ニュース

Fortinet製品にCVSS v3スコア9.6の脆弱性 直ちにパッチの適用を

Fortinetは複数製品に深刻度「緊急」(Critical)の脆弱性が存在すると発表した。該当製品を使用している場合、直ちに内容を確認するとともにアップデートおよび回避策を適用してほしい。

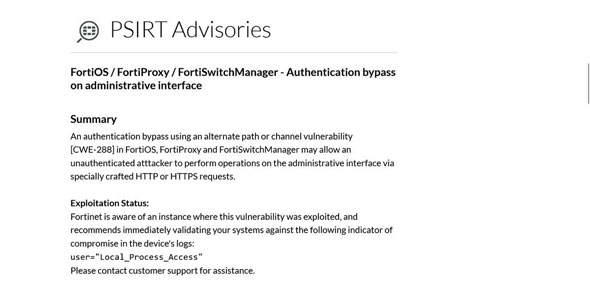

Fortinetは2022年10月10日(現地時間)、PSIRT(Product Security Incident Response Team)アドバイザリで同社の複数製品に深刻度「緊急」(Critical)に分類される脆弱(ぜいじゃく)性(CVE-2022-40684)が存在すると発表した。

Fortinetは既に同脆弱性の悪用が確認されているとし、該当製品を使用している場合は直ちにパッチを適用することを推奨している。

脆弱性が存在する製品は?

CVE-2022-40684は、CVSS v3のスコアが9.6で深刻度「緊急」(Critical)に分類されている。CVE-2022-40684を利用した認証バイパスを悪用されると、認証されていない攻撃者が、細工されたHTTP/HTTPSリクエストを介して管理者権限での操作が可能になるとされている。これにより、緊急性が高いと判断されている。なお、同脆弱性が存在する製品およびバージョンは以下の通りだ。

- FortiOS 7.2.0から7.2.1までのバージョン

- FortiOS 7.0.0から7.0.6までのバージョン

- FortiProxy 7.2.0までのバージョン

- FortiProxy 7.0.0から7.0.6までのバージョン

- FortiSwitchManager 7.2.0

- FortiSwitchManager 7.0.0

脆弱性を修正した製品およびバージョンは以下の通りだ。

- FortiOS 7.2.2 およびこれ以降のバージョン

- FortiOS 7.0.7 およびこれ以降のバージョン

- FortiProxy 7.2.1 およびこれ以降のバージョン

- FortiProxy 7.0.7 およびこれ以降のバージョン

- FortiSwitchManager 7.2.1 およびこれ以降のバージョン

Fortinetは製品のアップデートだけでなく、一時的に問題を回避する方法についても説明している。同脆弱性を悪用されれば簡単にサイバー攻撃の影響を受ける可能性があることから、迅速に対処してほしい。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

8万7000台に影響 「Fortigate」のSSL-VPNデバイスの認証情報が漏えい

8万7000台に影響 「Fortigate」のSSL-VPNデバイスの認証情報が漏えい

「Fortigate」のSSL-VPNデバイスの認証情報がダークウェブに公開されたことが判明した。8万7000台の製品が影響を受ける見込みだ。迅速にアップデートを適用してほしい。 中国が支援する脅威アクターがよく利用する脆弱性とは トップ20を発表

中国が支援する脅威アクターがよく利用する脆弱性とは トップ20を発表

CISAらは、中国が支援するサイバー攻撃者がよく使っている脆弱性に関する情報を公開した。これらの情報を参考に防御体制を強化することが求められる。 PHPサプライチェーンのコアコンポーネント「Packagist」に脆弱性 急ぎ確認を

PHPサプライチェーンのコアコンポーネント「Packagist」に脆弱性 急ぎ確認を

PHPソフトウェアのパッケージリポジトリである「Packagist」に、ソフトウェアサプライチェーン攻撃が可能になる脆弱性が存在することが明らかになった。深刻度はCVSS v3のスコアが8.8で「重要」(High)と位置付けられている。 セキュリティ強化のためにまずやるべきことは“脆弱性管理ではない”?

セキュリティ強化のためにまずやるべきことは“脆弱性管理ではない”?

ソフトウェアサプライチェーンの脆弱性が相次ぎ、CIOにはセキュリティ強化が求められている。これに向けて脆弱性管理やオープンソースの出どころを調査する取り組みを多くの企業が進めているが、これらの他にまずやるべきことがあるという。