SSL/TLS処理でのエラー発生 Microsoftが定例外の累積更新プログラムを配信

Microsoftが定例外の累積更新プログラム「KB5020387」を配信した。「Windows 11, version 21H2」を対象としている。SSL/TLS関連の処理エラーが発生している場合はアップデートを適用してほしい。

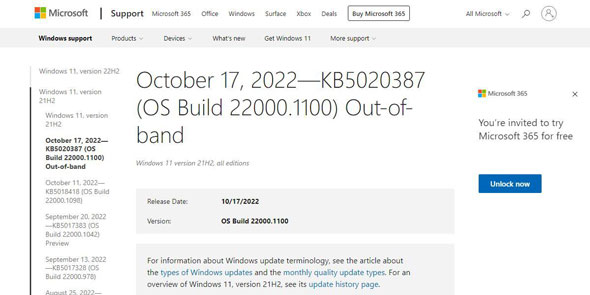

Microsoftは2022年10月17日(現地時間)、同社のブログで定例外の累積更新プログラム「KB5020387」を配信した。

SSL/TLS関連の処理でエラーが発生している場合、この累積更新プログラムの適用で問題が解決する可能性がある。対象となるのは「Windows 11, version 21H2」だ。心当たりがある場合は内容を確認するとともに、必要に応じて累積更新プログラムを適用することが求められる。

問題の処理とアップデートの適用方法は?

Microsoftによれば、SSL/TLSコネクションの処理において、単一の入力バッファ内で、1つ以上のレコードとそれに続く5バイト未満のサイズの部分レコードを受信し、ハンドシェイクエラーが発生する可能性がある。ユーザーはこの問題の影響で使用しているアプリケーションが「SEC_E_ILLEGAL_MESSAGE」を受け取るとされている。

今回定例外で提供が開始された「KB5020387」はSSL/TLSコネクションにおける上記の問題を修正することを目的としている。なお、問題が発生している場合は手動でアップデートを適用する必要がある。

通常の累積更新プログラムと異なり、「KB5020387」はWindows Updateでは適用されない。Microsoft UpdateやWindows Update for Business、Windows Server Update Services(WSUS)でも今回のアップデートは提供されていない。この問題が見つかった場合、「Microsoft Update Catalog」から該当する累積更新プログラムをダウンロードして手動で適用する必要がある。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

VMware ESXi 6.5および6.7の一般サポートが終了 合計57.79%がサポート切れのまま

VMware ESXi 6.5および6.7の一般サポートが終了 合計57.79%がサポート切れのまま

VMware ESXi 6.5およびVMware ESXi 6.7の一般サポートが2022年10月15日に終了した。延長サポートを購入すれば、追加2年間の2024年10月15日までサポートを得られる。 Google Cloud VMware Engineに新機能 柔軟性と使いやすさが向上

Google Cloud VMware Engineに新機能 柔軟性と使いやすさが向上

Google Cloudは「Google Cloud VMware Engine」(VMware Engine)の新たな機能を公開した。商業的面での柔軟性や使いやすさが向上したというが、その中身は。 「VMware ESXi」に永続的にアクセスするマルウェアを確認 緩和策の適用を

「VMware ESXi」に永続的にアクセスするマルウェアを確認 緩和策の適用を

「VMware vSphere」を標的とした新しいマルウェアの亜種が発見された。悪用されると、VMware ESXiへの永続的なアクセスを確立されるので注意が必要だ。VMwareが公開した情報を確認し、緩和策の適用を検討してほしい。 悪用リスクに注意 プライベートなnpmパッケージの存在を外部から確認可能――セキュリティ研究者が発見

悪用リスクに注意 プライベートなnpmパッケージの存在を外部から確認可能――セキュリティ研究者が発見

Aqua Securityのセキュリティ研究者がプライベートなnpmパッケージの存在の有無を確認する方法を発見した。この事象は既にGitHubに報告されているが、GitHubはアーキテクチャの制約によってこの手の攻撃を回避することはできないと回答している。