ニュース

Microsoftが11月の累積更新プログラムを配信 悪用確認済みの脆弱性に対処

Microsoftは2022年11月の累積更新プログラムを配信した。今回のアップデートで修正対象となった脆弱性の中には既に悪用されているものも含まれており、直ちにアップデートを適用することが求められる。

Microsoftは2022年11月10日(現地時間)、同社のWebページで11月の累積更新プログラムを配信した。今回のアップデートは、既に悪用が確認されている脆弱(ぜいじゃく)性に対する修正も含まれている。該当製品を使用している場合、直ちにアップデートを適用してほしい。

IPAが警告 既に悪用が確認されている脆弱性も修正対象に

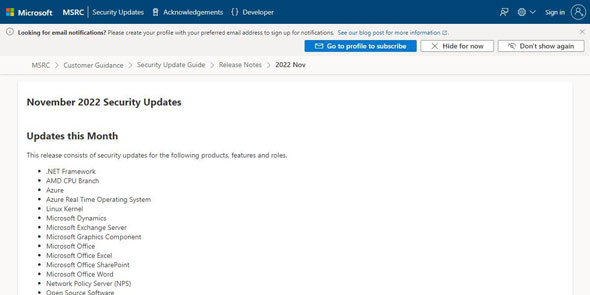

2022年11月の累積更新プログラムについては以下にまとまっている。

アップデート対象の製品や技術は以下の通りだ。

- .NET Framework

- AMD CPU Branch

- Azure

- Azure Real Time Operating System

- Linux Kernel

- Microsoft Dynamics

- Microsoft Exchange Server

- Microsoft Graphics Component

- Microsoft Office

- Microsoft Office Excel

- Microsoft Office SharePoint

- Microsoft Office Word

- Network Policy Server(NPS)

- Open Source Software

- Role: Windows Hyper-V

- SysInternals

- Visual Studio

- Windows Advanced Local Procedure Call

- Windows ALPC

- Windows Bind Filter Driver

- Windows BitLocker

- Windows CNG Key Isolation Service

- Windows Devices Human Interface

- Windows Digital Media

- Windows DWM Core Library

- Windows Extensible File Allocation

- Windows Group Policy Preference Client

- Windows HTTP.sys

- Windows Kerberos

- Windows Mark of the Web(MOTW)

- Windows Netlogon

- Windows Network Address Translation(NAT)

- Windows ODBC Driver

- Windows Overlay Filter

- Windows Point-to-Point Tunneling Protocol

- Windows Print Spooler Components

- Windows Resilient File System(ReFS)

- Windows Scripting

- Windows Win32K

なお、情報処理推進機構(IPA)は2022年11月9日、「Microsoft 製品の脆弱性対策について(2022年11月):IPA 独立行政法人 情報処理推進機構」で、Microsoftが今回の累積更新プログラムで修正対象となった脆弱性の中でも、CVE-2022-41091とCVE-2022-41073、CVE-2022-41125、CVE-2022-41128、CVE-2022-41040、CVE-2022-41082の悪用を確認したと報告している。今後被害が拡大する可能性もあるため、至急累積更新プログラムを適用してほしい。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

Samsungデバイスのユーザーは要確認を 「既知の悪用された脆弱性カタログ」に7件が追加

Samsungデバイスのユーザーは要確認を 「既知の悪用された脆弱性カタログ」に7件が追加

既知の悪用された脆弱性カタログに7件の脆弱性が追加された。脆弱性が含まれる製品の中にはSamsungのモバイルデバイスなどもある。詳細を確認の上、迅速に対応してほしい。 大阪急性期・総合医療センターへのランサムウェア攻撃、給食委託事業者通じて侵入か

大阪急性期・総合医療センターへのランサムウェア攻撃、給食委託事業者通じて侵入か

大阪急性期・総合医療センターが会見を開き、ランサムウェア攻撃による電子カルテシステムの障害について続報を発表した。同会見でランサムウェアの侵入経路と病院基幹システムの復旧めどが明らかになった。 Emotetが日本での活動を再開 警告回避に向けた新たな手法を確認

Emotetが日本での活動を再開 警告回避に向けた新たな手法を確認

JPCERT/CCは2022年11月2日に、Emotetの感染を促す電子メールを日本で確認したと発表した。電子メールの添付ファイルでマクロを有効化させるための新たな攻撃手法も確認したと報告している。 “脆弱性対策はサボったら負け” リソース不足の組織がやるべき“基本のき”

“脆弱性対策はサボったら負け” リソース不足の組織がやるべき“基本のき”

先日、OpenSSLのセキュリティアップデートが予告され、大きな話題を集めましたが、読者の皆さんはしっかりと対応できたでしょうか。しかし、今回以外にも脆弱性は日々見つかるもの。“全部は対処できない”という組織は何から始めればいいのでしょうか。