EmotetがOneNoteを悪用して感染拡大中 人の脆弱性を狙ったその手口は?

Microsoft OneNoteファイルをマルウェア感染経路に悪用するケースが増加している。悪名高いマルウェア「Emotet」がこの手法を採用していることが明らかになった。具体的な手法と推奨されるセキュリティ対策は。

コンピュータ情報サイトの「Bleeping Computer」は2023年3月18日(現地時間)、マルウェア「Emotet」が感染ルートとして電子メールに添付された「Microsoft OneNote」(以下、OneNote)を悪用していると指摘した。

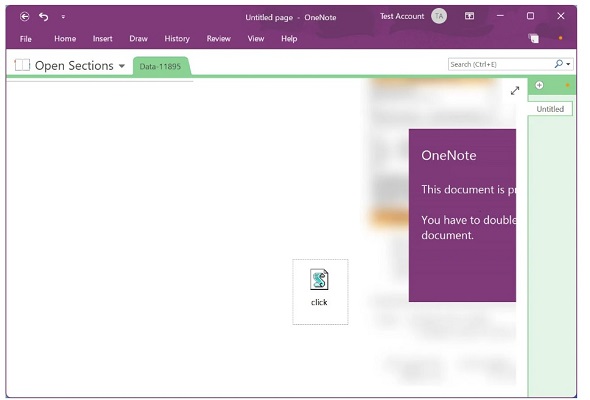

Bleeping Computerによると、マルウェア感染には保護されたドキュメントを装ったOneNoteファイルが使われており、保護を解除しようとしてボタンをダブルクリックすることで感染する仕組みになっている。

OneNoteを使ったマルウェア感染の手口 Emotetもついに使用

Emotetは、一定期間活動後しばらく休眠するというサイクルを繰り返しているが、2023年3月に活動を再開したことが複数のベンダーの観測から判明している。活動再開後の攻撃ベクトルとしては、展開後に500MBを超える「Microsoft Office」ファイルでセキュリティ製品の検出を回避する手法などが使われていた。

Bleeping Computerによると今回、Emotetが攻撃ベクトルをOneNoteを悪用した手法に切り替えたことが明らかになった。なお、この手法は最近流行しているマルウェア感染の手口として、同情報サイトが以前から指摘していたものだ。

具体的な手法としては、Emotet感染を狙ったフィッシングメールに添付されているOneNoteファイルは保護されたドキュメントの体をなしており、保護を解除するためにボタンを押すことを促すデザインになっている。このボタンの下には「click.wsf」と呼ばれる悪意のあるVBScriptファイルが配置されており、ボタンをダブルクリックすると実際にはボタンの下に隠れているVBScriptファイルが実行される仕組みになっている。

VBScriptファイルがペイロードのダウンロードを実行し、最終的にEmotetに感染する。感染すると電子メールアドレスなどの個人情報の窃取や将来のサイバーセキュリティ攻撃に備えるために他のマルウェアの感染などが実行される。

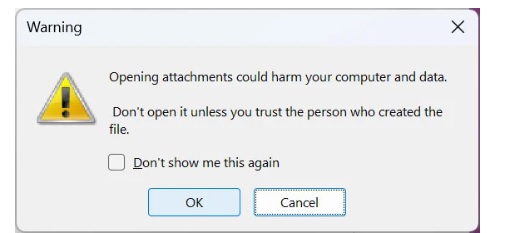

VBScriptファイルを実行する最初の段階では警告を促すダイアログが表示されるため、注意深く操作していればこの段階で違和感には気が付くことが可能だ。しかしBleeping Computerは多くのユーザーはここでOKボタンを押してしまうという"歴史的な事実"を取り上げダイアログによる防御効果は低いと指摘している。

現状を受けて、MicrosoftはOneNoteに関連する保護機能を強化するとしているが、タイムラインの詳細は提示されていない。Bleeping Computerは悪意あるMicrosoft OneNoteファイルから保護するためにグループポリシーを利用できるとし、活用することを推奨している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

Emotet vs. セキュリティ製品 各製品の検知可否を検証してみた

Emotet vs. セキュリティ製品 各製品の検知可否を検証してみた

マクニカはEmotetの活動再開を受け、同社が取り扱っている製品でこれを検知できたかどうかを検証して結果を報告した。検証結果によると、一部の製品では、Emotetが用いる新たな攻撃手口に対応できず検知不可になることが分かった。 Emotetが活動再開 対策する前にチェックすべき“組織の仕組み”とは?

Emotetが活動再開 対策する前にチェックすべき“組織の仕組み”とは?

複数のセキュリティベンダーがマルウェアEmotetの活動再開を報じています。今回も新たな攻撃手法を駆使しているらしく十分な警戒が必要ですが、対策を講じる前にあらためてチェックしておくべき項目を紹介しましょう。 OneNoteにマルウェア対策の新機能も、コンピュータ情報サイトが不十分だと指摘

OneNoteにマルウェア対策の新機能も、コンピュータ情報サイトが不十分だと指摘

MicrosoftはOneNoteがマルウェア攻撃に悪用されている事態を受けてセキュリティ機能の強化を発表した。しかしコンピュータ情報サイトは今回の機能強化を不十分と指摘している。 OneNoteが新たなマルウェア感染経路に 具体的な手口と対処法

OneNoteが新たなマルウェア感染経路に 具体的な手口と対処法

Microsoft OneNoteを悪用したサイバー攻撃が発見された。VBAマクロに変わる新たなマルウェア感染の侵入経路としてサイバー攻撃者の間で悪用が進んでいるものとみられる。