Azure、AAD、M365に潜む脅威の検知を支援 CISAがデータ収集ツールを提供開始

CISAは、Microsoftのクラウドプラットフォーム向けのインシデント対応ツール「Untitled Goose Tool」を公開した。脅威兆候の察知などに役立つとされている。

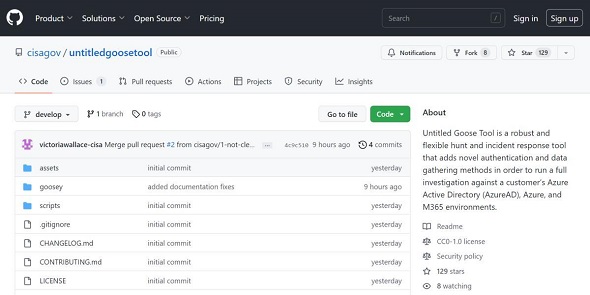

米国土安全保障省サイバーセキュリティ・インフラストラクチャセキュリティ庁(CISA)は2023年3月23日(現地時間)、新たなインシデント対応ツール「Untitled Goose Tool」を公開した。

Untitled Goose Toolを利用すれば、Microsoftのクラウドプラットフォームにおける情報収集とモニタリングをさらに強化でき、脅威の兆候を察知してより完全な調査が可能になる。

AzureをはじめとしたMicrosoftクラウド環境の監視を強化

CISAによると、Untitled Goose Toolは「Microsoft Azure Active Directory」(AzureAD)や「Microsoft Azure」「Microsoft 365」プラットフォームに対する認証処理やデータ収集機能を提供し、詳細な調査を可能にするツールだ。

「Microsoft Defender for Endpoint」(MDE)や「Microsoft Defender for Internet of Things」(D4IoT)からの追加のテレメトリーにも対応している。成果物はパブリックドメインの下で提供されている。

Untitled Goose Toolを利用するにはPython 3.7、Python 3.8、Python 3.9といったPythonの実行環境が必要となる。OSとしては「Windows」「Mac」「Linux」に対応している。

ユーザーはUntitled Goose Toolを実行することで対象となるプラットフォームにおけるさまざまな動作を収集できる。こうしたデータを活用して悪意あるアクティビティーの兆候を検出したり、完全な調査を実施したりできるようになる。

CISAは重要なインフラストラクチャや政府組織を標的としたサイバー攻撃の脅威を軽減する必要があり、今回公開されたツールはMicrosoftのクラウドプラットフォームに対して徹底した情報収集を実現することで検出や分析を容易にする狙いがある。こうしたツールを活用し、効果的なセキュリティ体制を構築することが求められる。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

2023年のランサムウェア攻撃はこれが流行する――Unit 42が発表

2023年のランサムウェア攻撃はこれが流行する――Unit 42が発表

Palo Alto Networksは2022年のランサムウェア攻撃分析結果を公開した。2023年に発生が予測されるランサムウェア攻撃についても言及されている。企業は今まで以上に難しい局面に立たされている。 55件のゼロデイ脆弱性が悪用される Mandiantが2022年の脆弱性分析結果を公開

55件のゼロデイ脆弱性が悪用される Mandiantが2022年の脆弱性分析結果を公開

Mandiantは2022年のゼロデイ脆弱性に関する分析結果を公開した。同社の予測通り、ゼロデイ脆弱性をアクティブに悪用する傾向が続いていることが明らかになった。 ラテラルムーブメントとは? 具体例から推奨される3つの対策

ラテラルムーブメントとは? 具体例から推奨される3つの対策

ランサムウェアを含むマルウェア攻撃の被害を最小限にするには、サイバー攻撃者がネットワーク侵入後に実行する探索活動「ラテラルムーブメント」をいかに防ぐかが重要です。ラテラルムーブメントの狙いと3つの対策を紹介します。 サイバーレジリエンス調査 5社に1社が"初歩レベル"

サイバーレジリエンス調査 5社に1社が"初歩レベル"

Splunkは、ビジネスプロセスやサービスの中断につながる事象へのデジタルレジリエンス(変化への対応力)に関するグローバル調査を実施した。結果から明らかになった日本企業の特徴は。