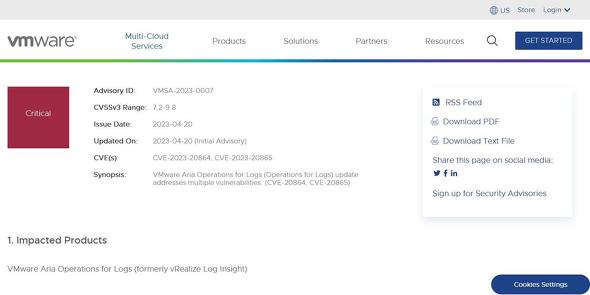

VMwareは2023年4月20日(現地時間)、「VMware Aria Operations for Logs」に複数の脆弱(ぜいじゃく)性が存在すると伝えた。これらの脆弱性はデシリアライゼーションとコマンドインジェクションに関連しており、それぞれ緊急(Critical)および重要(Important)と評価されている。VMwareは既に修正したバージョンを公開しており、該当製品を使用している場合は迅速なアップデートが推奨されている。

VMware Aria Operations for Logsにおける脆弱性、回避策はなし

VMwareが公開した脆弱性を悪用された場合、root権限で任意のコードやコマンドが実行される可能性がある。

今回のアップデートで修正対象となっている脆弱性を以下の通りだ。

- CVE-2023-20864:デシリアライゼーションにおける脆弱性。認証されていないユーザーであってもVMware Aria Operations for Logsにアクセス可能なネットワークに接続できればroot権限で任意のコードを実行可能。共通脆弱性評価システム(CVSS)v3のスコア値は9.8とされており、「緊急」(Critical)と評価されている

- CVE-2023-20865:コマンドインジェクションの脆弱性。VMware Aria Operations for Logsで特権を持っている状態で任意のコマンドが実行できる。CVSSv3のスコア値は7.2で「重要」(Important)と評価されている

脆弱性が存在するとされる製品は以下の通りだ。

- VMware Aria Operations for Logs(Operations for Logs) バージョン8.10.2

- VMware Aria Operations for Logs(Operations for Logs) バージョン8.10

- VMware Aria Operations for Logs(Operations for Logs) バージョン8.8.x

- VMware Aria Operations for Logs(Operations for Logs) バージョン8.6.x

- VMware Cloud Foundation(VMware Aria Operations for Logs バージョン4.x

脆弱性が修正された製品は以下の通りだ。

- VMware Aria Operations for Logs(Operations for Logs) バージョン8.12

- VMware Cloud Foundation(VMware Aria Operations for Logs) バージョン4.x KB91865

VMwareはこの脆弱性を緩和したり回避したりする一時的な方法は存在しないとしており、脆弱性が修正されたバージョンへのアップデートを推奨している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

「ESXiArgs」ランサムウェア被害に備えよ リカバリースクリプトをCISAが公開

「ESXiArgs」ランサムウェア被害に備えよ リカバリースクリプトをCISAが公開

CISAはVMware ESXiの脆弱性を悪用したサイバー攻撃キャンペーン「ESXiArgs」のリカバリースクリプトをリリースした。既にこれを使って一部の組織が仮想マシンの復旧に成功したと報告している。 VMware ESXiランサムウェア攻撃キャンペーン 背後の犯罪アクターが判明

VMware ESXiランサムウェア攻撃キャンペーン 背後の犯罪アクターが判明

VMware ESXiの脆弱性を悪用した犯罪グループが明らかになった。2カ月前に登場した新たなグループは今後の脅威になるかもしれない。 伊当局もVMware ESXiを悪用したランサムウェア攻撃にアラート 日本にも影響か

伊当局もVMware ESXiを悪用したランサムウェア攻撃にアラート 日本にも影響か

伊のサイバーセキュリティ当局がVMware ESXiのセキュリティ脆弱性に関するアラートを発行した。日本も影響を受ける可能性がある。 VMware ESXiを狙ったランサムウェア攻撃が全世界で展開中 即時対策を

VMware ESXiを狙ったランサムウェア攻撃が全世界で展開中 即時対策を

VMware ESXiの脆弱性を悪用したランサムウェア攻撃キャンペーンが確認された。全世界で約3200台のサーバが影響を受けており、攻撃を受けるとデータを暗号化される危険性がある。