Splunkが複数の新製品を発表 OT領域のデータ収集用物理デバイスも提供:Splunk.conf23現地レポート(2/2 ページ)

Splunkはオフラインイベント「Splunk.conf23」で複数の新製品を提供開始するとアップデートした。本稿は新製品および既存製品のエンハンス内容を紹介する。

従来のSIEM・SOAR製品にも新機能を追加

同社が提供しているSIEM(Security Information and Event Management)やSOAR(Security Orchestration, Automation and Response)製品についても幾つかのアップデートが公開された。

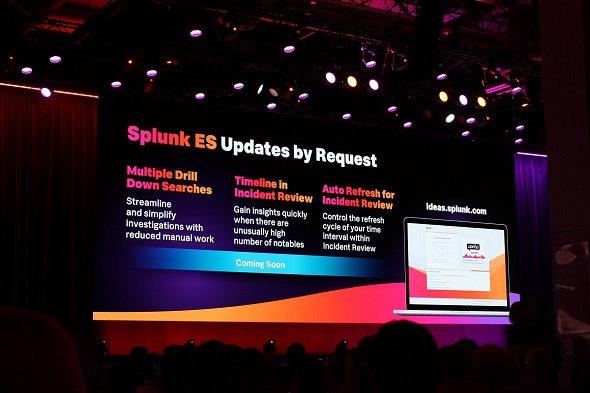

SIEMプラットフォーム「Splunk Enterprise Security」では、MLを駆使した新しい行動ベースの分析および検出機能アドオンが追加された他、顧客からのリクエストに応えて、複数のドリルダウン検索やインシデントレビューにおけるタイムライン、インシデントレビューの自動リフレッシュなどの機能が加わった。

Splunkのマイク・ホーン氏(Senior Vice President and General Manager of Security)は「セキュリティ担当者は製品から発せられる膨大な数のアラートへの対応を迫られ疲弊している。これを解消するには、統合化された基盤によって脅威の検出から調査、対応までをシームレスに実現することが重要だ」と語る。

SOAR製品「Splunk SOAR」の最新バージョンである6.1では、他のプロセスが同時に実行されている間の自動ループ動作を実現するロジックループ機能が実装予定である他、プレイブックのトリガーを自動化する機能を実装したり、コネクターエコシステムを改善したりする。

また買収した脅威分析ソリューション「TwinWave」をリブランディングし、次世代脅威分析プラットフォーム「Splunk Attack Analyzer」(以下、Attack Analyzer)として新たに提供する。

Attack Analyzerはマルウェアや認証情報フィッシングの分析プロセスを自動化し、検出を回避するために使用される複雑な攻撃手法を明らかにする。これに加えてサイバー脅威の検出も可能で、QRコードのスキャンやWebページのボタンをクリックを自動で実施する。

「Attack AnalyzerをSplunk SOARと統合することで、セキュリティアナリストは簡単に脅威フォレンジックを自動化し、正確でタイムリーな検出を提供し、手動調査に費やす時間とリソースを削減できる」(マイク氏)

Splunk Observability CloudとSplunk Cloud Platformを統合

オブザーバービリティの強化に向けては、オブザーバビリティツール「Splunk Observability Cloud」(以下、Observability Cloud)に関連した幾つかの新機能が紹介された。

Observability Cloudのテクニカルアドオンには「OpenTelemetry Collector」が加わった(現在プレビュー版を提供)。OpenTelemetry Collectorをインストールしてデプロイメントサーバに入れると、コンフィグ管理が他のテクニカルアドオンと同様にできるようになる。

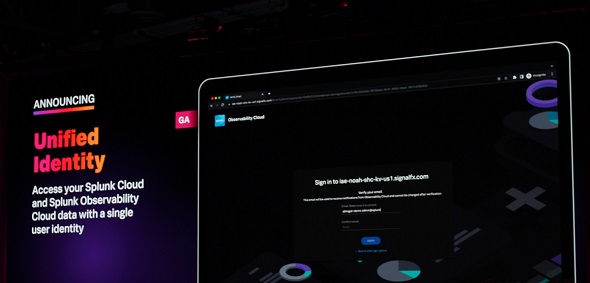

また、「Unified Identity」という機能も発表された。これを利用することで単一のユーザーIDで「Splunk Cloud Platform」およびObservability Cloudにシームレスかつ迅速にアクセスできるようになる。その結果、顧客は改善されたログインエクスペリエンスを得て、Splunk Cloud Platformのログデータにスピーディーにアクセスして、より迅速なトラブルシューティングが可能となる。

その他、Splunk Cloud Platformと「Splunk Enterprise」のバージョン9.1では以下の機能強化が発表された。

- データを個別の「Amazon Simple Storage Service」(Amazon S3)バケットにルーティングする機能を拡張し、より粒度の高いデータ管理を可能にする「Ingest Actions」機能を実装した

- Splunkにデータを取り込む必要なく、Amazon S3 バケットに保管されているデータの統合検索エクスペリエンスを提供する「Federated Search for Amazon S3プレビュー」を新たに提供する

- 検索処理言語バージョン「SPL2」を搭載した「Splunk Edge Processor」(以下、Edge Processor)によって、「HTTP Event Collector」(HEC)を使用したデータの取り込みとSplunkへのエクスポートが可能になり、データの管理が容易化される。ユーザーはEdge Processorごとにデフォルトの宛先を設定して、ルーティングの柔軟性を高めることも可能だ

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

SplunkとAzureが連携、共同で新製品も開発 CEOが語る“可視化の未来”

SplunkとAzureが連携、共同で新製品も開発 CEOが語る“可視化の未来”

Splunkはオフラインイベント「Splunk.conf23」を開催中だ。同イベントではセキュリティとオブザーバービリティの強化に向けた複数の取り組みや新製品が発表された。 アラート地獄で疲弊する現場 TenableとSplunkの協業はこれをどう解消するか?

アラート地獄で疲弊する現場 TenableとSplunkの協業はこれをどう解消するか?

TenableとSplunkは戦略的パートナーシップを発表した。これによって、セキュリティツールのアラート対応などに悩む担当者の業務効率化を実現する機能アップデートが提供される見込みだ。 オブザーバビリティに先進的な日本企業はわずか1% Splunk調査

オブザーバビリティに先進的な日本企業はわずか1% Splunk調査

Splunkの調査では、日本がオブザーバビリティの分野で遅れが目立つこと、高いオブザーバビリティを持つ組織がダウンタイムの解決や問題検出、修復時間の短縮などで優れた成果を挙げていることなどが判明した。 今後5年でデータの価値は飛躍的に向上 データ活用の「準備ができている」企業はわずか14%――Splunk調査

今後5年でデータの価値は飛躍的に向上 データ活用の「準備ができている」企業はわずか14%――Splunk調査

Splunkは、来たる「データの時代」に向け、企業のデータ活用状況に関する調査レポートを発表した。大多数(81%)が今後データは極めて価値があるものになると考える一方、過半数超(57%)はデータ管理能力がデータ増加のペースに追い付けないと懸念していることが分かった。

関連リンク

- Splunk.conf23

- .conf23: Splunk Drives Digital Resilience at Upcoming Annual User Conference

- .conf23: Splunk Introduces New OT Offering to Enable Visibility Across Physical and Industrial Environments

- .conf23: Splunk Introduces New AI Offerings to Accelerate Detection, Investigation and Response Across Security and Observability

- .conf23: Splunk’s New Portfolio Innovations Deliver Unified Experiences for Greater Customer Digital Resilience