話題のDDoS攻撃もこれで安心? 無料で始めるワンステップ先のセキュリティ対策3選:半径300メートルのIT

毎年2月は「サイバーセキュリティ月間」です。IPAの「情報セキュリティ10大脅威」で触れられている脅威に対抗し、組織全体のセキュリティを強化するきっかけとして、今回は今すぐできて、しかも“無料”の対策を紹介します。

毎年2月は「サイバーセキュリティ月間」です。情報処理推進機構(IPA)が公開している「情報セキュリティ10大脅威」だけでなく、多数の発表やイベントが計画されています。特にセキュリティは“全員参加”が重要であるため、有名人などを起用した親しみやすい動画も登場しています。

そこで今回は、この時期に一歩先いくサイバーセキュリティを目指し、今すぐできかつ“無料”の対策を紹介していきましょう。どれも非常に重要なポイントですので、組織として、そして組織の中にいる個人としてもぜひチェックしてみてください。

1.パスワード漏えいをワンクリックで確認できる無料のWebサイト

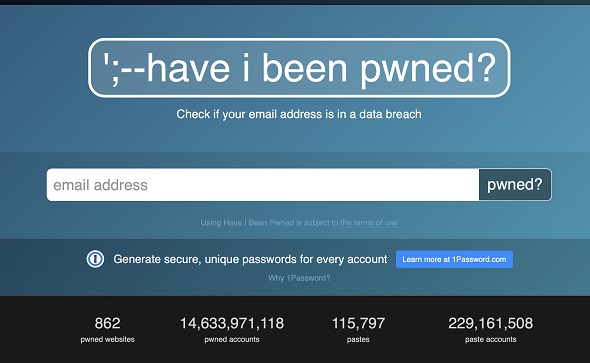

まずはセキュリティの基礎の基礎であるパスワードについての実態を知れる便利なWebサイト「Have I Been Pwned」を紹介しましょう。

Have I Been Pwnedは、著名なセキュリティ専門家であるトロイ・ハント氏が始めたもので、これまでに流出したアカウントやパスワードを収集してデータベース化しています。このWebサイトに電子メールアドレスを入力すると、そのアカウントがどこで流出しているかが一覧できます。

トップページには漏えいを起こしたWebサイトの数や漏えいアカウント数などが表示されています。2019年にこのコラムで紹介したとき、漏えいアカウントの数は64億件程度でしたが、本稿執筆時点では146億件となっており、いかに漏えいが当たり前になってきてしまっているかが分かるかと思います。

まだ体験したことのない方は、怖いかもしれませんが、ぜひその現状を把握してみてください。過去に漏えい事件に巻き込まれていたなら、アカウントだけでなく、場合によってはパスワードそのものも攻撃者の手の中にあるかもしれません。それを可視化されれば、パスワードを見直さなければと“ジブンゴト化”できるはずです。少なくとも、お金と個人情報に絡むサービスだけでもパスワードを強いもの、長いものに置き換えておきましょう。

なお、日本でもGMOインターネットグループが同様のサービス「GMOセキュリティ24」の提供を開始しました。アカウントにひも付くパスワードの漏えいチェックが無料で利用できるようになっています。これらのツールを組み合わせて使えば、より現状が正しく把握できるでしょう。

「GMOセキュリティ24」の一機能である「パスワード漏えい・Webサイトリスク診断」を試してみました。Have I Been Pwnedの結果とは若干異なりますが、複数の視点から見るのも大事です(出典:GMOセキュリティ24のWebサイト)

2.対策が難しいDDoSも無料でできることはある

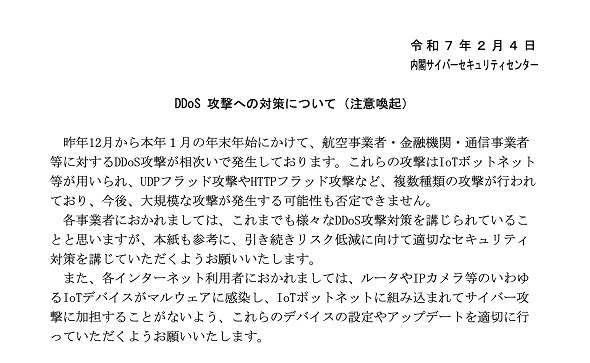

前回のコラムでも、DDoS攻撃の現状を紹介しました。入稿した後に内閣サイバーセキュリイティセンター(NISC)から注意喚起が発行され、待ったなしの状況です。

前回のコラムではDDoS攻撃の対策が難しい、と触れていました。根本的な対策は脆弱(ぜいじゃく)性を放置したIoT機器やルーターをなくすことではありますが、それには長い長い時間がかかってしまいます。NISCの注意喚起では、組織がすぐにできるリスク低減策が紹介されています。ぜひ目を通して欲しいのですあり、すぐにできる低減策としては以下が推奨されています。

- 海外などに割り当てられたIPアドレスからの通信の遮断

- DDoS攻撃の影響を排除又は低減するための専用の対策装置やサービスの導入

- コンテンツデリバリーネットワーク(CDN)サービスの利用

特にすぐにできそうなものは、やはり海外のIPアドレスを遮断してしまうことかもしれません。ただし、これは正規の通信にも影響を与えますので、攻撃を受ける前にしっかり検討をしてから対策を施す必要があるでしょう。加えて、同一のIPアドレスからのしきい値を超えた大量のリクエストを遮断するという対策も効果的です。

それでもやはり、DDoS攻撃の根本的な対策は難しいかと思います。加えて、普段からネットワーク機器の脆弱性を把握すること、設定を見直し悪用を防ぐことも重要です。何も対策しなくていいというわけではありませんので、まずはこの注意喚起をチェックし、できるところから始めていきましょう。

3.はやりの「ASM」を学ぶのに最適な入門ドキュメントが登場

もう一つ、チェックしてほしいのは、マクニカのセキュリティ研究センターブログが公開した記事です。アタックサーフェスマネジメント(ASM)を簡易的に実践するという内容ですが、ASM入門として大変分かりやすく、実際に手を動かしつつ無料で体感するという、ありがたい内容となっています。

このブログ記事では、皆さんも聞いたことがあるかもしれない用途限定の検索エンジン「Shodan」を使い、サーバやネットワーク機器を対象として、特定のホスト名やIPアドレスレンジ、さらにはポートや機器ベンダーを抽出することで、インターネット側から見た自組織の現状を把握しよう、という内容です。分かりやすくShodanの活用方法をガイドしており、「Google Chrome」などの検索エンジンを使ったことがあるのであれば、無料でASMを体感できるというものになっています。

このブログ記事では「ASMは今、全ての組織が実施すべき取り組み」と述べています。しかし、ASMはソリューションを手に入れないとできないと思っている方は多いはずです。ASMとは何かを知るだけでなく、組織が攻撃者からどう見えてしまっているのか、把握する方法を知れる大変有用なブログです。ぜひ、チェックしてみてください。

サイバーセキュリティ月間はまだまだ続きます。このような有用な資料が公開されているだけでなく、全国各地でたくさんのイベントなどが予定されていますので、皆さんもぜひ、この機会にサイバーセキュリティの世界に触れてみてはいかがでしょうか。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

ChatGPTにマルウェアを作らせる 新たな脱獄手法「Time Bandit」の詳細

ChatGPTにマルウェアを作らせる 新たな脱獄手法「Time Bandit」の詳細

ChatGPTの新たな脱獄手法「Time Bandit」が発見された。時間的混乱を利用することで、マルウェアの開発方法など、本来提供されるべきでない情報を引き出すことが可能とされている。 情報セキュリティ10大脅威 2025が公開 組織編に新項目がランクイン

情報セキュリティ10大脅威 2025が公開 組織編に新項目がランクイン

IPAは2024年に社会的影響が大きかったトピックを「情報セキュリティ10大脅威 2025」として公開した。今回、組織編では従来にはなかった新しい脅威項目がランクインした。確認の上、対応が急がれる。 なぜDMARCの導入は進まないのか? 企業が抱えるホンネが明らかに

なぜDMARCの導入は進まないのか? 企業が抱えるホンネが明らかに

リンクは、Googleによる「メール送信者ガイドライン」改訂から1年が経過したことを受け、企業の対応状況やDMARCの導入実態を調査した。この調査からDMARCを導入していない企業のホンネが明らかになった。 7-Zipの深刻な脆弱性 悪用手順を明らかにしたPoCが公開

7-Zipの深刻な脆弱性 悪用手順を明らかにしたPoCが公開

人気のファイルアーカイバー「7-Zip」に見つかった「MotW」を回避可能とする脆弱性について、悪用手順を明らかにしたPoCが公開された。これによって攻撃者の悪用が進む可能性が高く、早急な対処が求められる。