AIの暴発を防ぎつつ自動化を進めるには? Taniumが語った“賢い制御”のやり方:「Converge 2025」現地レポート3

複雑化するIT環境で、自動化を進めたい一方「AIにどこまで任せていいのか」という不安は拭えない。暴発リスクを抑えつつ業務効率を高めるには、AIの振る舞いをどう“賢く制御”するかが鍵になる。Taniumが最新ロードマップで現実解を示した。

Taniumは2025年11月19日(現地時間)、米国オーランドで開催した年次カンファレンス「Converge 2025」において、製品ロードマップに関する基調講演を実施した。

前日の事業戦略基調講演で示されたキーメッセージ「Autonomous IT. Unstoppable Business.」(自律型ITビジネスを止めない)は、この日の講演で具体的な機能と技術投資として落とし込まれ、複雑化するエンタープライズIT環境の課題に対し、同社がどのように挑むかが明確化された。

Taniumのランディ・メノン氏は、現在のIT・セキュリティ運用が直面する「生産性」「運用上の複雑性」「安全性とセキュリティ」という3つの課題を挙げ、既存のテクノロジーがサイロ化し、IT・セキュリティチームの重労働が続いている現状を指摘した。同社の使命は「全てのエンドポイントをリアルタイムインテリジェンスで保護すること」であり、ロードマップは「エンドポイントの拡張」「AIとオートメーション」「インテリジェントな成果」の3つの核となるテーマを中心に展開されるという。

OT/IoT/ChromeOSを取り込み、IT/OT環境全体の可視性を強化

エンドポイントの拡張については、前日の製品基調講演でも示された通り、「Tanium Autonomous IT」(以下、Autonomous IT)のカバー範囲が従来のPC端末などのエンドポイントだけでなく、「iOS」や「Android」「ChromeOS」などのモバイルデバイスやOT/IoTデバイスにまで広がる計画が発表された。

「管理しているエンドポイントの種類に関係なく、単一のコンソールや単一の運用ワークフローで、エクスペリエンスは統一される」(メノン氏)

具体的にはChromeOSにはネイティブサポートを追加し、「Windows」「macOS」「Linux」と同様のリアルタイム運用モデルに組み込んだ。OT資産についてはIT資産と同一のプラットフォームで検出や脆弱(ぜいじゃく)性データ、インベントリ、コンプライアンス管理が可能となった。これによって複数のポイントソリューションの乱立が引き起こす管理コスト増とセキュリティギャップの解消が期待される。

「MCPサーバ」と「JumpGate」で自律運用を駆動

ロードマップの第2の柱であるAIと自動化は、IT・セキュリティチームを「オペレーターからオーケストレーターへと変革する」ための核心となる。しかしエンタープライズ規模でAIを導入し、アクションを実行させる際には安全性と統制は大きな課題だ。

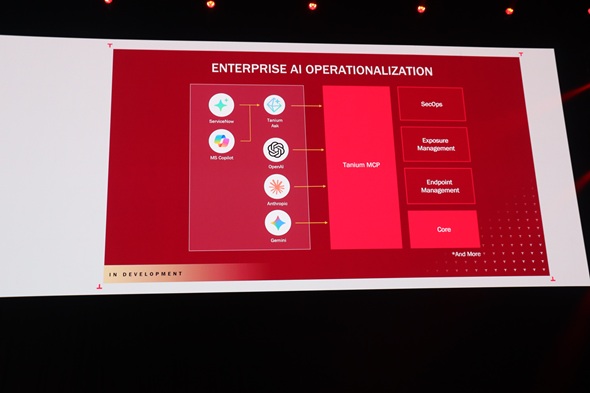

そこで今回、AI運用の安全性と統制を支援するものとして新たに登場したのが「Tanium MCPサーバ」(以下、MCPサーバ)だ。MCPサーバは大規模言語モデル(LLM)や「Microsoft Copilot」などのAIアプリケーションとTaniumプラットフォームをつなぐ役割として機能する。

外部のLLMやAIアプリケーションはエンドポイントへのアクセス時に直接の認証情報を必要とするが、MCPサーバがブローカーとして機能することで、これらのAIシステムに対して直接的な機密情報(認証情報)を与えることなく、Autonomous ITの機能を利用できる。

また、AIがセキュリティを脅かす誤った、あるいは機密性の高い過度なアクションを取ることを防ぐためにポリシーやガードレール、監査がMCPサーバを通じて集中的に適用される。この他、MCPサーバには、外部のLLMやAIアプリケーションが安全かつ予測的に使用できるAutonomous ITの機能を限定的に公開する役割もある。公開されるAutonomous ITの機能には、エンドポイントの可視化や構成、修復などが含まれる。

「MCPサーバを使うことでIT管理者は『どの条件下で、誰に、どのアクションを公開するか』を調整できる。これによってAIによる自動化が顧客のセキュリティ体制と運用モデルに合致するはずだ」(メノン氏)

つまり、MCPサーバはAIをエンドポイント管理やセキュリティ運用に活用しつつ、その実行が企業のセキュリティポリシーやリスク管理の枠を超えないようにする信頼性の高いゲートウェイとして機能するわけだ。

現場の悩みに応える“待望”の自動化機能も発表

ジェイソン・エリソン氏は現場の運用者向けに、セキュリティを確保した上でのコマンドラインアクセスを提供する「Tanium Jump Gate」(以下、Jump Gate)を紹介した。Jump GateはSSHやPowerShellを介した直接接続を、Taniumプロトコル経由でオーケストレーションする機能だ。

「常時アクセスや追加のオープンポートは必要ない。アクセス権を持つユーザーのための堅牢(けんろう)な承認ルールエンジンと組み合わされた、ジャスト・イン・タイムかつ必要最小限のアクセスを実現する」(エリソン氏)

「ジャスト・イン・タイム」アクセスの実現は、インフラストラクチャ管理において特権アクセス管理(PAM)の原則をエンドポイントの緊急トラブルシューティングにまで拡張するもので、セキュリティを維持しつつ、即応性を高めることが可能だ。また、プラットフォームアクション全般に「承認ルールエンジン」を導入し、エンドポイントの重要度に応じて変更管理の統制を強化し、安全な変更の実装を保証する。

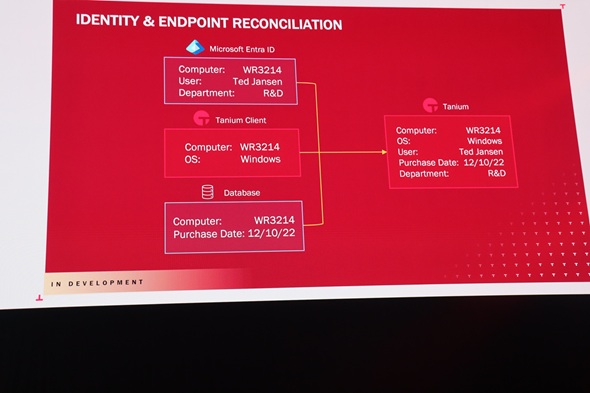

この他、エンドポイント拡張に伴い、多様なソースからのデータ統合の重要性が増している中で「Identity & Endpoint Reconciliation」(アイデンティティーとエンドポイントの調整)機能も公開された。

この機能はTaniumクライアントからのリアルタイムデータやグループメンバーシップ情報を持つ「Microsoft Entra ID」(以下、Entra ID)からのデータ、調達情報や部門情報を持つデータベースからのデータなどを組み合わせて、「単一の統合されたレコード」として提供する。

「このデータ統合により、ユーザーは、単一のデータソースでは回答が困難であった『真にリッチなデータ』を必要とする質問に答えられるようになる。例えば『R&D部門で購入日がある場合、近いうちに耐用年数が終了するエンドポイントはどれか』といった端末情報からだけでは判断できない、部門情報や調達情報、稼働状況を組み合わせた高度な質問に即座に対応できる」(エリソン氏)

これは、IT資産管理における戦略的な意思決定を大きく支援する日本ユーザーにとっても待望の機能といえるだろう。

ServiceNowとMicrosoftとの連携を強化

ロードマップの3つ目「インテリジェントな成果」について紹介しよう。シェリー・サハニ氏はインテリジェンスのサイロ化を打破する戦略として、ServiceNowとMicrosoftといった主要パートナーとの連携深化を強調した。

ServiceNow連携:CMDBの単一信頼情報源へ

ServiceNowとの連携では、IT運用のシンプル化とAI駆動型サポートへの移行を促進させる。Taniumは拡張されたエンドポイントカバレッジを活用し、複数のコネクターや手動更新を不要にする。

「Taniumは、ServiceNow AIエージェントとビジネスワークロードがその可能性を最大限に発揮するための強力な基盤を構築する。遅延のない、古いデータのない単一の信頼できる情報源となる」(サハニ氏)

TaniumはCMDB(構成管理データベース)管理における「単一の信頼できる情報源」の役割を担い、ServiceNowのAIエージェントの精度とCMDBの最新性を保証する。これは、ITSM(ITサービスマネジメント)の効率化において、長年にわたりIT運用チームが苦慮してきたCMDBデータの陳腐化問題に根本的な解決策を提示するものだ。

Microsoft連携:Security CopilotでのTaniumの運用が可能に

Microsoftとの連携では、セキュリティ運用における深い統合が実現した。一般提供が開始された「Tanium Security Triage Agent」によって、「Microsoft Security Copilot」はTaniumのリアルタイムのエンドポイント制御を組み込んだ。

セキュリティアナリストはMicrosoft Security Copilotに自然言語で質問するだけで、Taniumからリアルタイムでエンドポイントの状況を取得し、「Microsoft Sentinel」やEntra IDのアイデンティティーコンテキストと接続することが可能となる。この連携強化は、アラート解決までの時間の削減と、アナリストの作業負荷の軽減という、SOCのパフォーマンスに直結する成果をもたらすことが期待されるという。

AI駆動型脅威ハンティングでセキュリティ運用を効率化

Taniumはセキュリティ運用ポートフォリオについても、AI時代の脅威にプロアクティブに対抗する道筋を示した。

ステファニー・アセベス氏はAI時代の攻撃者に対抗するため、脅威ハンティングを「従来の検出を迂回(うかい)した脅威を明らかにする」高度な分析へと進化させる必要性を説いた。

具体的には脅威ハンティングサービス「Tanium HuntIQ」を強化し、サーバに新しい管理者が追加されたり、ユーザーワークステーションに本来あるべきではないサービスがインストールされたりするなど、組織のベースラインからの「逸脱(異常検出)」に集中的に焦点を当て、シグネチャベースの検出が見逃す脅威を特定するという。

この他、脅威の検出や調査のプロセス全体にエージェント型AI「Tanium Ask」を組み込む。脅威に関する詳細な情報が必要な場合、ボタンをクリックするだけで、Tanium Askがアラートの重要性に対する信頼性の高い評価を提供する。

「脅威防御の未来は、専門の脅威ハンターと高度なハンティングツール、エージェント型AIが連携して機能することにかかっている。これを実現するためにTaniumはセキュリティ運用ポートフォリオに引き続き投資する計画だ」(アセベス氏)

複雑性と脅威が増すエンタープライズIT環境において、Taniumの戦略は長年の課題であった「ツールの分断による複雑性」と「人材不足」という2つの問題に対し、AIとエコシステムを活用した「統合」と「自律化」という、極めて現実的かつ戦略的な解決策を提示したものと評価できるだろう。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

キーメッセージに謎の言葉「アンストッパブル」 タニウムのAI時代の新戦略を解き明かす

キーメッセージに謎の言葉「アンストッパブル」 タニウムのAI時代の新戦略を解き明かす

Taniumは年次カンファレンス「Converge 2025」で従来の「The Power of Certainty」(確実性の力)からキーメッセージを刷新した。AIによる劇的な変化が生まれる中、IT・セキュリティ運用を同社はどのように変革するのか。 痒い所に手が届くアップデート TaniumがOTにもリアルタイム統制を拡張

痒い所に手が届くアップデート TaniumがOTにもリアルタイム統制を拡張

OTデバイスの管理や脆弱性対応は企業にとって悩みの種の一つだ。この解消に向けてTaniumは自社製品のアップデートを公開した。エンドポイント管理を超えたOT・モバイルデバイスへのカバレッジ拡大とAI活用の進化に迫る。 セキュリティ人材は“完全内製” 住友生命のTanium活用と本気の人材育成術

セキュリティ人材は“完全内製” 住友生命のTanium活用と本気の人材育成術

住友生命は端末管理強化に向けて約5万台にTaniumを導入した。本記事では、ツール検討から評価ポイント、導入の効果に加えて、ツールの効果を最大限に発揮するための人材育成術についても踏み込んで紹介する。 タニウムはAIで“自律型イノベーション”を起こす 「Tanium AEM」の設計思想とは

タニウムはAIで“自律型イノベーション”を起こす 「Tanium AEM」の設計思想とは

IT資産全般を一元的に可視化して制御・修復するXEM(コンバージドエンドポイント管理)製品を提供するタニウムが、自動化やAIなどを活用して、より能動的かつ自律的に端末を管理するTanium AEMについて解説した。