ID管理の格差が深刻に SailPointが指摘する“進む企業・停滞する企業”

ID管理の成熟度を巡り、企業間の“差”が一段と広がっている。SailPointの調査から、多くの組織が初期段階から抜け出せず、AI時代のリスクに対応しきれていない実態が明らかになった。“進む企業・停滞する企業”の分岐はどこにあるのか。

アイデンティティーセキュリティを提供するSailPointは、第4回目となる年次調査「アイデンティティ セキュリティ調査レポート 2024-2025年版」を発表した。アイデンティティーアクセス管理(IAM)の意思決定者を対象に実施してきた調査に基づき、企業のIDへの取り組みを5つの成熟度レベルに分類、そこから得られた洞察をまとめたものだ。

SailPointのクリス・ゴセット氏は「もはやアイデンティティー管理は、IT部門がより効率的に払い出したり、削除したりという効率性だけを上げるだけでなく、セキュリティ全体として必要不可欠なものになっている」と指摘した。今回のレポートが提示する根幹のメッセージと、アイデンティティーセキュリティの変革の本質、そして企業が取るべき次の一手を聞いた。

深まる「成熟度の格差」 適応できる企業と取り残される企業の境界線は?

アイデンティティーセキュリティへの取り組みを客観的に評価し、次の一手を考える上で、「見える化」をし、グローバルな視点での自社の現在地を把握することは不可欠だ。SailPointのレポートは、この目的のために独自の「成熟度モデル」によって企業の取り組み状況を明らかにしている。

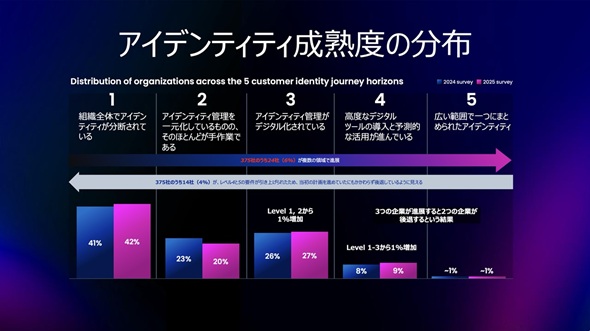

同レポートでは、アイデンティティーセキュリティの成熟度を5段階のモデルとして「ホライゾン」と呼ぶ指標で評価している。ホライゾン1が最も未熟な段階であり、ホライゾン5が最も成熟した段階を示す。各ホライゾンの詳細は以下の通りだ。調査結果から、企業の厳しい現実が明らかになった。

- ホライゾン1: 組織全体でアイデンティティーが分断されている

- ホライゾン2: アイデンティティー管理を一元化しているものの、ほとんどが手作業

- ホライゾン3: アイデンティティー管理が広範囲にデジタル化・自動化されている

- ホライゾン4: 高度なデジタルツールと予測的な活用が進んでいる

- ホライゾン5: 企業のコントロールと外部エコシステムが広い範囲で1つにまとめられた状態

調査対象組織の63%が、依然としてホライゾン1または2に位置していることが判明している。さらに深刻なのは、その停滞状況だ。同レポートによれば、2023〜2024年にかけて、最も未熟な第1段階から脱却できた企業の割合は、わずか3%にすぎなかった。これは多くの企業がアイデンティティーセキュリティのポテンシャルを引き出せていないだけでなく、初期段階で足踏みしていることを示唆している。

「調査対象の組織の63%は、現時点ではホライゾンの1または2に位置している。すなわち、成熟度の観点では非常に未熟なレベルだ。手入力のプロセスも多く、分散されたツールやサイロ化されたデータシステムなどがあり、セキュリティやデータとアイデンティティーの連携ができていない」(ゴセット氏)

さらに興味深いのは、一部の企業で成熟度が前年より低下したという現象だ。ゴセット氏はこの理由について、「主な原因は対応しなければならない環境がより複雑化、より大量になってきていることにある」と述べる。求められている要求が、今手元でできるキャパシティーを超えてしまったのだ。同氏は管理すべきアイデンティティーやアプリケーションの増加といった「問題空間の複雑化」に、既存のプログラムが追い付いていないためだと分析する。

この成熟度の差をさらに広げる新たな要因として、AIの台頭が大きな影響を与え始めている。それは適応できる企業と取り残される企業を分かつ、新たな境界線となりつつある。

AIがビジネスのあらゆる側面に浸透する現代において、AIエージェントを新たな「アイデンティティー」として認識し、適切に管理できるかどうかが、企業のセキュリティ体制と競争力を左右する新たな分岐点となっている。

ゴセット氏は、同レポートが示すホライゾン3以上の成熟段階に進むための明確な分岐点として、「AIエージェントやAIを活用したワークフローを管理する準備ができているかどうか」という点を指摘する。AIエージェント、具体的には各種生成AIソリューションやML(機械学習)モデル、botといった新たな非人間(ノンヒューマン)アイデンティティーを含めたガバナンス体制を構築できるかどうかが、先進企業とそうでない企業を分かつ試金石となっている。

しかし多くの企業が生産性向上のためにAIを積極的に導入する一方で、そのガバナンス体制の構築が追い付いていないのが現状だ。AIの利活用を安全にスケールさせるためには、人間だけでなく、非人間のアイデンティティーに対しても適切なアイデンティティー管理とコントロールを適用することが不可欠となる。この状況は、危機であると同時に好機でもあるとゴセット氏は語る。

「アイデンティティーチームが主導し、適切にコントロールできているかどうかを確認する機会だ。これにより、ビジネスがAIジャーニーの加速に合わせスケールアップでき、ひいてはビジネスの加速に寄与できる」(ゴセット氏)

アイデンティティーセキュリティへの投資で得られるビジネスメリット

このグローバルなトレンドに対し、特に日本企業はどのような状況に置かれているのだろうか。

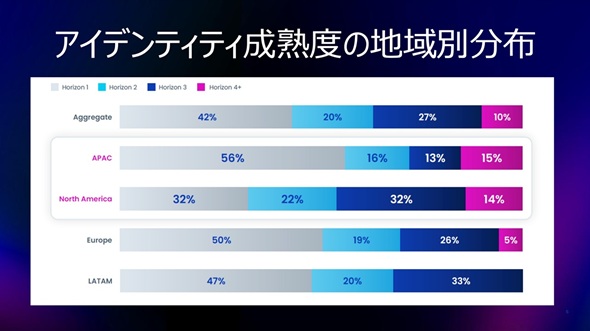

同レポートによれば、アジア太平洋地域では56%の企業がホライゾン1にとどまっており、これは北米(32%)や欧州(50%)と比較して高い割合である。日本も同様の傾向にある可能性は高い。この背景には、多くの日本企業の経営層が、依然としてマルウェア対策やファイアウォールといった「境界線防御」をセキュリティ対策の中心と捉え、アイデンティティーの重要性への理解が追い付いていないという根深い課題があるのではないかとゴセット氏は述べる。

「ラテラルムーブメントを防ぐ上で重要なのがIDだ。IDを正しく管理することは新しいファイアウォールだと言っていい。脅威アクターが侵入してきたとしても、中での動きに制約をかけられる」(ゴセット氏)

SailPointテクノロジーズジャパンの松本修也氏(ソリューションエンジニアリング本部 本部長)は第一に、「ID(アカウント)」と「アイデンティティー(属性情報を含む集合体)」は区別して考える必要があると述べる。

攻撃者は単一のIDを窃取するだけでなく、役職などの属性情報を含むアイデンティティー全体を悪用し、より巧妙な攻撃を仕掛けてくる。第二に、サイバー攻撃の戦術・技術を体系化した「MITRE ATT&CKフレームワーク」において、攻撃の初期侵入以降のプロセスや「権限昇格」「防御回避」「ラテラルムーブメント」といった攻撃の核心部分が、IDや権限の窃取・昇格・悪用に深く関連している。これはアイデンティティーの管理が、攻撃チェーン全体を断ち切る上で極めて重要であることを示している。

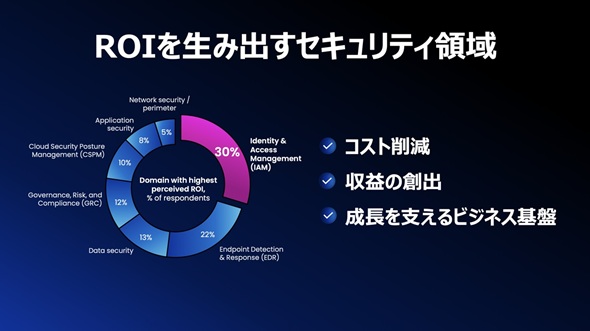

このような課題を乗り越えるためには、アイデンティティーセキュリティを単なる技術的な防御策ではなく、ビジネス価値そのものを生み出す戦略的投資として捉え直す視点が不可欠だ。

アイデンティティーセキュリティへの投資は、単なるコストではなく、リスク削減、生産性向上、そして収益創出に直結する強力な価値ドライバーであるとゴセット氏は語る。同氏はアイデンティティーセキュリティの成熟度が高まるにつれて、その投資対効果(ROI)が直線的ではなく「指数関数的に向上する」と表現した。ホライゾン3以上の成熟度の高い企業は、これによる複合的なメリットを享受し、飛躍的な価値を手にしている。

適切なアクセス管理は従業員の生産性向上、セキュリティ強化、リスク削減、コンプライアンス対応の効率化といった複数の効果を同時にもたらし、それらが相互に作用することで、最終的にビジネス全体に大きな価値を生み出すという。

これまでは効率化の観点で見られていたアイデンティティー管理に投資することが、セキュリティの向上につながるゴセット氏は指摘する。部門間の異動も手動の作業がなくなることでコストを削減でき、適切な情報アクセスができるようになる。この中にAIの能力を組み入れることで、さらなる効果が期待できる。

同レポートの中では、この道筋をステップ・バイ・ステップで進めることで、成功率が1.5倍となったという点にも触れられている。ゴセット氏は「全てを一括でやる必要はない。道筋を踏みながら、発見を重ね、その都度進んでいくことが重要だ」と述べる。

とはいえ、このような大きな価値があったとしても、多くの経営者は「いつか」ではなく「今すぐ」の効果を求めるのではないだろうか。この現実的な課題に対し、どのような処方箋が考えられるだろうか。

いつか効果が出るでは遅い 今すぐ結果を出すためのアプローチ

「いつか効果が出る」という悠長な話ではなく、「今すぐ結果が欲しい」と考える経営層を納得させるためには、具体的かつ即効性のあるアプローチが求められる。中心的なメッセージは「見える化」という言葉に集約される。最初の一歩としては、アクセスやアプリ、アカウントを可視化し、段階的なガバナンスを効かせる下地を作ることだ。これまではこの作業も時間のかかるものだったが、ゴセット氏によれば、最新のツールを用いればこのプロセスをわずか数週間で実現可能だという。

そしてこの可視化こそが、即効性のある「勝利」をもたらす鍵となる。可視化が完了すれば、企業はすぐにでも「野良アカウントのクリーンアップ」や、「常時付与されている過剰な権限の削除」に踏み切れ、攻撃者に悪用されるリスクを劇的に低減させ、経営層が求める「今すぐの結果」を明確に示せるだろう。

可視化という土台の上に、最終的には、静的な権限管理から脱却し、常に変化する環境に対して動的にアクションを起こせる「アダプティブ・アイデンティティー」を目指せる。新たな脅威やビジネス環境の変化に応じて、リアルタイムかつ動的にアクセス権を調整でき、能動的で適応性のあるセキュリティ体制が作れるのだ。

「2026年からアイデンティティー管理の旅をスタートすることは、ID基盤作りやアプリの整理、データのクリーンアップがこれまでに比べ迅速にできるようになっている。いま始めることで、一足飛びに時間を短縮しながらホライゾンのレベルを上げていける。そのメリットはどの企業でも享受しやすくなった。ぜひ、マインドセットを変え、新たな潮流を作り出してほしい」(ゴセット氏)

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

7-Zipに深刻な脆弱性 旧バージョンは早急なアップデートを

7-Zipに深刻な脆弱性 旧バージョンは早急なアップデートを

NHS Englandは7-Zipの重大脆弱性「CVE-2025-11001」が悪用されていると発表した。ZIPファイル内のシンボリックリンク処理に起因し、任意コード実行につながる恐れがある。早急な更新が推奨される。 「英数・記号の混在」はもう古い NISTがパスワードポリシーの要件を刷新

「英数・記号の混在」はもう古い NISTがパスワードポリシーの要件を刷新

NISTはパスワードポリシーに関するガイドラインSP800-63Bを更新した。従来のパスワード設定で“常識”とされていた大文字と小文字、数字、記号の混在を明確に禁止し、新たな基準を設けた。 NTTドコモが“脱VPN”で約5万人のテレワーク環境を刷新 「ゼロトラスト」で実現

NTTドコモが“脱VPN”で約5万人のテレワーク環境を刷新 「ゼロトラスト」で実現

テレワークにおける社内システムへの安全なアクセス手段として、VPNを利用していたNTTドコモグループ。VPNの課題を解消すべく、「ゼロトラスト」に基づくセキュリティ対策を導入し、“脱VPN”を実現した。 Teamsに新機能「外部メールチャット」 利便性の一方でセキュリティリスクも

Teamsに新機能「外部メールチャット」 利便性の一方でセキュリティリスクも

MicrosoftはTeamsに外部の人物と直接チャットを開始できる新機能を搭載すると発表した。Teamsを利用していない相手にもチャットの招待を送信できる。しかしこの機能にはセキュリティ懸念が指摘されている。