とうとう筆者のところにも…… 最近流行中の偽社長詐欺メールにどう対処する?:半径300メートルのIT

筆者のメールボックスに今流行中のCEO詐欺(偽社長詐欺)メールが届きました。筆者はフリーランスのライターであるため真っ先に見抜けましたが、この手口なかなかに巧妙です。今回は最新手口とその対策を考えます。

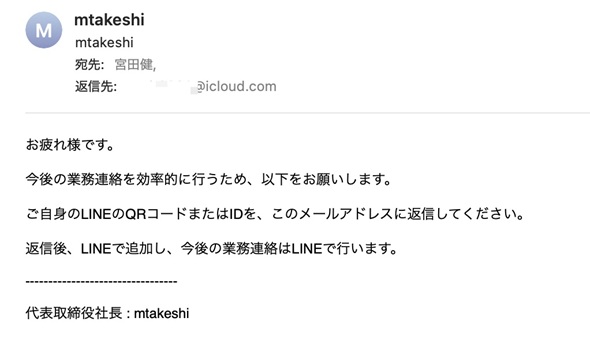

とうとう筆者のところにも……。迷惑メールフォルダをチェックしていたところ、筆者のメールボックスに「今後の業務連絡は『LINE』にします」という、架空の代表取締役社長こと自分からの業務指示が届きました。筆者自身が代表取締役社長を名乗ることはありませんし、そもそも業務連絡をする部下もいません。これは昨今流行しているCEO詐欺(偽社長詐欺)メールです。

流行の偽社長詐欺メールがついに筆者のもとに…… まずは手口を知ろう

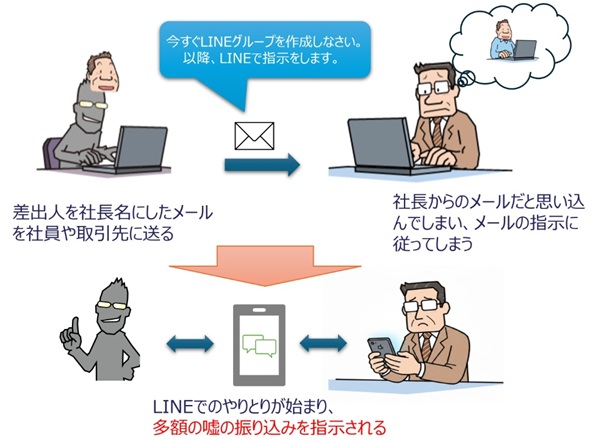

電子メールを起点とし、LINEをはじめとするチャットツールやSNSに誘導するタイプの詐欺手法はしばらく前に大きな話題になりました。とうとう筆者のところにも……という感想なのですが、まずはこのような詐欺があることを知ること、そしてまだ知らない人がいれば教えてあげて、話題にすることでだまされないようにしなくてはなりません。

広義のフィッシング手法ですが、文面を見て社長かどうかを見抜くのではなく、もはや「こういった重要なお知らせが電子メールで来るのはおかしい」と捉えるといいかもしれません。

組織を狙うフィッシング手法として、「ビジネスメール詐欺」(BEC)が登場してから随分と時間がたちました。業種や規模を問わずやってきて、その被害は億円単位になることもある、大変ずる賢い詐欺です。その詐欺の内容をもう一度おさらいしておきましょう。

攻撃者は、組織のメールアカウントの認証/認可情報を奪い、ひそかにそのやりとりを盗み見ています。これは、ID/パスワードが盗まれるパターンや、サーバそのものに侵入しているパターンなどさまざまでしょう。ビジネスにおいて取引や請求に関する情報を電子メールでやりとりするのは非常に一般的です。

攻撃者はそのやりとりをチェックし、請求書などが飛び交った瞬間、「先ほどの請求書ですが、口座情報が間違っていました。つきましては下記の正しい口座に……」という電子メールを送信します。ただ指示された口座は犯人が用意した偽のものです。たった1回の詐欺行為で大きな被害が生まれてしまうでしょう。

この他、財務担当などお金を扱う従業員を標的に、メールアカウントを奪って偽の取引や送金指示を送る詐欺もあります。この事例については、情報処理推進機構(IPA)の「ビジネスメール詐欺(BEC)対策特設ページ」を参照してください。最新の事例を含めてパターンと対策が紹介されています。

ビジネスメール詐欺の発展系 偽社長詐欺に使われる技術

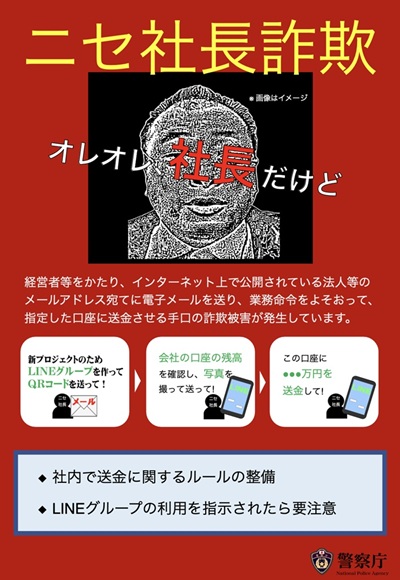

そして、BECをさらに発展させたのが「偽社長詐欺」です。警視庁のページでは、冒頭に紹介したような詐欺パターンを警告しています。大企業や中堅企業の社長自らが(恐らくは個人アカウントの)LINEグループに入ることはイレギュラーだと思います。しかし個人経営の小さな企業や、従業員との距離が非常に近いフレンドリーな組織であると、LINEグループで仕事の指示をすることはあると思います。日本の小さな組織あるあるという感じで、そこを狙った攻撃といえるでしょう。

警察庁の注意喚起は以下の通りです。

- この種の事案の発生について、法人(社内)で情報共有してください

- 法人(社内)で送金に関するルールを再確認してください

- SNSグループの利用を指示されたら注意してください

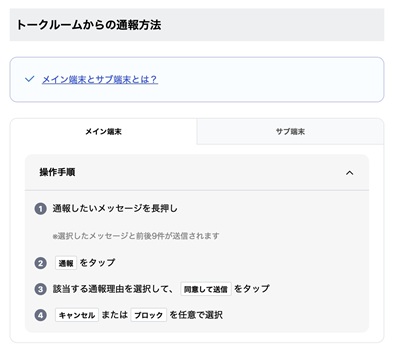

加えて、LINEであれば迷惑行為として通報することが可能です。グループを作り、偽社長とつながってしまった場合、この方法で通報処理しましょう。

IPAは2026年3月12日、安心相談窓口だよりとして「社長等をかたる詐欺メールに注意!」を公開しました。これによると、「相談窓口には2025年12月16日から2026年3月10日までの間に、本手口に関する相談が106件」も寄せられているとのことです。これもまた、攻撃者は明確に「金銭」を狙っています。

チャットのグループを作ってしまったとしても、偽社長と会話をしたとしても、攻撃者のゴールである「誤振り込み」さえしなければセーフです。その間に少しでもおかしいと思えれば、誰かに相談さえできればわれわれのゴールである「安全」の勝ちです。ぜひ、知ることから始めましょう。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

警察庁が“推奨”する特殊詐欺対策アプリが、無料で使えるようになりました。電話を取る前に危険な番号を判定し、ブロックできます。というわけで筆者も実際に試してみたのですが、詐欺対策とは別の「意外な使い道」も見えてきました。 Active Directory到達まで約3.4時間 サイバー攻撃の調査で分かった厳しい実態

Active Directory到達まで約3.4時間 サイバー攻撃の調査で分かった厳しい実態

Sophosはここ数年のサイバー攻撃の分析報告を公表した。調査したインシデントの67%で認証情報侵害などID関連の問題が侵入の起点となった。侵入後は約3.4時間でADに到達し、ランサムウェア攻撃やデータ窃取は業務時間外に集中する傾向が確認された。 ★4を目指すのは正解か? SCS評価制度が企業に突き付ける“本当の論点”

★4を目指すのは正解か? SCS評価制度が企業に突き付ける“本当の論点”

2026年度末の本格運用に向けて議論が進む「サプライチェーン強化に向けたセキュリティ対策評価制度」。ただ、この本質は“星の数”ではありません。制度全体を俯瞰し、取引関係や成熟度、外部支援――制度設計に込められたメッセージを読み解きます。 その事例、本当に出して大丈夫? “対策を見せたい欲”が招く逆効果

その事例、本当に出して大丈夫? “対策を見せたい欲”が招く逆効果

「隣の芝生は青い」ではないですが、他社のセキュリティの取り組みは、やけに良く見えるもの。これをマネして情報を発信するのは素晴らしいですが、伝え方を間違えるとその情報が攻撃のヒントになるかもしれません。今回は羨望と承認欲求が生むリスクを解説します。