「ClickFix」と「FileFix」で実際に使われた攻撃シナリオ7選:コンサル視点で見るサイバー空間の脅威最前線

コピー&ペーストするだけ――その何気ない操作が、企業の機密情報を丸ごと奪う“入口”になりつつあります。正規ユーザーを装う攻撃が主流となる中、今最も厄介な「人間」を狙う新手口について攻撃シナリオまで含めて詳細に解説します。

第1回では近年のサイバー攻撃の大きなトレンドとして、従来の脆弱(ぜいじゃく)性を狙う攻撃から「アイデンティティー」そのものを標的とする攻撃へと脅威がシフトしている状況を概観しました。

その攻撃ベクトルは「人間」「設定」「デバイス」「トークン」という4つのカテゴリーに大別できます。システムに強引に押し入るのではなく、正規のユーザーを装って堂々とログインする手口が増加しています。

今回はこの4つの攻撃ベクトルのうち、最も対策が困難と考えられる「人間」を標的とした最新の攻撃手法について深掘りします。2024年頃から観測され始めた「ClickFix」および「FileFix」と呼ばれる攻撃は、私たちの日常的なPC操作である「コピー&ペースト」を悪用するものです。この新たな脅威の具体的な手口、台頭してきた背景、そして私たちが取るべき対策について解説していきます。

この連載について

PwCコンサルティングの村上純一氏が、地政学的な動向を踏まえたサイバー攻撃の最新の動向や新型マルウェアの挙動、それを踏まえて日本企業が取るべきセキュリティ対策について論じます。

遭遇したら非常に危険 「ClickFix」と「FileFix」の攻撃シナリオ7選

ClickFixおよびFileFixは、Webサイトの指示に無意識に従ってしまうユーザーの心理的な隙を突いた、巧妙なソーシャルエンジニアリング攻撃です。これらは必ずしもアイデンティティーを直接窃取するわけではありませんが、最終的にインフォスティーラーなどのマルウェア感染を引き起こし、結果として認証情報を含む機密情報を根こそぎ奪うための「入り口」として悪用されています。アイデンティティーを狙った一連の攻撃キャンペーンの重要な一環と位置付けられています。

この攻撃手法は、急速に悪用が拡大しており、MITREの脅威フレームワーク「MITRE ATT&CK」においても、2025年4月にリリースされたバージョン17において、「T1204.004 User Execution: Malicious Copy and Paste」として登録されています。これは、この攻撃手法が単発の事案ではなく、サイバーセキュリティのコミュニティーにおいて攻撃者の間で確立された「技術」の一つとして体系的に認知されたことを意味します。具体的な手口は以下の通りです。

ClickFix

ClickFixは、Webサイトでユーザーを巧みに誘導して、特定のボタンやリンクをクリックさせることで悪意のコマンドをクリップボードにコピーし、そのコマンドを自ら「ファイル名を指定して実行」に貼り付けて実行させる攻撃です。一見するとそのような攻撃が本当に成立するのか不思議に感じますが、ユーザーがだまされて自ら悪意のコマンドを実行してしまう以下のような仕掛けが施されています。

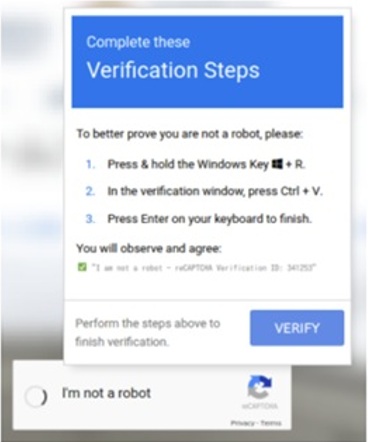

- Webブラウザやシステムの不具合発生を装ったエラーメッセージを表示し、復旧のための手順として「ボタンのクリック」「Win+Rキー押下」「Ctrl+Vキー押下」「Enterキー押下」といったインストラクションをガイドする。そのためユーザーは、コマンド自体をタイプする必要がない

- クリップボードにコピーされた悪意のコマンドは、エンコード処理が施されており、一見して内容を判別することが難しい

ユーザーがだまされてコマンド実行するとコマンドプロンプトなどが多段階で実行され、インフォスティーラーへの感染、情報窃取といった攻撃チェインにつながります。

FileFix

FileFixはClickFixと類似していますが「ファイル名を指定して実行」ではなく、エクスプローラーのアドレスバーを悪用します。特定のフォルダを開いた状態でアドレスバーに「cmd」と入力することで、当該フォルダをカレントディレクトリとしたコマンドプロンプトを起動する人もいるはずです。FileFixはこの仕様を悪用し、以下のステップで攻撃を実施します。

- ファイルを共有し、利用可能になった旨のメッセージを表示する。当該ファイルのパスをコピーするためのボタンクリックを促す

- エクスプローラーを起動するためのボタンのクリックを促す

- 起動したエクスプローラー上で「Ctrl+L押下」(アドレスバーにフォーカス)「Ctrl+V押下」「Enter押下」というインストラクションをガイドする

これらの攻撃はインフォスティーラー「Vidar」や「Rhadamanthys」の感染経路としても悪用が確認されています。攻撃者はユーザーをだますための「ルアー(おとり)」として、以下のようなさまざまなシナリオを用意しています。

| 攻撃シナリオ | 詳細 |

|---|---|

| CAPTCHA認証を装うルアー | 「私はロボットではありません」のチェック後、「人間であることを最終確認するため、ボタンをクリックして表示されるコードをコピーし、実行してください」と表示する。 |

| OSの不具合解消を装うルアー | 「お使いのシステムで重大なエラーが検出されました。以下の手順に従って修正パッチを適用してください」と偽の警告を表示し、コマンドのコピー&ペーストを促す。 |

| Webブラウザクラッシュ復旧を装うルアー | 悪意のあるWebブラウザ拡張機能が、実際にWebブラウザを意図的にクラッシュさせ、再起動後に偽のセキュリティ警告を表示。「Webブラウザの異常を修復するため」としてコマンドのコピー&ペーストを促す。 |

| デバイス登録を装うルアー | ITサポートページやSaaSのログインページを精巧に模倣し、「新しいデバイスを登録するためには、以下のコードを実行してデバイスIDを生成してください」といった、よりターゲットを絞った説得力のある指示を出す。 |

| チャットツールなどの参加を装うルアー | チャットツールのチーム・チャネルへの参加を模倣した画面を表示し、参加のための手順としてコマンドのコピー&ペーストを促す。 |

| 大規模言語モデル(LLM)チャットbotを装うルアー | 対話型チャットの共有会話機能を悪用して、ClickFixの指示をLLM対話の中に埋め込みオンライン広告で拡散する。 |

| SNSアカウント凍結・削除を装うルアー | SNSのセキュリティページを精巧に模倣し、「アカウントが凍結される」と警告。異議申立のための「インシデントレポート」を開くとして、ファイルパスに偽装したコマンドをエクスプローラーのアドレスバーにペーストさせる。 |

これらの手口はユーザーが「自分の意思で」コマンドを実行しているため、従来のセキュリティソフトでは検知が困難で、厄介な脅威です。また、これらの脅威が厄介な理由は、検知の困難さだけではありません。

これらの攻撃で最終的に配信されるインフォスティーラーは、Webブラウザに保存された認証情報やセッションクッキー、VPN・リモートデスクトップの認証情報、仮想通貨のウォレット情報といった幅広い機密情報を一括して窃取します。窃取された情報はアンダーグラウンドマーケットで流通し、ランサムウェアの初期アクセスや証券口座・仮想通貨の不正な資産移転に悪用されるという、一連の攻撃エコシステムの起点となっています。つまりClickFix/FileFixの感染を一件防ぐことは、その先に連なるサプライチェーン型の被害を未然に断ち切ることにつながります。

なぜ今、古典的なコピー&ペーストが狙われるのか?

このような古典的な攻撃手法が、なぜ今になって台頭してきたのでしょうか。その背景には2つの理由が考えられます。

1つ目としてはサイバー犯罪における分業化・多層化の進展があります。昨今の金銭目的のサイバー犯罪は、高度に分業化されたエコシステムを形成しています。その中で重要な役割を担うのが「初期アクセスブローカー」(IAB/Initial Access Broker)です。IABは企業ネットワークへの最初の足掛かり(初期アクセス)を確保し、それをランサムウェア攻撃グループなどに販売することを専門としています。

IABにとって、いかに効率よくかつ安価に大量の初期アクセスを獲得するかがビジネスの鍵となります。ClickFix/FileFixは、専門的な脆弱(ぜいじゃく)性知識を必要とせず、ユーザーをだますシナリオさえ用意すれば攻撃を展開できるため、認証情報窃取を目的とした攻撃キャンペーンを「Malware-as-a-Service」(MaaS)として展開する上で、非常にコストパフォーマンスの高い手法です。

2つ目は現代の業務の中心が電子メールからWebブラウザに移行したことです。フィッシングやBEC(ビジネスメール詐欺)に代表される「人間をだます攻撃」の主戦場は電子メールでした。しかし近年、メールセキュリティは格段に進歩し、迷惑メールフィルターやサンドボックスによる脅威の無害化、送信ドメイン認証(DMARCなど)によるなりすまし対策など、多層防御が講じられています。

一方でゼロトラストやSaaSの普及に伴い、大半の業務はアプリケーションが動作するWebブラウザで完結するようになりました。Webブラウザは、今や単なる情報閲覧ツールではなく、業務システムそのものであり、ユーザーとの最も主要なインタフェースです。攻撃者から見ると、対策が手厚くなった電子メールを避け、ユーザーが多くの業務をするWebブラウザでのインタラクションこそが都合の良い標的であると言えます。

脅威に対抗するための根本的な技術的対策とは?

では、この巧妙な脅威にどう立ち向かえばよいのでしょうか。まず、ユーザーができる対策として「Webサイトの指示に従って、安易にコマンドをコピー&ペーストしない」という意識を持つことが基本となります。特に認証やエラー修正、ソフトウェアのインストールといった文脈でコマンド実行を求められた場合は、本当に信頼できる指示なのかを疑う癖を付けることが重要です。企業は、こうした最新の攻撃手口を想定した継続的なリテラシー教育や注意喚起が求められます。

しかし攻撃は巧妙化しており、全てのユーザーが常に上記を実践できるとは限りません。ヒューマンエラーをゼロにすることは不可能であり、個人の注意力だけに依存する対策には限界があります。

そこで重要になるのが、プラットフォーマーによる根本的な技術的対策です。WebブラウザベンダーやOSベンダーは、悪意のあるスクリプトがクリップボードにコピーされるのを検知・ブロックする機能や、ユーザーがターミナルなどに内容を貼り付けようとした際に「この操作は危険な可能性があります」といった強力な警告を表示する機能の実装が期待されます。

こうした流れの中で、近年、企業のセキュリティを確保するための新しい概念として「セキュアWebブラウザ」や「エンタープライズWebブラウザ」が提唱され、注目を集めています。これらは、従来のWebブラウザが持つセキュリティ機能を拡張し、企業のセキュリティポリシーをWebブラウザレベルで強制適用することで、ClickFix/FileFixのような脅威だけでなく、データ漏えい防止(DLP)や広範な脅威からの防御、厳格なアクセス制御などを統合的に実現するソリューションです。

人間の脆弱性を狙う攻撃が続く限り、人間が最も多くの時間を過ごすWebブラウザそのものを堅牢(けんろう)化するアプローチは、今後のサイバー防御において重要な要素になる可能性があります。

次回は、こうした「セキュアWebブラウザ/エンタープライズブラウザ」について、その具体的な機能や役割、今後の可能性について解説します。

筆者紹介:村上純一(むらかみ・じゅんいち)

PwCコンサルティング合同会社 パートナー

国内大手セキュリティベンダーでマルウェアの収集・分析などに関する研究開発、脅威分析、脆弱性診断、トレーニングなどの業務に従事。その後、国産セキュリティベンダーに参画し、執行役員として基礎技術開発、製品開発、各種セキュリティサービス提供、事業経営などに携わり株式上場を経験。また、サイバーセキュリティ領域における各種外部委員活動の他、Black Hat、PacSec、AVARなどの国際会議での研究発表も手掛けている。グローバルレベルでのサイバー攻撃の手法や主体など脅威動向の把握から企業対応までを専門分野にしている。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

攻撃者は“侵入ではなくログインを選ぶ” アイデンティティー攻撃手法の最新動向

攻撃者は“侵入ではなくログインを選ぶ” アイデンティティー攻撃手法の最新動向

サイバー攻撃の主戦場は、もはや電子メールでも脆弱性でもない――。攻撃者は“正規ユーザー”を装い、誰にも気付かれず内部に入り込む時代へと移行している。なぜアイデンティティーが狙われるのか。その変化の裏側と、次に起きるリスクの正体に迫る。 壊れてないのに買い替えろ? Wi-Fiルーターに潜む“5年の壁”の正体

壊れてないのに買い替えろ? Wi-Fiルーターに潜む“5年の壁”の正体

家庭のWi-Fiルーターは「壊れるまで使うもの」という前提を持っている方がいるかもしれません。しかし実は、見た目では分からない“寿命”が存在しています。なぜメーカーは買い替えを勧めるのか。その背景には意外な理由がありました。 クレカを止めても被害は止まらない……アカウント侵害の“第二幕”から得た教訓

クレカを止めても被害は止まらない……アカウント侵害の“第二幕”から得た教訓

2026年もよろしくお願いします。新年早々恐縮ですが、今回は我が家で起きたクレカ不正アクセス被害の後編です。前編では不正利用を突き止め、Amazonアカウントを取り戻したまではよかったのですが、残念ながら話はそこで終わりませんでした……。 クレカ利用通知が止まらない…… 我が家で起きた不正アクセス被害のいきさつ

クレカ利用通知が止まらない…… 我が家で起きた不正アクセス被害のいきさつ

2025年もそろそろ終わり、というところで大事件が起きました。何と我が家のクレジットカードで不正アクセス被害が発生したのです。日頃からセキュリティ対策を怠らないように伝えてきましたが恥ずかしい限りです。ぜひ“他山の石”にしてください。