はてな、マネフォ、そしてLinuxの脆弱性「Copy Fail」を読み解く “見えている落とし穴”を避けるには:半径300メートルのIT

2026年のゴールデンウイーク前後に発生した「はてな」の巨額詐欺被害や「マネーフォワード」の情報漏えい、そしてLinuxの深刻な脆弱性「Copy Fail」を解説。一見すると限定的に思えるリスクが、さまざまな攻撃手法と組み合わさることで脅威へと変化します。

皆さま、連休はいかがお過ごしでしたでしょうか。私は連休になると、あの「Heartbleed」や「WannaCry」をどうしても思い出してしまいます。「Heartbleed」は2014年4月に発見されたOpenSSLの脆弱(ぜいじゃく)性で、「WannaCry」は2017年5月に猛威をふるったランサムウェアです。どちらもゴールデンウイーク前後に発生したものでした。

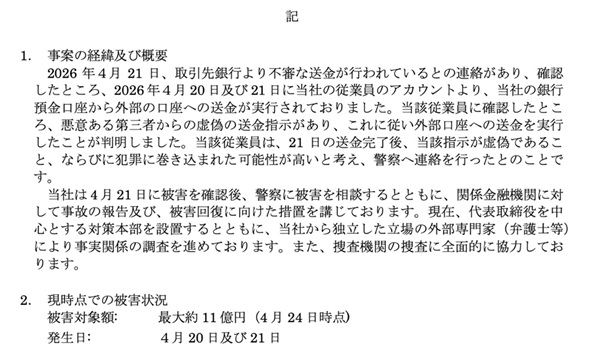

そして2026年。驚くような事件が発生しました。連休前には「はてな」がCEO詐欺の被害に遭い、最大11億円を送金したというニュースが飛び込んできました。

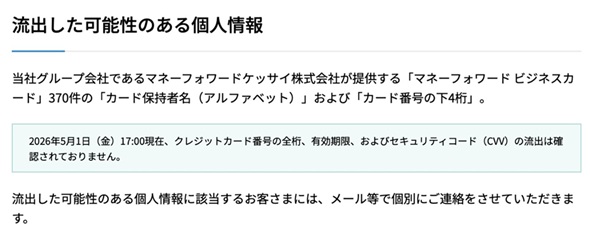

そして、連休中には企業や個人事業主、そして個人に対してもSaaSを提供するマネーフォワードが、グループ企業が提供するクレジットカードの情報を含む不正アクセス被害を発表しています。ソースコードを保管するGitHubのリポジトリにクレジットカード情報が含まれていたことで、注目を集めることとなりました。

どちらも非常に気になる内容です。新しい形の詐欺、新しい形の情報漏えいで、どちらも一人一人が注意するだけでなく、組織としてのサポートが必要なものでした。決して、はてな、マネーフォワードだけの問題ではないと感じます。

加えて、さらに頭を悩ますような“名前付き”の脆弱性も登場してしまいました。

全員注目、そして対応せよ――“Copy Fail”という問題

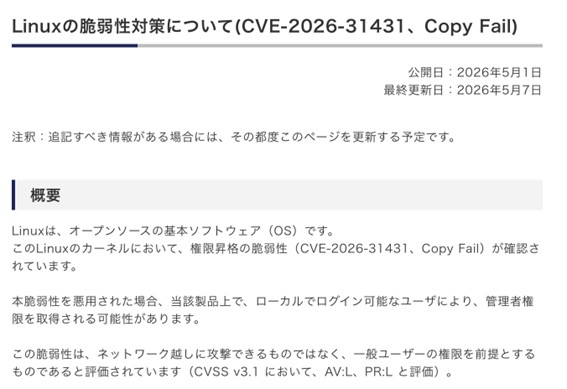

2026年4月、Linuxのカーネルに権限昇格の脆弱性(CVE-2026-31431)が発表されました。これはローカルでログイン可能なユーザーが、ある特定のコマンドを実行できた場合、管理者権限を取得できるというもの。ローカルでの実行が条件であるため、ネットワーク越しに特定の通信を送信するだけで影響を受けるということはありません。

この脆弱性については、その発見の経緯や公開までの時間の短さなど、さまざまな観点で語れる内容ですが、今回重要なのは影響範囲が極めて大きいということです。

また、Linuxカーネルに新たな別の脆弱性「Dirty Frag」(CVE-2026-43284/CVE-2026-43500)も明らかになりました。こちらも管理者権限が奪える上に、攻撃実証コードも公開されています。こちらも併せて、迅速な対応が必要です。

今回のポイントは、「ネットワーク越しに攻撃できるものではない」ということかもしれません。私もそれを見たときには少しホッとしましたが、かつてならば気にしなくてよいタイプのものだったとしても、本当に安心できるのか、問い直す必要があるかもしれません。

このコラムでも何度も取り上げていますが、今、攻撃手法の一つとして操作する人間の脆弱性を狙う「ClickFix」などの手法があります。これは言葉巧みに人間に対して、こっそりと攻撃コードを実行させるというもの。例えば画面を見るとクリップボード内に攻撃コードを含む文字列が格納され、それを人間に実行させるという仕組みを応用すれば、Linuxのターミナルを開く人に、自らCopy Failの攻撃コードを打たせ、不正なプログラムをインストールさせられるかもしれません。

Linuxのプログラムのインストール方法として、シェルスクリプトをダウンロードさせ、それを実行するという方法が使われています(内容はだいたいcurl -fsSL https://example.com/install.sh | sh という形式のはず)。もしここに、インストール/アップデートプログラムを狙うサプライチェーン攻撃/水飲み場攻撃とこの脆弱性が組み合わされていた場合、「ネットワーク越しに攻撃できないから大丈夫」とは言い切れません。

さらに、考えたくはありませんが想定しなければならない「内部犯行」も、この脆弱性は活用できてしまうでしょう。この脆弱性を使い特権昇格をしてしまうと、認証ログ、監査ログには残らないことが明らかになっています。検知が非常に難しいことが大きな問題です。しかも、攻撃コードは既に公開されており、対象となるバージョンも手広く、ほぼ全てのシステムで攻撃可能となっていることが、一般に広まっています。

万が一、悪意や不満のある従業員がこれを知った場合、ネットワーク越しではなく直接端末から攻撃コードを実行しても、その痕跡は残らないでしょう。従業員を犯罪者にしないという意味でも、早く対処しなければなりません。

一つ一つはなんてことないものも、組み合わせれば凶悪に

はてな、マネーフォワード、そしてCopy Failの3つを見てみると、原因としてはさほど大きくなくても、それを他の手法と組み合わせ、ストーリーを作り出すことで、企業に対して大きなダメージを与えかねないというものが増えていると感じています。特にCopy Failは適切にストーリーを認識できなければ「たいしたことないみたいだから後回し」という判断もできてしまいます。

サイバーセキュリティではよく「攻撃者の思考に沿って対策が必要」と言われますが、セキュリティに関係する人だけでなく、経理担当や監査、一般の従業員など多くの人がそれを意識しなければならない時代になってしまったのかもしれません。

はてな、マネーフォワードの事件に関しては、今後調査が進みレポートが出てくれば、多くの企業にとって現状を再認識させる貴重な情報源となるはず。決してだまされた人、ミスをした人だけを責める話ではないはずです。加えて、Copy Failに関しては「見えている落とし穴」と認識し、適切な対処が必要なものとして、正しい判断を期待します。それが、はてなをよく使い、マネーフォワードで帳簿を付け、Linuxマシンを運用している、全く人ごとではない一個人の願いです。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

一気読み推奨 セキュリティの専門家が推す信頼の公開資料2選

一気読み推奨 セキュリティの専門家が推す信頼の公開資料2選

サイバー攻撃の標的がシステムから「人」へと移る中、組織・個人を問わず最新の脅威への理解が不可欠です。今回は、生成AIやクラウド普及に伴う巧妙な手口に対応し、約9年ぶりに刷新された定番ハンドブックなどを紹介しましょう。 たったこれだけでマルウェアに感染? “古くて新しい”サイバー攻撃の手口

たったこれだけでマルウェアに感染? “古くて新しい”サイバー攻撃の手口

サイバー攻撃はこれまで見たこともなかった未知のものだけでなく、既に浸透している手法に少し手を加えてユーザーをだまそうとしています。今回は筆者が気になった古典的でありながら“新しい手口”を紹介します。 中小企業こそ知るべき“きれいごとではないランサム対策と考え方”

中小企業こそ知るべき“きれいごとではないランサム対策と考え方”

多くのランサムウェア攻撃が中堅・中小企業を狙う現状がある一方で、これらの企業はなかなか対策を“ジブンゴト化”できません。このマインドを変革するにはどうすればいいのか。“きれいごとではないランサム対策と考え方”を探ります。 Webブラウザ利用者が知らずに犯してしまう「ルール違反」とは?

Webブラウザ利用者が知らずに犯してしまう「ルール違反」とは?

インフォスティーラー(情報窃取型マルウェア)が流行しています。このマルウェアは基本的な対策だけでは防ぐのがなかなか難しい厄介なものです。特に従業員のWebブラウザの利用次第で感染を拡大させるリスクも……。詳細を解説します。