| DDoS(Distributed Denial Of Service:分散型サービス拒否攻撃)とは |

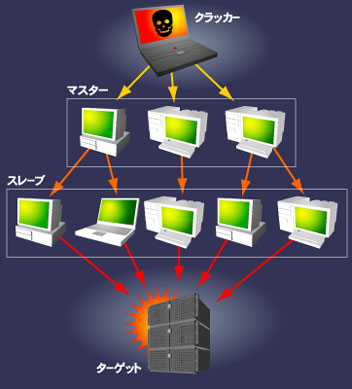

DDoS攻撃は分散型の攻撃方法が取られるため,DoS攻撃の中では最も強力なものとなる。これは,複数台のコンピュータから,ターゲットとなるサイトに一斉に攻撃をしかけることで,正常なアクセスを妨害するものだ(図3)。

たとえば,何百〜何千といった数の電話機から同時刻に同じ番号に電話をかけられたらどうなるだろうか?回線はパンクし,その間にかかってきた重要な電話は受けることができなくなるだろう。チケット予約やサポートセンターの回線など,よくある話である。

DDoS攻撃を行うのにあたり,クラッカーはまず,インターネット上のいくつかの(脆弱な)コンピュータに侵入する。そして「マスター」(攻撃管理用ツール:ハンドラ)を埋め込む。マスター(ハンドラ)は「スレーブ」となるコンピュータ(エージェント)のクラッキングを行い,DDoS攻撃のためのトロイの木馬を埋め込んでいく。

目的の数の攻撃用コンピュータが用意できたら,あとはクラッカーがマスター(ハンドラ)に攻撃命令を行うだけで,DDoS攻撃が開始される。スレーブとなるコンピュータはゾンビとも呼ばれ,リモート操作やタイマーなどでDDoS攻撃を実行するための歩兵となるわけだ。実際のDDoS攻撃は,これらゾンビが埋め込まれた複数のコンピュータから行われるため,それを行ったクラッカーを特定することは難しい。

|

図3■DDoS攻撃の概念図 |

攻撃内容は,前述したSYN FLOODやSmurfのほか,さまざまなものが用いられる。トロイの木馬をインターネット上のコンピュータへ大量に埋め込んでしまえば,あとは攻撃したいサイトを選択し,歩兵コンピュータたちへ攻撃命令を下すだけでよいからだ。攻撃を受けたサイトは,ネットワークの帯域を不必要に取られ,過負荷がかかり正常なアクセスを受けることが困難になる。

DDoS攻撃を行うためのツールは「Trin00」,「TFN」,「TFN2K」,「stacheldraht」などがあるが,これらもいままで紹介してきたツール同様インターネットから簡単に手に入れることができてしまう。また,本文で何度か触れた一連のウェブサイト攻撃に使用された「TFN」(Tribe Flood Network)の作者であるMixerのインタビュー記事が掲載されているので,興味があれば読んでみて頂きたい。

DDoS攻撃を回避する有効な手段はいまのところないが,すでにいろいろなツールが開発されている。しかし,現実的に個人でできる対処方法は,アンチウイルスソフトなどのツールで,自分のマシンにトロイの木馬が潜んでいないかチェックをし,DDoS攻撃のエージェント(歩兵)にならないようにすることだろう。

■関連リンク

・ZombieZapper:攻撃してきたスレーブ(エージェント)のアドレスにマスター(ハンドラ)を装い,攻撃停止命令を行うツール。また,すでにアタックツール(マスター・スレーブ)が埋め込まれている場合は,それを除去せずその機能を停止させる。再度攻撃命令があれば,攻撃元の追跡が可能になる。Trinoo,

TFN, Stacheldraht.に対応している

・分散型サービス拒否攻撃用プログラム発見ツール(トレンドマイクロ):Redhat

Linux,SuSE,SPARC/Solaris用

[TTS,ITmedia]

| 3/3 |