| 不正なJavaスクリプトへの対策方法 |

このJavaスクリプトは,Windowsに標準装備されているInternetExplorerの「Microsoft VMによるActiveXコンポーネントの制御」のセキュリティホールを悪用したものだ。

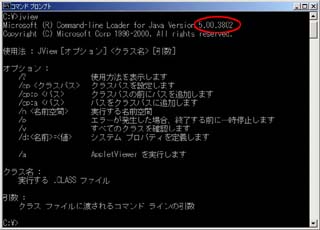

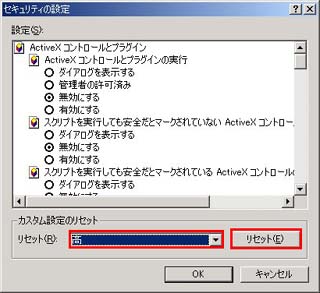

まずはMS-DOSプロンプトから「jview」と入力し,Microsoft VMのビルドが「3802」以上であるか確認する(写真1)。もし3802以下であったら,TechNet Onlineからビルド3802をダウンロードして,アップデートしておこう。また,ブラウザの設定でセキュリティレベルを変更し,今後被害に遭わないためにも「Javaアプレットのスクリプト」を無効に,「ActiveX」を無効に設定しておいたほうがよいだろう(写真2,3)。もし,ほかのサイトで同様の被害にあった場合は,トレンドマイクロのWebサイトなどを参考にすれば,システムが修復可能だ。

| このセキュリティホールについて |

今回の問題は,Microsoft VM(Windowsに搭載されているJavaの仮想マシン)とJavaスクリプト,ActiveXの組み合わせを悪用したことによって発生したものだ。Microsoft VMでは,Javaアプレットなどを読み込むことによって,ActiveXを作成,操作することが可能だ。

ActiveXは,いままでもその危険性についてさまざまな警告がなされてきた。一般的な危険性として「ハードディスクのアクセスに対して制限がなく,任意のコードを実行できる」という点がある。分かりやすく言い換えれば「そのパソコンで行えるすべてのことをActiveXで実行できる」ということなのだ。Windows2000などのマルチユーザー志向のOSの場合は,実行したユーザーの権限で行えることのすべてが利用可能だと考えられる。たとえば,ハードディスクを勝手にフォーマットしたり,内容をWebサーバとして公開したり,任意のアプリケーションを勝手に起動したり,電源を落としたりと悪用できる。今回の事件で言えば,Microsoft VMが,Webトラップとして仕掛けられたJavaスクリプトを読み込み,レジストリを改ざんするActiveXを作成し,実行したわけだ。

| 手口自体は決して目新しくない |

このトラップだが,手口自体は決して目新しいわけではない。アンダーグラウンド系のサイトでは,すでに使い古されたトラップだ。実際,セキュリティホールおよび修正パッチに関しては,昨年にすでに発表されている。クラッカーによって改ざんされたWebサイトが「一般ユーザーがよく利用するサイト」だったため,その中にはセキュリティ知識の低いユーザーもいた,ということでしかない。 実際このActiveXという機能は,必要なければ使わないほうがよいという場合がほとんどだ。Windows Updateや一部のゲームサイトなど以外に,ActiveXを有効にしなければならないサイトというのはあまり見かけない。

いずれにしても,ActiveXを悪用したトラップはパソコンに対して甚大な被害を与える可能性が極めて高い。セキュリティ意識の高いユーザーの間では「ActiveXおよびJava関係の機能は無効にしておく」ということはすでに常識となっている。もちろんNetscape Communicatorなどの,ActiveXをサポートしていないブラウザを利用することもひとつの手だろう。インターネットにはさまざまな危険性が潜んでいることを肝に銘じて,「自分の身は自分で守る」くらいのセキュリティ意識を持つことがたいせつだ。

■関連リンク(News)

・特定WebにアクセスするとPCに致命傷,Javaスクリプトで被害

[KAZU,ITmedia]

| 2/2 |