WannaCryが突いた脆弱性、多くのマシンで放置 無料スキャンツール公開へ

あるネットワークでは、1万台近いホストのうち2台に脆弱(ぜいじゃく)性が見つかった。こうしたホストが1台でもあれば、ネットワーク全体が危険にさらされかねない。

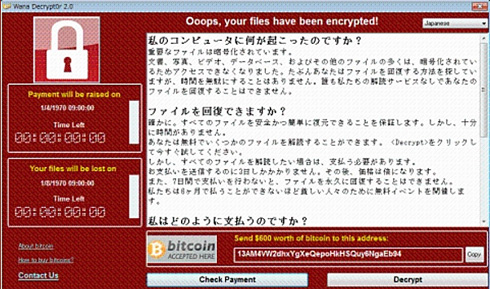

WannaCryやPetya亜種など世界で猛威を振るったマルウェアに利用された脆弱(ぜいじゃく)性は、今も世界の多数のエンドポイントで修正されないまま放置されている――。脆弱性スキャンツール「Eternal Blues」を提供しているセキュリティ研究者が、そんな実態を報告した。

Eternal Bluesは、セキュリティ研究者のエラド・エレス氏が6月28日に公開した無料ツール。ネットワークをスキャンして、米国家安全保障局(NSA)から流出したとされるハッキングツール「EternalBlue」に利用された脆弱性が存在しているエンドポイントを探し出す。EternalBlueは、WannaCryやPetya亜種などのマルウェアに利用されたことが分かっている。

エレス氏によると、7月12日までの2週間の間に、同氏のツールを使って133カ国で800万を超すIPがスキャンされた。このうち53万7000件はSMB通信に使われる445番ポートを使用。危険が指摘されているSMBv1プロトコルが許可されているホストは25万8000台、EternalBlueの脆弱性が今も存在するホストは6万台に上った。

フランスのあるネットワークでは、1万台近いホストのうち2台に脆弱性が見つかったという。こうしたホストが1台でもあれば、ネットワーク全体が危険にさらされかねない。「Eternal Bluesを使わずに、誰がこれを発見できるだろうか」とエレス氏は問い掛ける。

Eternal Bluesはセキュリティ担当者やITに詳しい担当者がいないような小規模組織でも使ってもらえるよう、使いやすいツールとして開発したという。ただし保証はないので、自己責任で使う必要がある。

「WannaCryやNotPetyaであれだけの攻撃が発生したのに、EternalBlueの利用は今も、リモートでコードを実行するための極めて有効な手段であり続けている」とエレス氏は指摘。WannaCryなどの攻撃はたまたま大きな騒ぎになったことから発覚したが、「もっと多くのEternalBlueを使った攻撃が、見えない所で、私たちの知らない間に発生していると確信する」と推定した。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

ランサムウェア「WannaCry」の被害が止まらない理由

ランサムウェア「WannaCry」の被害が止まらない理由

世界で猛威を振るい、次々と被害が報告されているランサムウェア、「WannaCry」。なぜ、被害が拡大し続けているのでしょうか。 WannaCryに感染! その時、絶対にやってはいけないこと

WannaCryに感染! その時、絶対にやってはいけないこと

感染したときに「絶対やってはいけないこと」とは……。 Microsoft、Windows XPにも更新プログラム公開 WannaCry再発防止に向け

Microsoft、Windows XPにも更新プログラム公開 WannaCry再発防止に向け

「一部の脆弱(ぜいじゃく)性は、政府機関によるサイバー攻撃の高いリスクを生じさせる」と判断して、既にサポートが終了しているWindows XPやWindows Server 2003向けにも更新プログラムを配信することにした。 「WannaCry」拡散 そのとき情シスはどうすべきだったのか

「WannaCry」拡散 そのとき情シスはどうすべきだったのか

そろそろ一段落した感もある「WannaCry」騒動ですが、セキュリティ対策は「防げたから終わり」ではありません。この事件から学ぶべきことは何か、“次”に備えて何ができるかを考えてみます。 「持ち出し端末からの感染を確認」「Port445/TCPのスキャンに注意」 JPCERT/CCがWannaCry情報を更新

「持ち出し端末からの感染を確認」「Port445/TCPのスキャンに注意」 JPCERT/CCがWannaCry情報を更新

JPCERT/CCが、ランサムウェア「WannaCry」の亜種によるサイバー攻撃についての注意喚起情報を更新し、新たに判明した感染経路の情報や、日本国内に向けたポートスキャンの状況などを告知した。