「政府がIoT機器に無差別侵入調査へ」 その方法は? 資料をチェック

政府がサイバー攻撃対策の一環として、国内のIoT機器に無差別侵入――こんな計画が物議をかもしている。計画の詳細は、公表された資料から読み解くことができる。

政府がサイバー攻撃対策の一環として、国内のIoT機器に対して、簡単なパスワードを使って無差別侵入を試み、脆弱なパスワードを使っている機器を洗い出してユーザーに注意喚起する――こんな計画が1月25日に報道され物議をかもしている。「セキュリティ対策として評価できる」など前向きにとらえる声がある一方、「事実上の政府による不正アクセスではないか」との批判も起きている。

この計画の詳細は、総務省のニュースリリース内の「資料」としてPDFで公開されており、誰でも確認することができる。

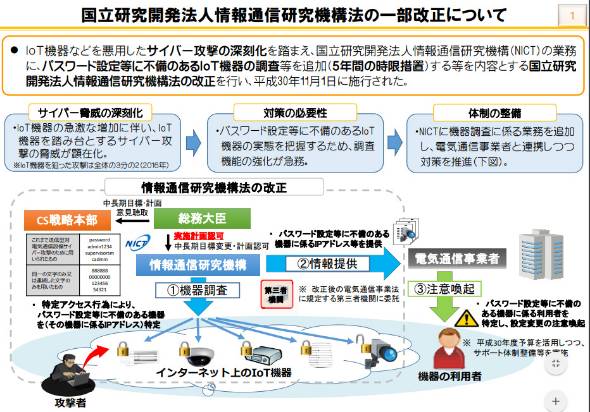

この資料によると、侵入調査を行うのは、総務省が所管する国立研究開発法人・情報通信研究機構(NICT)。今回の調査を可能にするために昨年11月、NICTの業務を定める法律が改正されている。他人の機器にIDとパスワードを入力して侵入する行為は本来、不正アクセス禁止法で禁じられているが、改正法では、パスワード設定の不備などがあるIoT機器の調査を目的に、NICTがこれを行うことを「特定アクセス行為」と名付け、5年間に限り認めている。

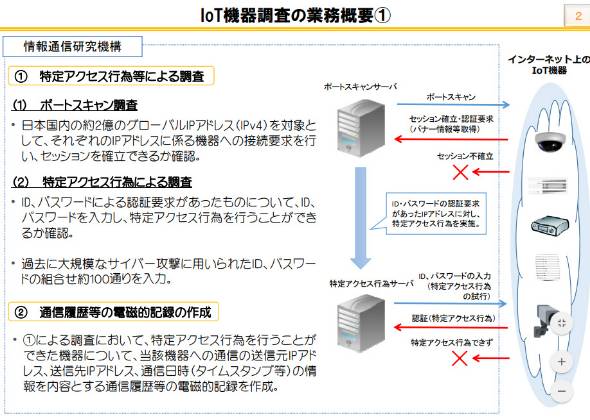

「特定アクセス行為」の具体的な手順は、(1)国内の約2億のグローバルIPアドレス(IPv4)に対して接続要求を行い、セッションを確立できるか確認(ポートスキャン)、(2)ID、パスワード認証を求められた場合は、過去に大規模なサイバー攻撃に用いられたID・パスワードの組み合わせ約100通り入力する――というものだ。

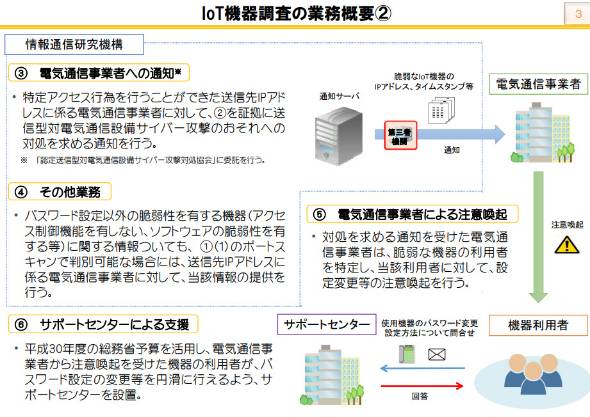

その上で、侵入できた機器について、通信の送信先IPアドレスや通信日時などを保存し、そのIPアドレスを管理するプロバイダーに対して、サイバー攻撃リスクに対処するよう通知を送る。プロバイダーは対象の機器のユーザーに対して、パスワード変更を求めるなどの注意喚起を行う。

弱いパスワードだけでなく、アクセス制限機能がなかったり、ソフトの脆弱性がある機器に対しても、ポートスキャンで判別可能な場合は、プロバイダーに対して情報を提供するという。

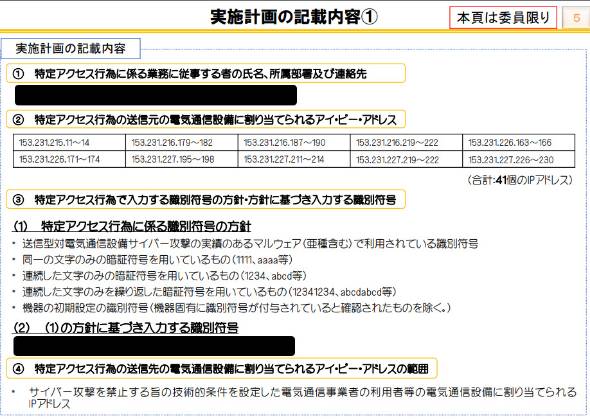

ちなみに、「特定アクセス行為」に使う送信元IPアドレスは公開されている。また、侵入に使うパスワードは、過去のサイバー攻撃で使われたものや、「1111」「aaaa」など同一の文字のみを使ってるもの、「1234」「abcd」など連続した文字のみを使っているもの、「12341234、abcdabcd」など連続した文字のみを繰り返しているもの、「admin」など初期設定のもの――だという。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

「ブロッキング法制化」反対派不在の報告会 「中間まとまらない」座長メモも公開

「ブロッキング法制化」反対派不在の報告会 「中間まとまらない」座長メモも公開

Tカード情報の“令状なし提供”、本当に監視すべき相手は?

Tカード情報の“令状なし提供”、本当に監視すべき相手は?

「Tカード」会員の情報が、令状なしで捜査機関に提供されていることが話題になった。この問題から、私たちはどんなことに気を付ければいいのだろうか。 「Tカード情報、令状なく提供」報道が波紋 「Ponta」「dポイント」の対応状況は?

「Tカード情報、令状なく提供」報道が波紋 「Ponta」「dポイント」の対応状況は?