セキュリティ対策を導入したのに、サイバー攻撃の被害が後を絶たないワケ(1/3 ページ)

セキュリティ対策をせっかく導入したのに、なぜかサイバー攻撃の被害に遭ってしまう――。そんな企業が多いことが、ファイア・アイの調査で判明。同社への取材をもとに、その理由を探る。

サイバー攻撃の手口が巧妙化の一途をたどるこのご時世で、一切セキュリティ対策をせずにノーガード戦法をとる企業はおそらく存在しないでしょう。にもかかわらず、攻撃の被害は後を絶ちません。

もちろん被害をゼロにするのは非現実的な話です。けれど企業の担当者は、自分たちの対策が効果を発揮しているのか、それとも無駄な投資に終わっているのか、実態を知っておくといいかもしれません。

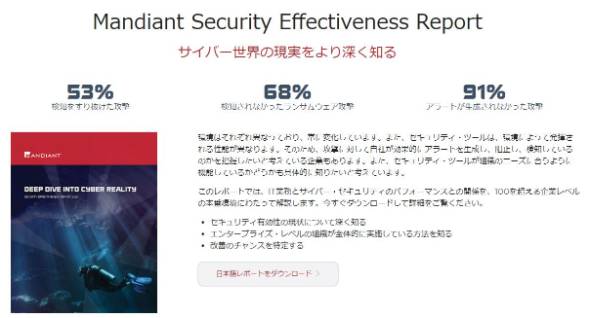

この点について、セキュリティ企業のファイア・アイがこのほど、民間企業のセキュリティ対策が本当に有効なのかを調べ、「Mandiant Security Effectiveness Report 2020」というレポートにまとめました。今回の記事では、その概要を解説します。

設定ミスや古い状態での運用が「見逃し」につながる

この有効性レポートは、米国の有力企業「Fortune 1000」のうち11業種・100社を対象に、本番環境で運用されているセキュリティ機器や技術が、過去実際に行われたサイバー攻撃やテクニック、戦術をどれほど検知、防御できたかをファイア・アイが検証した結果をまとめたものです。

分析対象となったセキュリティ機器や技術は、ネットワークにはじまり、電子メール、エンドポイント、クラウドセキュリティなど123種類にわたりました。

結果は、筆者がうすうす感じていた懸念が的中。全体の67%がサイバー攻撃を防御できていなかったのです。また、セキュリティ技術が攻撃を見逃した例は53%に及んだ一方で、SIEMなどのセキュリティ管理システムを通じてアラートを把握できた例は9%のみでした。

ファイア・アイによると、各社が攻撃を見逃してしまう理由を探っていくと、いろいろな要因がありました。

まずは、設定変更時のミスです。調査結果の発表会に登壇したファイア・アイの執行役副社長、岩間優仁氏は「プロトコルをTCPからUDPに切り替えた際、ロードバランサーの設定ミスでUDP通信を転送している例があった」と説明します。

「次世代ファイアウォールを最新OSにアップデートする際に検知機能をオフにしたため、外部へのデータ送信を見逃していたケースもあった。初期設定時は機能していたのに、設定変更の際にミスを犯していた」(岩間氏)

逆のケースもありました。設定がデフォルトのまま運用を続けて実態に合わなくなっていたり、古いシグネチャや古い分類カテゴリーのまま機器を運用したりしていたため、攻撃者による侵入やC2サーバとの不正な通信を見逃してしまっていた例があったそうです

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

偽サイトが大量発生 首相官邸や新聞社も標的に 見破り方と、マネされない方法とは?

偽サイトが大量発生 首相官邸や新聞社も標的に 見破り方と、マネされない方法とは?

首相官邸や新聞社などの公式サイトを模した偽サイトが増加し、IPAや警察が注意を呼びかけている。偽サイトを駆使した詐欺は、活発に活動したり、息を潜めたりという“波”が繰り返されてきたが、最近また盛んになっている。どうすれば見破れるのか。 SIE、プレイステーションの一般向け脆弱性報酬プログラム開始 PS4の危険度最高なら5万ドルから

SIE、プレイステーションの一般向け脆弱性報酬プログラム開始 PS4の危険度最高なら5万ドルから

ソニー・インタラクティブエンタテインメント(SIE)が、誰でも参加可能な脆弱性報酬プログラム「PlayStation Bug Bounty」を開始した。PS4関連の危険度最高の脆弱性を報告した場合、報奨金は5万ドル(約535万円)からとなっている。 GitLab、セキュリティ演習で社員にフィッシングメール送信 10人が引っ掛かる

GitLab、セキュリティ演習で社員にフィッシングメール送信 10人が引っ掛かる

ソースコード管理ツールを提供する米GitLabが、社内のセキュリティ対策演習として社員にフィッシングメールを送信。内容は「あなたのノートPCをMacBook Proにアップグレードすることになりました」。10人が引っ掛かり、ログインページでIDとパスワードを入力した。 コインチェック標的の攻撃、お名前.comの通信を改ざんする不具合を悪用 運営元のGMOが説明

コインチェック標的の攻撃、お名前.comの通信を改ざんする不具合を悪用 運営元のGMOが説明

コインチェックがお名前.com経由で受けたサイバー攻撃を巡り、GMOインターネットが攻撃の概要を発表した。同社サービスの通信が改ざんできる不具合を悪用されたとしている。