相次いだ不正送金事件、ログイン認証の抜け穴を熟知か セキュリティ専門家の徳丸氏が解説(2/2 ページ)

9月に相次いで明らかになった金融機関やその利用者を狙ったサイバー犯罪を巡り、サイバーセキュリティが専門の徳丸浩さんは「共通するのはログインが狙われたこと。サイトの特性を熟知して攻撃している」と手口について解説した。

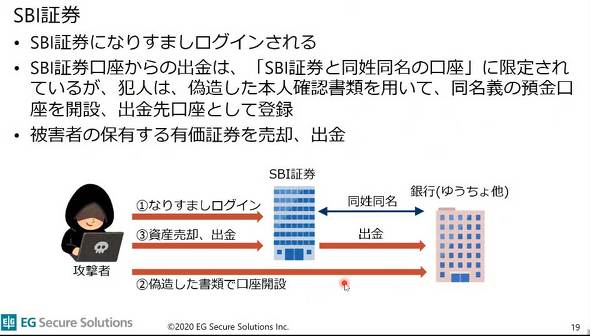

SBI証券の不正送金事案 狙われた経験が少なく手薄に

SBI証券では、悪意のある第三者がSBI証券の証券口座に不正ログイン。偽造した本人確認書類を使って証券口座と同名義のゆうちょ銀行口座を作り、現金を引き出す事案が発生した。他社のWebサイトから流出したIDとパスワードを使ったパスワードリスト攻撃で不正ログインしたとされている。

徳丸さんによると、証券会社のWebサイトは二段階認証の仕組みを導入していないなど、ネットバンキングと比べて認証の仕組みが甘い傾向にあるという。保険として、証券口座と同名義の銀行口座にしか出金できない仕様にしていたが、今回の事案ではそこが抜け穴になった。

徳丸さんは「証券会社は今まで狙われたことがあまりなく、(サイバーセキュリティ体制が)手薄になっていた」と分析している。

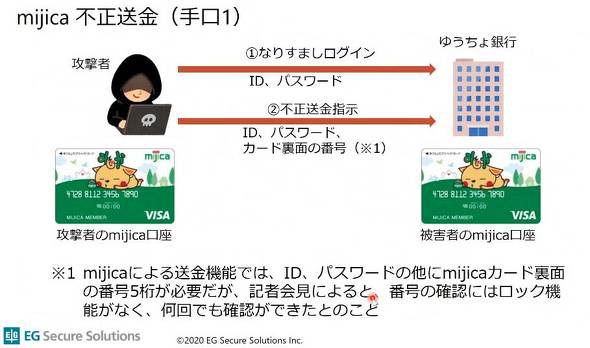

「mijica」の事案 認証コードを無限に調べられる部分があった

ゆうちょ銀行が提供するVISAデビット・プリペイドカードのmijicaでは、悪意のある第三者が任意のアカウントに不正ログインし、不正利用する事案が発生した。

徳丸さんは、犯人が不正に取得したIDとパスワードでmijicaアカウントに不正ログイン。表示されるカード番号の下4桁を基にカード番号を総当たりして調べ、買い物で不正利用したと考えている。

アカウント間の不正送金の際には送金時の確認作業の抜け穴を突いた可能性があるという。mijicaアカウント間の送金にはIDとパスワードの他に、mijicaカードの裏面にある5桁の数字が必要だが、試行回数に制限がなく、総当たりで番号を探せる状態だったという。

徳丸さんは、これらの攻撃について、いずれもそれぞれのWebサイトの仕様を熟知していないと難しいことから、海外の人にとっては攻撃しにくいだろうと推測する。「国籍は分からないが、日本に拠点があり、サービスのことをよく調べた人がやっている可能性がある」と説明した。

金融機関がサイバーセキュリティの意識を高く持つには、「長期的にみると、利用者や国民など決済サービスを使う側から、セキュリティの高いものを使いたいという声が増えないとなかなか(企業の意識は)上がらない。利用者側の意識も必要」とした。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

不正送金問題で暗躍する「不正ログインbot」 大量にアクセスされても“見えない”理由

不正送金問題で暗躍する「不正ログインbot」 大量にアクセスされても“見えない”理由

ドコモ口座やゆうちょ銀行などを巻き込んだ不正送金事件。事件の手口には未だ謎が残っており、単純な話では終わらなさそうだ。今回は「見えない不正ログイン」という観点から、こうした犯行の手法や、事件を取り巻く背景を改めて考察してみたい。 ゆうちょ銀の相次ぐ不正送金問題 各サービスの被害状況と銀行側の対策まとめ

ゆうちょ銀の相次ぐ不正送金問題 各サービスの被害状況と銀行側の対策まとめ

ゆうちょ銀行で発生した不正引き出し問題で、ゆうちょ銀行の池田憲人社長が謝罪した。今後、サイバーセキュリティ体制の総点検や本人確認の厳格化などを行う。 ゆうちょ銀、不正な現金引き出し問題で謝罪 被害額は1800万円

ゆうちょ銀、不正な現金引き出し問題で謝罪 被害額は1800万円

複数の決済事業者の決済サービスを通してゆうちょ銀行の口座から不正に預金が引き出された問題を受け、ゆうちょ銀行は9月15日、都内で開いた緊急の記者会見で被害者やサービスの利用者に謝罪した。 ドコモ口座の不正引き出し、被害は143件、総額2676万円に増加

ドコモ口座の不正引き出し、被害は143件、総額2676万円に増加

電子決済サービス「ドコモ口座」の不正引き出し問題について、NTTドコモは9月15日午前0時までに全国11の銀行で143件、2676万円の被害を確認したと明らかにした。 ゆうちょ銀のVISAデビット「mijica」不正ログインで情報流出 1422人に被害か

ゆうちょ銀のVISAデビット「mijica」不正ログインで情報流出 1422人に被害か

ゆうちょ銀行のVISAデビットカード「mijica」が不正アクセスを受け、1422人のユーザー情報が閲覧された可能性。