Emotetが再流行 感染していないか「EmoCheck」で確認しよう

マルウェア「Emotet」が再流行している。Emotetに感染していないか不安な人は、JPCERT/CCが公開しているツール「EmoCheck」で感染の有無を確認しよう。

2021年1月にユーロポール(欧州刑事警察機構)によって制圧されたマルウェア「Emotet」が再流行しているとして、JPCERT/CCが2月10日に注意喚起した。Emotetに感染していないか不安な人は、JPCERT/CCが公開しているツール「EmoCheck」で感染の有無を確認しよう。

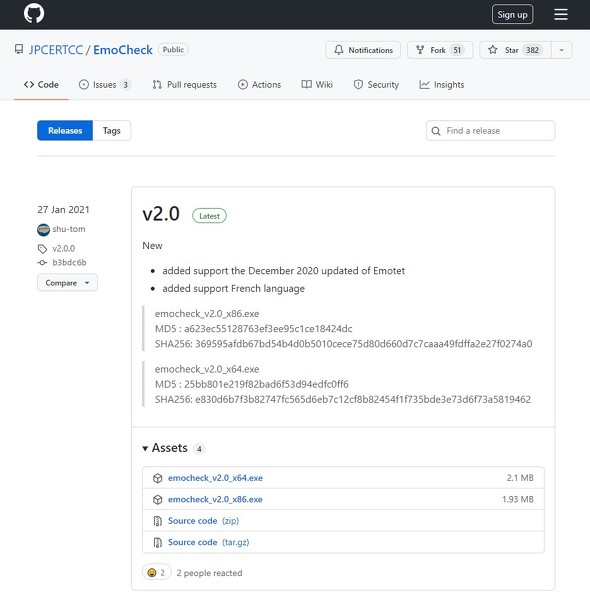

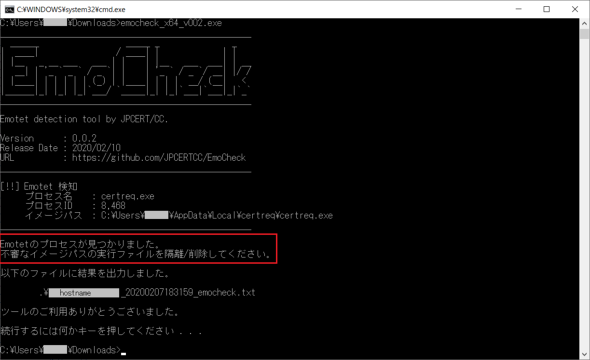

EmoCheckはJPCERT/CCが2020年2月にGitHubで公開した、Emotetの感染有無を確認できるシンプルなツール。GitHubの配布ページから「emocheck_x86.exe」か「emocheck_x64.exe」をダウンロードし、調べたい端末上でファイルを実行するだけで「Emotetのプロセスが見つかりました」「Emotetは検知されませんでした」と結果を表示する。

感染を確認した場合は、EmoCheckの画面上に「プロセス名:certreq.exe」「イメージパス:(フォルダの場所)」などと表示。ユーザーは、タスクマネージャーを開いて「certreq.exe」などEmoCheckで表示されたプロセスを強制終了し、イメージパスで提示された場所にある実行ファイルを削除することでEmotetを端末から駆逐できるという。

Emotetはメールを介して感染を広げるマルウェア。2月10日までにクラシエグループやライオン、積水ハウスグループ、リコーグループのリコーリースなどで感染が確認され、JPCERT/CCが注意喚起している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

「Emotet」感染が急速に再拡大 「大幅に拡散した2020年に迫る勢い」 JPCERT/CCが注意喚起

「Emotet」感染が急速に再拡大 「大幅に拡散した2020年に迫る勢い」 JPCERT/CCが注意喚起

JPCERT/CCが、メールを介して広がるマルウェア「Emotet」について、2022年2月第1週から感染が急速に再拡大していると注意喚起。悪用の恐れがあるメールアドレス数は、Emotetが大幅に拡大した2020年に迫る勢いという。 クラシエ、マルウェア「Emotet」に感染 ライオンや積水ハウスに続き

クラシエ、マルウェア「Emotet」に感染 ライオンや積水ハウスに続き

クラシエグループの一部PCがマルウェア「Emotet」に感染。グループ社員の従業員を装った成り済ましメールが、顧客や関係者へ送信されていたという。- Emotet感染報告、国内企業から相次ぐ ライオン、テスコムなど

マルウェア「Emotet」の再活動が活発に。感染報告が、国内企業から相次いでいる。  Emotet活動再開 日本も標的に LACが注意喚起

Emotet活動再開 日本も標的に LACが注意喚起

今年1月に制圧されたマルウェア「Emotet」が10カ月ぶりに活動を再開。日本の組織にも攻撃メールが届き始めているという。