ゼロトラストを選ぶ“経営的な意味”ってある? 「やりたいことベース」のセキュリティ対策へ

ゼロトラストは不正アクセスや内部不正に対応できる情報セキュリティ戦略だ。しかし、「攻撃が怖いから」ではなく「こんなビジネスがしたいから」という視点で考えれば、ゼロトラストはテレワークやクラウド活用を実現する基盤であることが見えてくる。

企業をサイバー攻撃や情報インシデントから守る情報セキュリティ。今では大きく分けて2つの“戦略”がある。「境界型防御」と「ゼロトラスト」だ。この2つ、技術的な違いがあるのはもちろんだが、どちらを採用するかによってビジネスのしやすさや働き方など、ビジネス面でも違いがある。

今回は、NRIセキュアテクノロジーズの中山潤一さん(MSS事業開発部)に、ゼロトラストという戦略が経営にどのような影響を及ぼすのか聞いた。重要なのは「どのようにビジネスをしたいか」から情報セキュリティ対策を考えることだという。

特集:ゼロトラストでこうなった! 経営者が知るべき事例集

テレワークやクラウド活用の普及により、ゼロトラストセキュリティは情シス部門など実務担当者を中心に理解が進んでいる。一方、経営に与える影響などはまだ広く知られていない。本特集ではゼロトラストの導入事例を通して、その効果を経営視点から掘り下げる。

「コストをかけたのにプラスがない」はなぜ発生するか

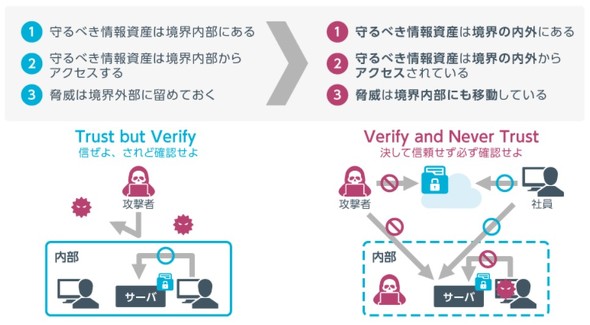

ゼロトラストの戦略は、全ての通信を信用せずに監視・保護することで安全性を保つというもの。境界型防御は、防御壁を張り巡らせて脅威を内に入れないという戦略だ。

両者はそれぞれ、防御しやすいサイバー攻撃が異なる。ゼロトラストの場合はサイバー攻撃者がシステムに侵入する不正アクセスや内部不正、ランサム攻撃などに強い。

しかし、この考え方のままでは「サイバー攻撃が怖いから情報セキュリティ製品を導入する」というスタンスで止まってしまう。それではマイナスをゼロにするだけで発展性に欠ける。コストをかけたのにプラスがないように見えてしまう。

「テレワークしたい、クラウド活用で業務効率を向上させたいといったポジティブな動機から情報セキュリティ製品の導入を考えるという方向性になるといいですね」(中山さん)

重要なのは「守りを固めることで安心して攻めの経営ができる」という発展的な視点だという。

ゼロトラストは働く場所を自由にする

従来の境界型防御は、防御壁で脅威の侵入を防ぐことで、内部では安心して自由に活動できるのが特徴だ。だからこそ防御壁の外側に行く行為や、壁を壊す行為はタブーとされる。

こういったタブーは例えば、「業務用PCは絶対に社外に持ち出してはいけない」というルールとして現れる。

しかし、社外でPCを使いたい場面はいろいろ考えられる。取引先にプレゼンに行くとき、出張のときなどだ。そのままでは防御壁の外でのビジネスを制限してしまう。

「そういった不便さは、従業員が勝手に契約したクラウドに業務上の情報をアップロードする、といったルール違反を招いてしまいます」(中山さん)

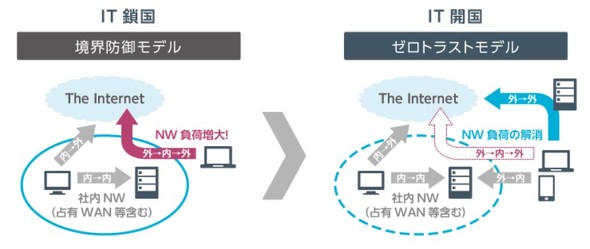

ではゼロトラストの戦略をとると何ができるか。ゼロトラストには固定された防御壁がない。代わりに全てのユーザー(従業員)・全ての通信を監視し保護することでどこでも安全を確保する仕組みだ。

どこでも守れるので、従業員が自宅で働くこともできる。社外のクラウドサービスも使える。取引先や協業相手との共同プロジェクトもできる。これが守りを固めることでできるビジネス戦略だ。

コロナ禍以降、テレワークは一気に導入が進んでいる。その少し前から「クラウド活用」も話題になっていた。これらを現実的にする基盤の一つがゼロトラストといえる。

「実際、テレワークとクラウド活用がしたいということでゼロトラストにしたいという企業が圧倒的に多いです」(中山さん)

テレワークは優秀な人材を獲得するためのアピールポイントになり、クラウド活用は業務効率化やDX(デジタルトランスフォーメーション)を支える。会社に行かないとできないことがあるという面倒な状況を減らせる。「不正アクセスや内部不正を防ぐ」よりもこの方が前向きに情報セキュリティ対策に臨めるだろう。

実は境界型防御でもテレワークは不可能ではない。しかし、仮想PCやVPNといったツールを使う場合、PCリソースを大きく消費するため動作が遅くなったり、通信が渋滞して快適に作業できないといった“イライラ”が積もる原因にもなるという。それを解消するだけでも業務効率改善につながる。

“やりたいことベース”の情報セキュリティ戦略

とはいえ、境界型防御がダメというわけではない。どちらもあるに越したことはない。境界型防御ですきがない防御壁を張り巡らせれば、サイバー攻撃者は攻撃コストが高いと察して手を出さないまま去っていく可能性もある。当然、そもそも攻撃は受けない方がいい。

ゼロトラストの戦略をとるかどうかは、予算や勤務形態、今後の経営方針による。テレワークやクラウド活用を全くしないのであれば、ゼロトラストを採用しなくてもいい可能性も考えられる。

“やりたいことベース”で考えれば、必要な戦略、導入するべき製品やサービス、得られる効果がはっきりし、前向きなビジネス戦略を支える柱になってくれるだろう。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

医療業界を狙うランサムウェア攻撃、2倍近くに 身代金でデータが返ってきたのは2%のみ

医療業界を狙うランサムウェア攻撃、2倍近くに 身代金でデータが返ってきたのは2%のみ

医療業界を狙ったランサムウェア攻撃が2021年に前年より94%増えたとする国際調査の結果をソフォスが発表した。身代金を払った医療機関のうち、データを復旧できたのは2%という。 サイバー攻撃、同じ企業が何度も被害に 「被害企業は簡単に食い物にできる餌食と見なされる」

サイバー攻撃、同じ企業が何度も被害に 「被害企業は簡単に食い物にできる餌食と見なされる」

ランサムウェアやDDoSといったサイバー攻撃を経験した企業の多くは、その後何度も被害に遭っている──。そんな実態が、イスラエルのサイバーセキュリティ企業Cymulateの調査で浮き彫りになった。 脆弱性情報を隠匿、被害後の原因調査もなし…… クレカ情報漏えいのメタップス子会社に行政指導

脆弱性情報を隠匿、被害後の原因調査もなし…… クレカ情報漏えいのメタップス子会社に行政指導

経済産業省は、大量のクレジットカード情報を流出させたとして、クレジットカード決済システムを提供するメタップスペイメントに行政指導した。同社は情報セキュリティの監査において、脆弱性情報やシステム変更の事実を適切に共有していなかった。 「ゼロトラスト」なら境界型防御は不要? バズワードになって発生した“勘違い”

「ゼロトラスト」なら境界型防御は不要? バズワードになって発生した“勘違い”

コロナ禍のテレワーク普及などでバズワードになった「ゼロトラスト」だが、「ゼロトラストだけでOK」「1個ツールを導入すればいい」といった勘違いも発生していた。