WordPressの“古いプラグインやテーマ”から侵入するサイバー攻撃、ロシアの企業が発表 標的のアドオンリストあり:Innovative Tech

ロシアのアンチウイルス製品を開発するDoctor Webは、WordPress CMSをベースとしたWebサイトをハッキングする悪意のあるLinuxプログラムを発見したと発表した。

Innovative Tech:

このコーナーでは、テクノロジーの最新研究を紹介するWebメディア「Seamless」を主宰する山下裕毅氏が執筆。新規性の高い科学論文を山下氏がピックアップし、解説する。

ロシアのアンチウイルス製品を開発するDoctor Webは、WordPress CMSをベースとしたWebサイトをハッキングする悪意のあるLinuxプログラムを発見したと発表した。

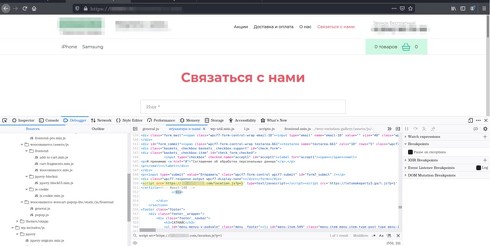

Linuxマルウェアが複数の古いWordPressプラグインやテーマに存在する30の脆弱性を悪用して、悪意のあるJavaScriptを注入していた。その結果、ユーザーが感染ページの任意の領域をクリックすると、他のサイトにリダイレクトされる被害が起きていたという。

このマルウェア(トロイの木馬)は32ビットと64ビットの両方のLinuxシステムをターゲットにしており、そのオペレーターにリモートコマンド機能を与える。主な機能は、ハードコードされたエクスプロイトのセットを使用してWordPressサイトをハッキングし、そのうちの1つが動作するまで連続して実行される。

対象となる脆弱性があるプラグインやテーマは以下の通り。

- WP Live Chat Support Plugin

- WordPress ? Yuzo Related Posts

- Yellow Pencil Visual Theme Customizer Plugin

- Easysmtp

- WP GDPR Compliance Plugin

- Newspaper Theme on WordPress Access Control(CVE-2016-10972)

- Thim Core

- Google Code Inserter

- Total Donations Plugin

- Post Custom Templates Lite

- WP Quick Booking Manager

- Faceboor Live Chat by Zotabox

- Blog Designer WordPress Plugin

- WordPress Ultimate FAQ(CVE-2019-17232 and CVE-2019-17233)

- WP-Matomo Integration(WP-Piwik)

- WordPress ND Shortcodes For Visual Composer

- WP Live Chat

- Coming Soon Page and Maintenance Mode

- Hybrid

標的となるWebサイトが上記のいずれかの古い脆弱なバージョンを実行している場合、マルウェアは自動的にコマンド&コントロール(C2)サーバから悪意のあるJavaScriptを取得し、元のページの内容に関係なく、Webサイトにそのスクリプトを注入する。

そして、ユーザーが感染したページのどこかをクリックすると、攻撃者が選んだ場所へと転送される。これらのリダイレクトは、フィッシングやマルウェア配布、マルバタイジングキャンペーンに利用される可能性がある。このような攻撃が3年以上にわたって行われてきた可能性があるという。

さらにこのマルウェアの更新版も発見されており、以下のWordPressプラグインとテーマが脆弱リストとして追加されている。

- Brizy WordPress Plugin

- FV Flowplayer Video Player

- WooCommerce

- WordPress Coming Soon Page

- WordPress theme OneTone

- Simple Fields WordPress Plugin

- WordPress Delucks SEO plugin

- Poll, Survey, Form & Quiz Maker by OpinionStage

- Social Metrics Tracker

- WPeMatico RSS Feed Fetcher

- Rich Reviews plugin

同社は、WordPressベースのWebサイトの所有者に対して、サードパーティーのアドオンやテーマを含むプラットフォームの全てのコンポーネントを最新の状態に保ち、またアカウントには強力で固有のログイン名とパスワードを使用することを推奨している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

ネット接続していないPCをスマホでハッキング 壁越しでも2m離れた場所から無線で攻撃

ネット接続していないPCをスマホでハッキング 壁越しでも2m離れた場所から無線で攻撃

イスラエルのBen-Gurion University of the Negevに所属する研究者は、ネットに接続していないコンピュータ(エアギャップPC)を離れた場所から無線でハッキングするサイバー攻撃を提案した研究報告を発表した。 他人のスマホとBluetooth接続するサイバー攻撃 権限変更で端末乗っ取り 中国と米国チームが発表

他人のスマホとBluetooth接続するサイバー攻撃 権限変更で端末乗っ取り 中国と米国チームが発表

中国科学技術大学と米カンザス大学に所属する研究者らは、他人のBluetooth対応機器と接続し乗っ取るサイバー攻撃を提案した研究報告を発表した。 “指紋画像”を盗み、スマートフォンや銀行口座を解除する攻撃 オーストラリアの研究者が発表

“指紋画像”を盗み、スマートフォンや銀行口座を解除する攻撃 オーストラリアの研究者が発表

オーストラリアの研究者は、指紋読取装置からユーザーの指紋画像を取得する攻撃を提案した研究報告を発表した。取得した指紋画像を用い、スマートフォンや銀行口座、ドアのスマートロックなど他のシステムにアクセスするという悪用が行える。 充電ケーブルからスマホをハッキング 充電中にゴーストタッチで画面を強制操作 中国とドイツチームが発表

充電ケーブルからスマホをハッキング 充電中にゴーストタッチで画面を強制操作 中国とドイツチームが発表

中国のZhejiang UniversityとドイツのTechnical University of Darmstadtによる研究チームは、静電容量式タッチパネルに対して、充電ケーブル経由で信号を注入するゴーストタッチ攻撃を提案した研究報告を発表した。 「GitHub Copilot」のAIが自動生成するコードはどのくらい安全か? 研究者らが脆弱性を検証

「GitHub Copilot」のAIが自動生成するコードはどのくらい安全か? 研究者らが脆弱性を検証

米New York UniversityとカナダのUniversity of Calgaryの研究チームは、コードを自動生成する「GitHub Copilot」において、生成したコードがセキュリティ面でどれくらい安全かを調査した研究報告を発表した。