Wi-Fi機器の充電を急速に“ゼロ”にするサイバー攻撃 150m離れた場所からスマホや監視カメラを無効に:Innovative Tech

米スタンフォード大学、米UCLA、カナダのウォータールー大学に所属する研究者らは、Wi-Fi機器に偽のデータパケットを継続的に送信することで、その機器の充電を急速に低下させる攻撃を提案した研究報告を発表した。

Innovative Tech:

このコーナーでは、テクノロジーの最新研究を紹介するWebメディア「Seamless」を主宰する山下裕毅氏が執筆。新規性の高い科学論文を山下氏がピックアップし、解説する。

米スタンフォード大学、米UCLA、カナダのウォータールー大学に所属する研究者らが発表した論文「WiFi Physical Layer Stays Awake and Responds When it Should Not」は、Wi-Fi機器に偽のデータパケットを継続的に送信することで、その機器の充電を急速に低下させる攻撃を提案した研究報告である。

Wi-Fiネットワークは、高度な認証と暗号化メカニズム(WPA3など)を使用して、未承認デバイスによるデバイスやデータへのアクセスを阻止することで、ユーザーのプライバシーとセキュリティを保護している。

しかし、Wi-Fiネットワークは、主にWi-Fi規格で定義された要件による攻撃に対して脆弱なままである。この研究では、IEEE 802.11規格に存在する2つの脆弱性を活用し、それらがどのようにユーザーのプライバシーとセキュリティを危険にさらすかを説明する。

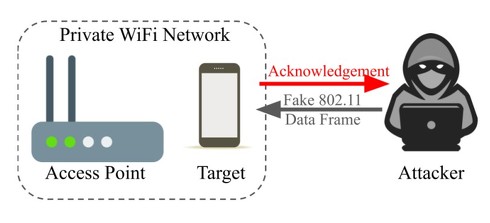

1つ目の脆弱性は、応答すべきでないときに応答すること。Wi-Fiネットワークでは、あるデバイスが他のデバイスにパケットを送信すると、受信側のデバイスが送信側にACK(Acknowledgment、受信完了通知)で応答を返す。問題なのが、ネットワーク外の不正なWi-Fiデバイスから受信した偽のパケットに対してもACKで応答を返すことである。

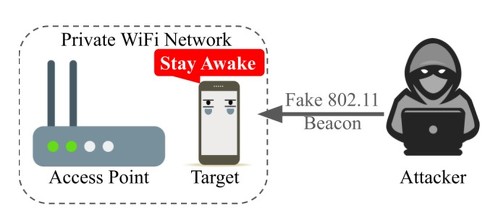

2つ目は、Wi-Fi無線が起動してはいけない時に起動していること。Wi-Fi機器のほとんどは、電力を節約するためにスリープモードを搭載している。スリープモードに入る前にWi-Fiアクセスポイントに通知し、アクセスポイントが受信パケットをバッファリングするようにしている。そしてWi-Fi機器は定期的に起動して、関連するアクセスポイントから送信されるビーコンフレームを受信する。

通常の動作では、アクセスポイントだけがビーコンフレームを送信して、パケットをバッファリングしているWi-Fi機器に通知する。Wi-Fi機器は通知を受けると、それを受信するために起動したままになる。しかし、これらのビーコンフレームは暗号化されていないため、権限のないユーザーがビーコンフレームを偽造してターゲットのWi-Fi機器に送ることで、ターゲットのWi-Fi機器を常に起動させておくことができる。

研究チームは、これらの脆弱性を利用した攻撃を実装した。その攻撃は、Wi-Fiデバイスを強制的に起動させ、継続的に送信することにより、バッテリーを急速に消耗させることである。これにより、Wi-Fi対応監視カメラやスマートフォンなどを無効にできる。

この攻撃は、Wi-Fiネットワークとデバイスが完全に保護されているにもかかわらず、建物の外から実行することができる。

攻撃者に必要なのは、Wi-Fiを内蔵した10ドル程度のマイクロコントローラー(ESP32など)とバッテリーバンクだけである。攻撃者側のデバイスは小さいため、ポケットに入れて持ち運んだり、ターゲットデバイスの近くのどこかに隠したりすることが簡単にできる。

攻撃距離を調べる実験を行った結果、100m以内の距離でも、ほぼ全てのターゲットデバイスが応答していることが分かった。さらに150m離れた場所でも73%という高い応答率を得ており、この距離でも攻撃が有効であることを確認できた。

また研究チームは、どれほどのWi-Fiデバイスにこれらの攻撃が行えるかを調べた結果、186のベンダーの5000台以上のWi-Fiアクセスポイントおよびクライアントデバイスを調査し、全ての機器が攻撃に対して脆弱であることを確認した。

Source and Image Credits: Abedi, A., Lu, H., Chen, A., Liu, C., & Abari, O. (2022). WiFi Physical Layer Stays Awake and Responds When it Should Not. arXiv preprint arXiv:2301.00269.

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

Wi-Fiルーターで部屋にいる人が“呼吸困難”に陥っているかを特定 米研究所が技術開発

Wi-Fiルーターで部屋にいる人が“呼吸困難”に陥っているかを特定 米研究所が技術開発

アメリカ国立標準技術研究所(NIST)と米Center for Devices and Radiological Health(CDRH)に所属する研究者らは、既存のWi-Fiルーターを使って部屋にいる人の呼吸運動をモニタリングする手法を提案した研究報告を発表した。 ネット接続していないPCをスマホでハッキング 壁越しでも2m離れた場所から無線で攻撃

ネット接続していないPCをスマホでハッキング 壁越しでも2m離れた場所から無線で攻撃

イスラエルのBen-Gurion University of the Negevに所属する研究者は、ネットに接続していないコンピュータ(エアギャップPC)を離れた場所から無線でハッキングするサイバー攻撃を提案した研究報告を発表した。 ドローンで上空から家の中をサイバー攻撃 壁越しに屋内のWi-Fi対応全機器を追跡

ドローンで上空から家の中をサイバー攻撃 壁越しに屋内のWi-Fi対応全機器を追跡

カナダのUniversity of Waterlooと米University of Illinois Urbana-Champaignによる研究チームは、上空のドローンからWi-Fiを利用して壁越しに屋内を攻撃する手法を提案した研究報告を発表した。 太陽光がWi-Fiの代わりに? 差し込む日光を窓で変調し、部屋内の無線通信に活用する技術

太陽光がWi-Fiの代わりに? 差し込む日光を窓で変調し、部屋内の無線通信に活用する技術

サウジアラビアの研究チームは、ガラスを通過する太陽光を変調させ、データを光にエンコードし、部屋の中のデバイスがそれを検知してデコードできるスマートガラスシステムを提案した研究報告を発表した。 マスク内の音声を特定する補聴器 唇の動きをWi-Fiで読み取り、話し言葉を識別

マスク内の音声を特定する補聴器 唇の動きをWi-Fiで読み取り、話し言葉を識別

スコットランドなどの研究チームは、補聴器からの無線周波数(RF)だけからの情報でマスク内の音声を特定する学習ベースのシステムを開発した。Wi-Fiやレーダーにより、マスク内の唇の動きを読み取り話し言葉を識別する。