“サイバー兵器”と化すDDoSやWeb攻撃 背景にはウクライナ・東アジア情勢などの緊張:「見えないWeb攻撃」──情報漏えい対策の盲点(4/4 ページ)

ロシアのウクライナ侵攻や徐々に緊迫度を増す東アジア情勢などの地政学的なリスクの高まりは、引き続きサイバー攻撃のアタックサーフェス(攻撃対象領域)と攻撃の手法に変化をもたらしている。改めて企業や組織が取るべき対策を具体的に示す。

Webサーバの乗っ取りや踏み台化が顕著に

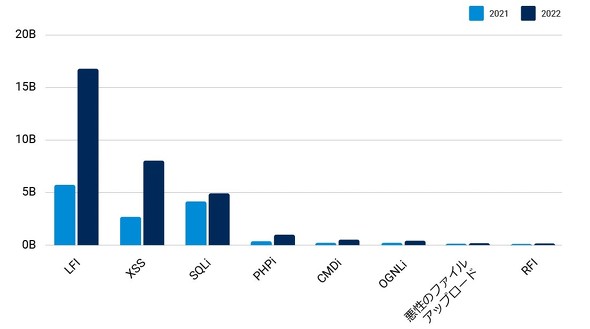

Webアプリケーション攻撃試行数を主要な攻撃ベクトルごとに分け、2022年と2021年とを比較した下記のグラフを見ると、Webに連携したデータベース中の顧客情報などを狙うSQLインジェクション(SQLi)の増加率が鈍化する一方で、LFI(ローカルファイルインクルージョン)が特に増加したことが分かる。この傾向と背景については前回の記事でも考察したが、その流れが続いていることが分かった。

LFIは、本来閲覧権限のないサーバ内のファイルの読み込みや実行ができる脆弱性を利用する攻撃手法で、Webサーバを乗っ取って踏み台にし、システム管理者や組織内部への侵入に有効な情報を集めたり、ランサムウェアを送り込んだりする攻撃に用いられる。PHPベースで構築されたWebはこの攻撃を受けやすいので特に注意が必要だ。

Webサーバの踏み台化でよく用いられるのが「Webシェル」だ。サーバに仕込むことで外部からサーバを自由に操れるようになる。有名なものに、中国系のAPTグループ (「APT41」や「Hafnium」など、入念な準備の上で標的型攻撃を行う集団)がよく使う「中國菜刀(China Chopper)」や「Behinder」などがある。現在の攻撃は複数の手法やツールを組み合わせて多段階に行われる。LFIなどの主要な攻撃ベクトルだけでなく、こうしたWebシェルを検知できるかも、攻撃の変化に対応できる、優れた WAF (Web Application Firewall) を選ぶ際の重要な要件になるだろう。

前回の記事から約1年を経てより鮮明になってきた地政学的なリスクが、DDoSとWebアプリケーション攻撃に与えている影響をさまざまなデータから改めて検証してみた。

地政学的なリスクや、巧妙でかつ先鋭化する攻撃の兆候は、最初漠然としていて見えにくいものだ。しかし最新のデータをもとに、攻撃者が次に悪用しようとしている「弱点となるポイント」を自組織に照らし合わせて洞察することはできる。

実は日本の製造やハイテク業種などを中心に、今回解説したようなリスクの変化や高まりをとらえてWebベースのシステムを多層防御で強化する動きが徐々に出始めていると感じている。

身近な社会に迫りつつある脅威を抑止するために、見落としていたセキュリティリスクを見抜く目と、予防のための取り組みが、他の業種や官公庁に加えてそれらにWebベースのSaaSを提供しているベンダーにも広がることを期待したい。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

変わり始めるWeb攻撃 背景に潜むウクライナ侵攻と”ハイブリッド戦”の影

変わり始めるWeb攻撃 背景に潜むウクライナ侵攻と”ハイブリッド戦”の影

ハイブリッド戦の影響が世界に波及する中で、サイバー空間でいま何が起きているのか。緊張の高まる台湾およびアジアの情勢を前に、民間企業はどう備えるべきか。変わりつつあるWeb攻撃の傾向などを基に、浮かび上がったハイブリッド戦の影について考察する。 ウクライナへのDDoS攻撃、日本でも兆候見えていた 観測のカギは「Backscatter」

ウクライナへのDDoS攻撃、日本でも兆候見えていた 観測のカギは「Backscatter」

情報セキュリティの専門家であるIIJの根岸征史さんが、IIJのハニーポットでウクライナに対するDDoS攻撃の兆候を観測したと報告している。なぜDDoS攻撃を観測できるのか、IIJの堂前清隆副部長が解説した。 主戦場はWebブラウザ 忍び寄る「見えないクライアントサイド攻撃」の実態

主戦場はWebブラウザ 忍び寄る「見えないクライアントサイド攻撃」の実態

アンチウイルスソフトの検知をかいくぐり、Webブラウザに不正なスクリプトを埋め込む「クライアントサイド攻撃」。セキュリティ管理者も見落としがちなこの攻撃の実態を、アカマイ・テクノロジーズの中西一博さんが解説する。 相次ぐ漏えい事件、本格的に狙われ出したSaaSベンダー 見過ごされてきた“死角”への対策は

相次ぐ漏えい事件、本格的に狙われ出したSaaSベンダー 見過ごされてきた“死角”への対策は

クラウド化の波やコロナ禍の影響により、Webベースの業務アプリケーションが普及したため、悪意を持った第三者にとっては攻撃しやすい状況にある。今回は、最近漏えい事件が相次いでいる「業務アプリ」に焦点を当て、Webセキュリティを解説する。