Google、Cloudflare、Amazon、 HTTP/2悪用の史上最大規模DDoS攻撃について説明

Google、Cloudflare、Amazonは、8月に受けた史上最大規模のDDoS攻撃について説明した。「HTTP/2」プロトコルの脆弱性を悪用した攻撃で、「Wikipediaへの1日分のリクエストを10秒で受信する」規模としている。

米Google、米Cloudflare、米Amazonは10月10日(現地時間)、新たに発見された「HTTP/2」プロトコルに関連する脆弱性により、8月に最大規模のDDoS(分散型サービス妨害)攻撃を検知していたと発表した。

「CVE-2023-44487」を悪用するこの攻撃は「HTTP/2 Rapid Reset Attack」と名付けられた。攻撃者は特定されていない。

Googleによると、同社が8月に受けた攻撃は1秒当たり3億9800万件のリクエストを受信するというもので、これまでの記録の8倍以上の規模だったという。これは「Wikipediaへの1日分のリクエストを10秒で受信する」規模だとしている。

Googleは自社の負荷分散インフラにより、この攻撃のほとんどをネットワークのエッジで阻止したため、機能停止にはならなかったと説明した。

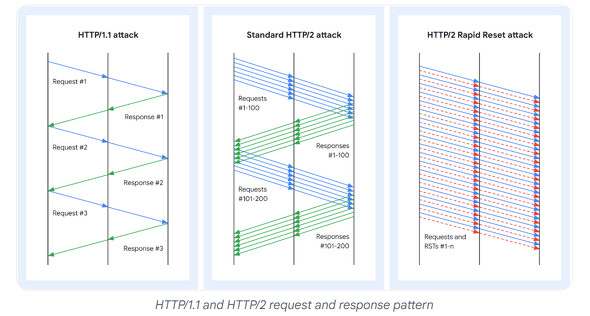

HTTP/2は、Googleのアプリケーションレイヤープロトコル「SPDY」をベースとするプロトコルで、複雑なWebサイトでもWebブラウザが画像やテキストを高速に表示できるようリクエストを行えるようにする。HTTP/1.1ではリクエストは1つずつ処理するが、HTTP/2は単一の接続で複数のストリームを同時に処理できる。

現在、Webアプリの約60%がHTTP/2を採用しているという。

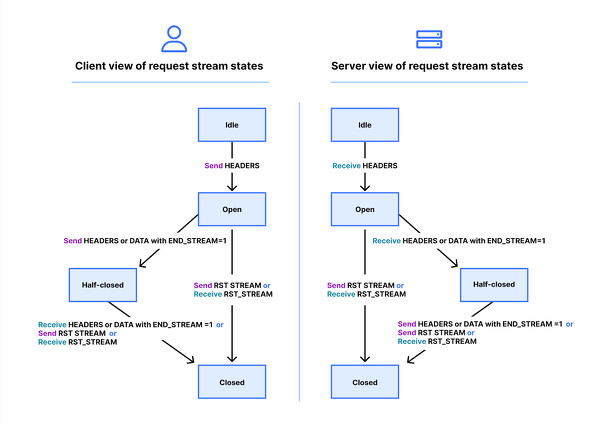

新たな攻撃は、何十万ものリクエストを作成し、すぐにキャンセルすることで機能するとCloudflareは説明した。リクエスト/キャンセルのパターンを大規模に自動化することでWebサイトを停止に追い込む。

3社は、HTTP/2を採用するプロバイダーに対し、可能な限り早くセキュリティパッチを適用するよう呼びかけた。

クライアントによるこの攻撃への最善策は、利用可能なすべてのHTTPフラッド保護ツールを使用し、多面的な緩和策でDDoS耐性を強化することだとしている。

Cloudflareは、8月の攻撃について今報告するのは、「可能な限り多数のセキュリティベンダーに対応の機会を与えるため、情報を制限してきた」と説明した。

HTTP/2 Rapid Reset Attackの詳しい説明などは、以下の「関連リンク」の各社の公式ブログを参照されたい。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

“サイバー兵器”と化すDDoSやWeb攻撃 背景にはウクライナ・東アジア情勢などの緊張

“サイバー兵器”と化すDDoSやWeb攻撃 背景にはウクライナ・東アジア情勢などの緊張

ロシアのウクライナ侵攻や徐々に緊迫度を増す東アジア情勢などの地政学的なリスクの高まりは、引き続きサイバー攻撃のアタックサーフェス(攻撃対象領域)と攻撃の手法に変化をもたらしている。改めて企業や組織が取るべき対策を具体的に示す。 Google Cloud、過去最大級(4600万RPS)のDDoS攻撃をブロック

Google Cloud、過去最大級(4600万RPS)のDDoS攻撃をブロック

Googleは、Google Cloudに対し過去最大級のDDoS攻撃が仕掛けられたがこれをブロックしたと発表した。保護サービス「Cloud Armor」が攻撃を検知してブロックした。ピーク時には毎秒4600万回のリクエストがあった。 CloudflareとGoogleのChrome(Canary)がHTTP/3のサポート開始 Firefox(Nightly)も間もなく

CloudflareとGoogleのChrome(Canary)がHTTP/3のサポート開始 Firefox(Nightly)も間もなく

CloudflareがエッジネットワークでのHTTP/3サポートを利用可能にしたと発表した。GoogleのChromeもCanaryバージョンで利用できる。MozillaのFirefoxも次のNigtlyバージョンでサポートする見込み。 Google、「SPDY」終了と「HTTP/2」サポートを発表

Google、「SPDY」終了と「HTTP/2」サポートを発表

Googleが、HTTPをサポートする独自プロトコル「SPDY」のChromeでのサポートを2016年までに終了する。SPDYの多くの機能を統合した「HTTP/2」の策定が近いためとしている。