EDRだけではできない、「ハードウェア連携」を生かしたランサムウェア対策:AI PCでセキュリティを向上させる

巧妙化しているランサムウェア攻撃に、EDRのみでは対抗するのが困難になりつつある。AI PCをはじめとするハードウェアの力を借りることが、新たなセキュリティ対策になる。

アサヒグループホールディングスやアスクルといった、日本を代表する企業が相次いでランサムウェア攻撃の被害に遭っている。ランサムウェアの脅威は業種や規模を問わず、全ての企業にとって対岸の火事ではない。システムが暗号化されると業務が停止して、出荷が遅延する――。積み上げてきた信用は一瞬で失墜する。

ランサムウェア攻撃による被害を減らすには、防御策はもちろん、侵入を想定してシステムを復旧できるようにすることも重要だ。「脅威の検知から復旧まで一本化しなければ、巧妙な攻撃には立ち向かえません」――IT販売会社であるハイパーの渡会弘樹氏(セキュリティ推進部)はそう語る。セキュリティ対策として、脅威の検知や対処ができる「EDR」(Endpoint Detection and Response)の採用が広がってきた。しかし同氏は、「EDRの導入で十分と考えるのは誤解」だと警鐘を鳴らす。

巧妙化する迂回と偽装

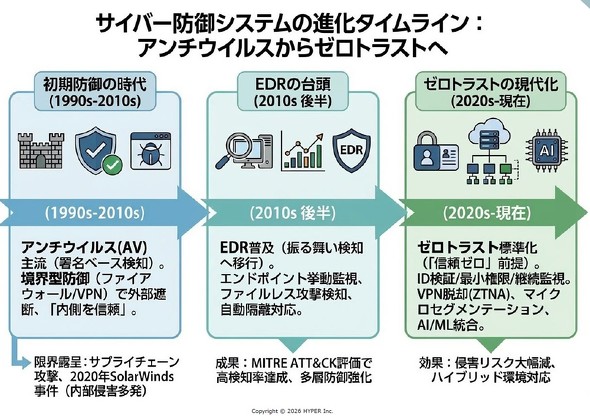

かつてのサイバー攻撃は、シグネチャベースのウイルス対策ソフトウェアで防げるものが大半だった。2010年代後半からはEDRが普及し、現在は全てのアクセス要求に対して認証を求める「ゼロトラストセキュリティ」も広がりつつある。同時に「防御システムが進化した一方で、攻撃者もその隙を突く高度な戦術を編み出しています」と渡会氏は指摘する。

その象徴が「迂回(うかい)」と「偽装」だ。防御策を迂回する戦術として、ビジネスメール詐欺(BEC)やサポート詐欺が挙げられる。攻撃者はメールフィルタリングやURLブロックといったセキュリティを正面から突破しようとはしない。代わりに電話や「LINE」を利用して上司やビジネス関係者になりすまして従業員に金を振り込ませたり、遠隔操作で不正なソフトウェアをインストールさせたりする。従業員が正当な指示であると誤認して実行してしまうため、技術で防ぐのは困難だ。

さらに深刻なのが、EDR自体を無効化する手口だ。正規の署名済みドライバに悪意あるコードを紛れ込ませる「BYOVD」(Bring Your Own Vulnerable Driver)攻撃や、正規アプリケーションがDLL(Dynamic Link Library)を読み込む順序を悪用する「DLLサイドローディング」といった手口がある。これらは信頼されたプロセスとして実行されるため、EDRの振る舞い検知を擦り抜けてしまう恐れがある。

「攻撃者はPCやサーバだけではなく、バックアップ装置や管理コンソールを狙い撃ちにしてデータを暗号化しようと試みます」と渡会氏は述べる。同氏によると、大半の企業はセキュリティがソフトウェアによる対策に偏り、ハードウェアとの連携設計が不十分だ。

OS起動前でもデバイスを自動修復

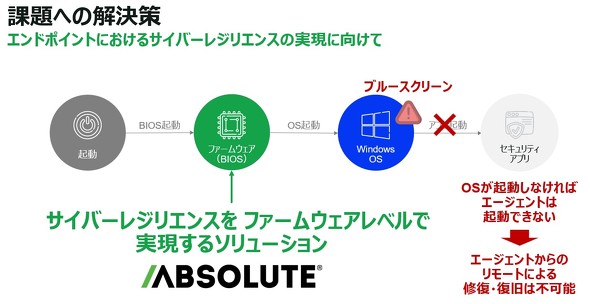

ランサムウェア攻撃によってPCがブルースクリーンに陥り、OSが起動しなくなるケースがある。「OSが起動しなければ、一般的なセキュリティツールも起動しません。そうなると、リモートからの修復や復旧は不可能です」と解説するのは、セキュリティベンダーであるAbsolute Softwareの藤田平氏(シニアセールスエンジニア)だ。

OSが起動しなくなった際、これまでは担当者が現地に赴き、PCを1台ずつセーフモードで起動してBitLocker回復キーを手入力していた。この「物理的な壁」をなくすのが、Absolute SoftwareのEDR「Absolute Secure Endpoint」の「Rehydrate機能」だ。

Absolute Secure Endpointを使えば、「管理画面から指示して、ネットワーク経由で修復スクリプトを送り込み、OS起動前でもデバイスを自動修復できます」と藤田氏は説明する。そのため、PCの物理的な回収やUSBメモリによる手動復旧が不要になり、担当者の負荷軽減につながるという。

AI PCが変えるセキュリティの常識

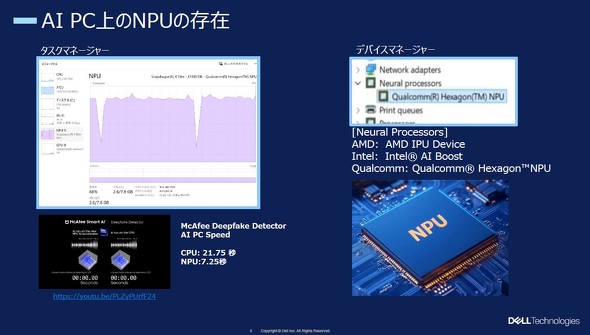

PCのハードウェアにも、大きな進化が起きている。AI専用プロセッサであるNPU(Neural Processing Unit)を搭載しAIの処理に最適化したAI PCの登場だ。デル・テクノロジーズの山田勝志氏(クライアントソリューション営業統括本部パートナーデベロップメントマネージャー)は、「NPUによって、セキュリティソフトウェアのパフォーマンスが大きく向上します」と語る。

山田氏はAI PCにおける捏造(ねつぞう)音声検出ツール「McAfee Deepfake Detector」のパフォーマンスの一例を挙げ、NPUの活用によってセキュリティソフトウェアのパフォーマンスの向上にもつながるという。NPUに加えて、Dell TechnologiesのPCはパスワードや生体情報(顔や指紋)をOSから隔離した専用チップで保護する。「ハードウェア面で安全なAI PCを実現している」と同氏は述べる。

攻撃を前提に対策

これらハードウェアと連携してランサムウェア対策の最後のとりでとなるのが、ハイパーの「Securitier EDR Powered by Acronis」だ。「Acronis製品の特徴は、単一のエージェントでバックアップ、ディザスタリカバリー、エンドポイント保護対策を統合している点です」と渡会氏は説明する。ロールバック機能によって、ランサムウェアに感染して暗号化されたファイルを元に戻すこともできる。

Securitier EDR Powered by Acronisのセーフリカバリー機能は、バックアップデータをリストアする際に最新の定義ファイルでマルウェアスキャンを自動実行する。そのため、再感染のリスクを軽減できる。「AIを用いてインシデントの調査や分析を自動化しているので、専任担当者がいなくても攻撃についての洞察を得られます」(渡会氏)

攻撃の巧妙化が進んでいる中、もはや「守る」だけでは不十分だ。攻撃されることを前提に、いかに素早く、確実にシステムを復旧するか――。そのためには、ソフトウェアの検知能力とPCが本来持っているハードウェアレベルの回復力、AI PCの処理能力を一体化させた設計が欠かせない。

「経済産業省の『サプライチェーン強化に向けたセキュリティ対策評価制度』の施行を背景に、セキュリティに関する取引先からの要求は今後さらに厳しくなります」と渡会氏は指摘する。「PCの更新タイミングを、単なるデバイスのリプレースではなく事業継続性を高めるチャンスと捉えてほしい」と同氏は言う。

ハイパーは、セキュリティ人材のスキルギャップを可視化するアセスメントサービスや1カ月の無償PoC(概念実証)を展開している。自社の防御が迂回や偽装に耐えるか。一度、冷徹に点検してみるべき時が来ている。

Amazonギフトカードが当たる!アンケート実施中

本記事に関連して「サプライチェーンセキュリティ対策」についてのアンケートを実施しています。回答された方の中から抽選で10名様に、Amazonギフトカード(Eメールタイプ)3000円分をプレゼントいたします。当選者には、アイティメディアIDにご登録のメールアドレス宛にギフトをお送りします。当選者発表はギフトの送付をもってご連絡とさせていただきます。ぜひ下記アンケートフォームよりご回答ください。

ログイン または 会員登録(無料)いただくとアンケートフォームが表示されます。オレンジ色の「アンケートに回答する」ボタンからアンケート回答をお願いいたします。

Copyright © ITmedia, Inc. All Rights Reserved.

提供:株式会社ハイパー

アイティメディア営業企画/制作:ITmedia エンタープライズ編集部/掲載内容有効期限:2026年6月29日