スマホをロックした、金を払え:半径300メートルのIT(1/2 ページ)

4月には多くのセキュリティベンダーから「リポート」が出ます。今回はシマンテックとトレンドマイクロが今、サイバー世界のどんな事象に注目しているのかを紹介します。

4月は多くの企業で新年度となる区切りです。そのタイミングで、多くのセキュリティベンダーが「リポート」を提供していることをご存じでしょうか。

そのほとんどは「無料」で提供されています。最新のセキュリティ情報が手に入りますし、各社がいま、サイバー脅威をどのように把握し、対処しようとしているのかも分かります。ぜひ、チェックしてみてください。

今回はシマンテックとトレンドマイクロのリポートをさらっと紹介します。

標的型攻撃はじっくりと時間をかけて

シマンテックは4月14日に、サイバー攻撃をデータでまとめた「インターネットセキュリティ脅威レポート 第20号(参照リンク)」を発表しました。

例えば、標的型攻撃の回数は8%増加しているにもかかわらず、一度の標的型攻撃で利用されるメールの数自体は減少していること、攻撃期間が長期化していて「攻撃者はより目立たない方法で、じっくりと少数精鋭の攻撃を仕掛けている」ことなどを報告しています。

また、犯罪者が金銭を奪う新たな方法についても取り上げます。かつては(そして今もですが)、SNSやモバイルアプリでターゲットをだまし、リンクを踏ませたりSNSでシェアさせたりして個人情報を得るなど「間接的な方法で金銭を得」ていました。

最近では、ターゲットのPCやスマホのデータを勝手に「暗号化」し、復号してほしければ指定の口座に電子マネーを振り込めといったランサムウエアによる「直接金銭を得る」手法も増えてきています。

マルウエアが怪しくない通信をするようになった?

トレンドマイクロは4月15日、「国内標的型サイバー攻撃分析レポート2015年版(参照リンク)」を発表しました。こちらの報告で興味深いのは、企業を狙うマルウエアの性質が変化しているという指摘です。

最近のマルウエアは、侵入に成功した企業の内部で使われている「標準」のツールを悪用します。また、遠隔操作用のサーバ(C&Cサーバ)はアジアのどこかにある怪しいサーバではなく、日本国内にある脆弱なサーバを悪用しています。もはや「通信相手や内容が怪しいから止める」といった判断は難しいといえます。

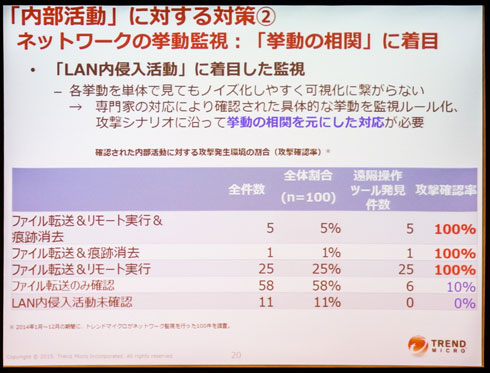

同社では、「ログインの失敗の回数が増えていないか」「ファイル転送後、リモート実行が行われ、痕跡が消去されるという組み合わせがないか」といった、普段ならば見過ごしてしまうような兆候を発見することを対策として挙げています。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

ゴールデンウィーク中のサイバー攻撃などに注意 事前点検を

ゴールデンウィーク中のサイバー攻撃などに注意 事前点検を

セキュリティインシデントの予防や緊急体制の事前確認などが重要になりそうだ。 標的型攻撃への対応がやばい――セキュリティ担当者の悩みはどこに?

標的型攻撃への対応がやばい――セキュリティ担当者の悩みはどこに?

Intel Securityグループの調査で、企業が1年に平均78件のセキュリティインシデントに直面していることが分かった。素早い対応が望まれるものの、現場担当者は多くの課題を指摘する。 脅迫するランサムウェア、日本や韓国への攻撃を本格始動

脅迫するランサムウェア、日本や韓国への攻撃を本格始動

欧米で猛威をふるった「TorrentLocker」の感染が日本や韓国でも目立ってきた。感染PCのIPアドレスに応じた言葉で脅迫文を表示する。 標的型攻撃メール、1〜3月の主流は「添付ファイル型」

標的型攻撃メール、1〜3月の主流は「添付ファイル型」

IPAと情報共有している企業などが受信した標的型攻撃をみられるメールは、マルウェアなど仕込んだファイルを添付するものばかりだった。