「盗聴」のリスクにさらされるメール、SSL/TLSを用いた暗号化で守る方法とは?:Gmailで最近見かける「赤いアイコン」の正体

最近Gmailで見慣れない赤いアイコンが表示されているのを目にして、「これは何だろう」と疑問を抱いた人もいるのではないだろうか。これはメールが盗聴(盗み見)のリスクにさらされていることを示す印だ。コミュニケーション手段として不可欠なメールだが、その内容を保護するにはどんな方法が最適だろうか。

Gmailで見かけるあの「赤いアイコン」はナニ?

「あれ、このメールに付いてる赤いアイコンは何だろう?」——―最近Gmailで受信したメールに見慣れないアイコンが表示されているのを目にして、こんな疑問を抱いた人もいるのではないだろうか。職場では次のようなシチュエーションが増えているかもしれない。

〇×市に本社がある山森食品は社員35人の食品加工メーカーだ。ある日のこと、そこで働く恵はPCのGmailで受信した注文メールの中に見慣れない南京錠の形をしたアイコンが表示されているのを見つけた。

「えっ! ナニこれ??」

そのアイコンは、毎日注文がある取引先の海川商事のメールに付いていた。恵の記憶では、昨日までは見たことがない。いつもなら経理のMさんに注文伝票を回して、工場に製造数を連絡して――となるのだが、初めて見るアイコンに不安を感じて、仕事に手が付かない。

そこで、システムを担当している総務課の良夫に聞いてみた。

恵 「良夫君、これって何のアイコンだか分かる? わたし、初めて見た……」

良夫 「確か、暗号化しているとかじゃなかったかな」

恵 「暗号? それってアブナイってこと? そうだとしたら、うちから海川商事さんに送ったメールにも表示されているのかな?」

良夫 「えー! どうだったかな? もし、そうなっていたら、どうしよう……」

Gmailのヘッダー部分に表示される「解錠された鍵」の形をした赤いアイコンは、「そのメールが、途中のメールプロバイダで暗号化されていない」ことを示すもので、2016年2月から開始された。これまでは、メールが暗号化されているか否かについては、個別に調べるなどしない限り、ユーザー側には分からなかったし、あまり気にもならなかった。

つまり、メールが送信者から自分の手元に届くまでの間に、内容が暗号化されていない「平文」でやり取りされる区間があり、そこでは悪意を持った第三者によって中身を盗み見られる恐れがある。もし、メールに個人情報や取引先情報など機微な情報が含まれていれば、その情報が誰かの手に渡って、悪用されてしまう危険がある。

メールでは、時には私信を、時にはビジネス上の重要な情報を当たり前のようにやり取りしている。世の中に広く普及し、日常のコミュニケーションツールとしてあまりにも浸透しているためか、「あて先に記された人以外はその内容を見られない」と、つい思い込んでしまいがちだ。しかし、実はその仕組みのために、「盗聴」「盗み見」のリスクにさらされている。メールを守るには、どういった対策が必要だろうか?

Web同様、盗聴の危険性とは無縁ではない電子メール

メールと並び、インターネット上で当たり前のように使われているツールといえば、Webだ。ただWebの場合、メールと比較して通信内容が盗聴のリスクにさらされている事実は広く知られており、利用者側も危機意識を持っている。対策として、個人情報やクレジットカード情報をWebで入力する際には、SSL/TLS暗号化によって保護され、鍵アイコンが表示されていることを確認するのが、ほぼ「常識」となっている。

一方、メールについてはどうだろうか。不特定多数を対象としたWebとは異なり、送り主やあて先が明確に指定されていることもあってか、メールは「秘密の通信」であるかのような印象を持つ人が少なくない。だが「何の対策もとっていなければ、実際には平文として送られています。また、メールアカウントのID+パスワードすら、途中でパケットキャプチャされることにより、悪意のある第三者に盗み見られる恐れがあることが認識されていないのが現状です」と、日本ジオトラスト プロダクトマネージメント部 プロダクトマネージャーの平賀巌氏は指摘する。

万一、メールに銀行口座やクレジットカード情報などの重要な個人情報が含まれていた場合に盗み見られれば、不正使用やなりすましなどに悪用される恐れもある。仮に重要な情報が含まれた添付ファイルに、パスワードをかけて暗号化した上でメール送信しても、その復号に必要なパスワードを普通にメール送信してしまったら、暗号化の意味がない。

加えてIT環境の変化も、リスクを高める一因となっている。モバイルデバイスが普及し、公共の場所で公衆無線LANを用いてインターネットに接続するケースが珍しくなくなった。「有線接続に代わってWi-Fi接続が主流になってきたことからも、平文でやり取りするメールが盗み見られる恐れがあることに注意を払う必要があります」(平賀氏)

手間をかけることなくメールを暗号化し、通信内容を保護する手段とは

こうした課題を解決するには、Webと同じくメールについても暗号化が欠かせない。誰にでも読まれる可能性のあるハガキに重要な情報を書いてそのまま投函する人はいないだろう。封筒の中に入れて第三者の目から重要な情報を保護するのと同じく、メールの文面を盗聴から守る仕組みが必要だ。

実は、メール暗号化という技術自体は古くからあった。その代表格が「PGP」や「S/MIME」(Secure Multipurpose Internet Mail Extensions)と呼ばれる手法で、官公庁のような機密性を重んじる一部の機関では、これらの方式を用いてメールを暗号化している。

しかし、残念ながらこれらの技術は広く普及しているとは言い難い。例えば、S/MIMEでは、対応するメールクライアントが限られている上、あらかじめ電子証明書をクライアントにインストールしておく必要がある。導入作業が煩雑であり、ユーザー側の操作手順にも変更が必要なことから、IT部門のサポート負荷が増すことといった課題が、その浸透を妨げてきた。

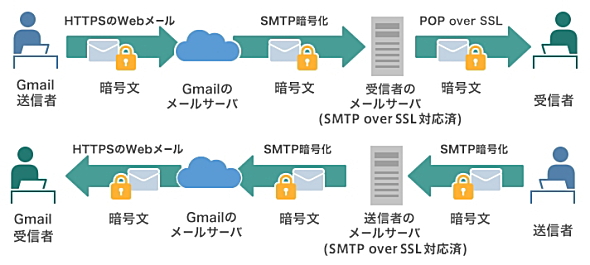

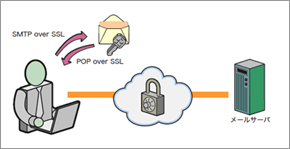

これに対し、最近のWebメールの普及といった変化も相まって、もう一つの手法が注目を集めている。Web通信の暗号化に用いられるSSLサーバ証明書を用いた「POP over SSL」と「SMTP over SSL」という方法である。

これらは、手元のメールクライアントソフトとメールサーバとの間の通信をSSL/TLSを用いて暗号化するもので、メールサーバ、クライアントともに一度設定を変更すれば、後は自動的にメールが暗号化される。「一人ひとりのユーザーに証明書インストール手順を説明し、作業を支援し……」といった手間をかけることなく、手軽にメールを盗聴のリスクから守っていけるのが特徴だ。

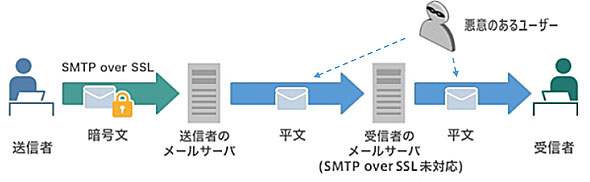

厳密にいえば、「POP over SSL」は受信用メールサーバと受信者の間の通信を、「SMTP over SSL」は送信者と送信用メールサーバとの間の通信を暗号化によって保護する。従って、エンドツーエンドでメールを保護するものではないが、SMTP over SSLに対応するメールサーバが増えれば増えるほど、セキュアにメールを送受信できる環境が増えることになる。

既に、Gmailに代表されるWebメールサービスはもちろん、オンプレミスで利用するメールサーバやメールソフト側のPOP over SSL/SMTP over SSL対応も進んでいる。企業のIT環境が変化し、パブリッククラウドやハイブリッドクラウドによる構成が増えている中、「クラウドであれ、オンプレミスであれ、自社外のサービスを利用する場合でも、先端から末端まで通信が暗号化されているかという観点でシステムを組み立てることが重要です」(平賀氏)。中には、Microsoft Exchange ServerとOutlookを組み合わせ、Windowsの証明書ストア機能を活用して包括的な暗号化を実現しているケースもあるという。

こうした考えの下、シマンテックグループの日本ジオトラストは、WebのSSL/TLS化に加え、POP over SSL/SMTP over SSLにも活用できるSSLサーバ証明書を販売している。「発行した証明書を手元のメールサーバにインストールするだけで導入できるため、事前準備の煩わしさもなく、確実にメールを暗号化できます」(平賀氏)

ジオトラストは元々、世界シェア第2位の認証局としてコストパフォーマンスに優れたサービスを展開してきた。2006年以降はシマンテックグループの一社として、堅牢なインフラをベースに、高品質、高信頼のサービスを低価格で提供している。国内でもSSLサーバ証明書ベンダーとして顧客満足度第1位※1を獲得するなど、高い満足度を得てきたことが特徴だ。平賀氏によれば、万一公開鍵インフラにトラブルが生じれば、通信の暗号化自体ができなくなってしまう。そうした事態を避けるべく、グローバルに展開している実績からシマンテックグループ全体として強固で信頼性の高いサービスを提供しているとのことだ。

※1 https://www.geotrust.co.jp/lp/quickssl/

「平文での送受信は危ない」という認識の下、広がるWebとメールの暗号化

インターネット経由でやり取りされる情報の価値は、以前にも増して高まるばかりだ。過去には攻撃の対象としてメール通信が標的なるケースは顕著ではなかったが、現在は盗み見るためのキャプチャ解析なども、近年より簡易で安価な方法で実現可能であると言われている。また、スマートフォンの普及により、コミュニケーションツールも多様化してきている昨今、あいさつや日常会話などの簡易メッセージのやり取りは、Lineなどに代表されるメッセンジャーアプリで済ませてしまい、より実質的な重要情報などをやり取りするためにメールを使用するといった使い分けも進んでいる。

つまりメールメッセージのコンテンツも攻撃者にとって好都合な状況へ変化しつつあるとも言えるだろう。「今後はメールに関しても深刻な金銭的被害をもたらしたり、プライバシーの侵害につながったりしかねないといった危機意識を持つことが重要です」(平賀氏)

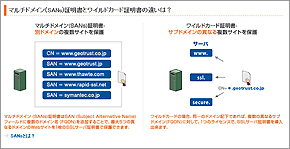

Webの世界では常時SSL化が進んでいる。あとらす二十一の調査によると、主要な企業サイトの約3割が常時SSLに対応しており、特に欧州や北米ではその比率が高いという。日本や韓国、中国といったアジア地域では対応が遅れ気味だが、おそらくこのトレンドは広がっていくに違いない。Webサーバの常時SSL化と併せて、メールサーバにもPOP over SSL/SMTP over SSLを導入すれば、例えば、ワイルドカード証明書もしくはマルチドメイン機能つきの証明書1枚でWebサーバとメールサーバの双方で利用することも可能となる。これは、ひいては暗号化ソリューションを一括化することにつながり、管理の容易性がうまれる利点も見逃せない。

グーグルが公開している「透明性レポート」※2によれば、多くの企業や通信事業者がPOP over SSL/SMTP over SSLをサポートしている、暗号化メールの送受信を行っている。国内でも大手ショッピングサイトなどが既に対応済みだ。平賀氏は、「その流れを受け、Webのみならずメールに関しても『平文での送受信は危ない』という危機意識が、一般の方にもますます広がっていくことが予測できます」と指摘している。当たり前のように使われているコミュニケーションツールを、少ない負担で保護し、ひいてはユーザーや自社の情報を守るこの仕組みに、ぜひ注目していただきたい。

※2 https://www.google.com/transparencyreport/saferemail/?hl=ja

Copyright © ITmedia, Inc. All Rights Reserved.

提供:日本ジオトラスト株式会社

アイティメディア営業企画/制作:ITmedia エンタープライズ編集部/掲載内容有効期限:2016年9月30日