ランサムウェア「WannaCry」の被害が止まらない理由:半径300メートルのIT(2/2 ページ)

世界で猛威を振るい、次々と被害が報告されているランサムウェア、「WannaCry」。なぜ、被害が拡大し続けているのでしょうか。

通常、マルウェアの感染はほとんどの場合、メールかWebサイトの閲覧といった、「利用者がクリックをする」ことがきっかけです。

しかし、今回、利用されている脆弱性は、SMBv1が有効になっているWindows端末があれば、利用者が何もしなくても攻撃が成立してしまいます。その上、LAN内に感染した端末があると周りの端末をランダムに攻撃するので、対策は「修正パッチを適用する」か、「LAN内の攻撃を止める」くらいしかありません。こうした理由から、WannaCryは感染力が非常に強いのです。

この「感染力の強さ」と、「被害者に直接、金銭を要求するランサムウェア」という仕組みの組み合せが、とても大きな脅威となっているのです。被害から身を守るには、バックアップをとっておく、そして修正パッチを適用するといった、セキュリティの基本を忠実にこなすことが重要です。

もし、ランサムウェアに感染してしまった場合でも、暗号化されたファイルは消さないでおきましょう。以前、被害が拡大したランサムウェアの一部で、暗号化されたファイルを復号するツールが作成されたことがあるのです。過度な期待はできないものの、身代金を払う前にそれらの可能性を含め、どうすべきかを考えてください。

“脆弱性対応”のタイミングが変わっている

このSMBv1サーバの脆弱性は、米国家安全保障局(NSA)が隠し持っていたもので、それをハッカー集団、「Shadow Brokers」が盗み出し、2017年4月に公開したものの1つといわれています(関連記事参照)。

Microsoftは、それが公開される前(2017年3月14日)に修正パッチを公開していましたが、今回、それを悪用したランサムウェアが登場し、被害を広げているのです。つまり、パッチ公開から今回の攻撃が起こるまでには「2カ月の猶予があった」ともいえます。

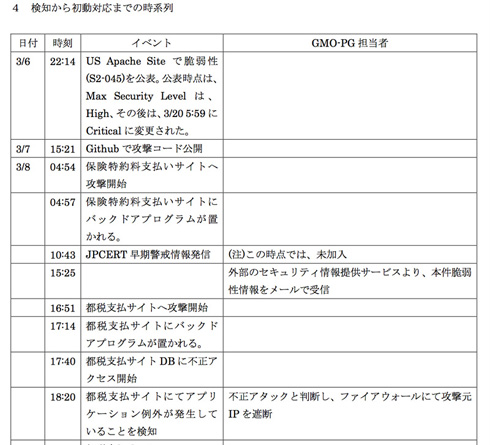

この2カ月という期間は短いのでしょうか? 今回のランサムウェアとは性質が異なりますが、2017年3月に発生したGMOペイメントゲートウェイが運営する「都税クレジットカードお支払サイト」が攻撃された事例では、脆弱性が公表されてから攻撃まで、わずか2日間しか猶予はありませんでした。それでも「既知の脆弱性」になってしまうので、報告書では「開発元の提供している情報を収集して、その情報をもとに自社内でセキュリティ対策を行うべきだった」としています。

これまで、企業のパッチ適用の考え方は、「出たら即、適用する」というものではありませんでした。多くの企業が、まず、テストを行って影響がないことを確認した上で、サービスに影響しないメンテナンスの時間を使って適用する――という方法を採っているのではないでしょうか。

しかし、いまや攻撃者は、その時差を「ハック」して攻撃を仕掛けてきます。サーバの脆弱性を突く攻撃は、ひそかに潜入して情報漏えいを狙いますが、今回のようにクライアントの脆弱性を突く攻撃は、「ランサムウェアとして直接金銭を要求する」という手法に化け、あなたを狙ってきます。

私たちにできる対策は、これまでこのコラムでも述べてきたように、きっちりとアップデートを行うことです。そして今では、その適用のスピードも問われるようになったわけです。そうなると、パッチが適用できない間は、何とか耐えなくてはなりません。

さらに企業においては、パッチ適用までの時間を稼ぐため、特にサーバの脆弱性に対しては「Webアプリケーションファイアウォール」の導入も検討すべきかもしれません。もちろん、「バックアップと復元」という基本も忘れずに。

著者紹介:宮田健(みやた・たけし)

元@ITの編集者としてセキュリティ分野を担当。現在はフリーライターとして、ITやエンターテインメント情報を追いかけている。自分の生活を変える新しいデジタルガジェットを求め、趣味と仕事を公私混同しつつ日々試行錯誤中。

筆者より:

2015年2月10日に本連載をまとめた書籍『デジタルの作法〜1億総スマホ時代のセキュリティ講座』が発売されました。

これまでの記事をスマートフォン、セキュリティ、ソーシャルメディア、クラウド&PCの4章に再構成し、新たに書き下ろしも追加しています。セキュリティに詳しくない“普通の方々”へ届くことを目的とした連載ですので、書籍の形になったのは個人的にも本当にありがたいことです。皆さんのご家族や知り合いのうち「ネットで記事を読まない方」に届けばうれしいです。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

- 「半径300メートルのIT」記事一覧

WannaCryに感染! その時、絶対にやってはいけないこと

WannaCryに感染! その時、絶対にやってはいけないこと

感染したときに「絶対やってはいけないこと」とは……。 1日5分でできる、ランサムウェア対策

1日5分でできる、ランサムウェア対策

大事なデータを勝手に暗号化し、身代金を要求するランサムウェア。その被害は個人にも及んでいます。今回は、被害にあって絶望しないための対策法を紹介します。 メールの添付ファイルに注意 ランサムウェア「Wanna Cryptor」にIPAも注意喚起

メールの添付ファイルに注意 ランサムウェア「Wanna Cryptor」にIPAも注意喚起

5月12日夜から世界で感染が拡大しているランサムウェア「Wanna Cryptor」について、IPA(情報処理推進機構)が緊急会見を開き、注意喚起した。週明けのメール開封時には特に注意が必要だという。 “ROI、1425%の素敵な商売”、サイバー攻撃を諦めさせる方法

“ROI、1425%の素敵な商売”、サイバー攻撃を諦めさせる方法

投資対効果、1425%――。Trustwaveの調査によれば、サイバー攻撃のROIはこんなにも高く、犯罪が後を絶たないのもうなずけます。犯罪者を止める方法はあるのでしょうか……。 ネットバンキングを狙う「DreamBot」が猛威 今すべき対策は

ネットバンキングを狙う「DreamBot」が猛威 今すべき対策は

インターネットバンキングを狙う「DreamBot」が猛威を振るっています。私たちのお金を狙う、このマルウェアの餌食にならないためにできることとは? 5分で分かる、「SHA-1衝突攻撃」が騒がれているわけ

5分で分かる、「SHA-1衝突攻撃」が騒がれているわけ

報じられるやいなや、大きな注目を集めた「SHA-1衝突攻撃」のニュース。これは一体、どういうことなのでしょうか……。実はこのニュース、ネットを使う人にとって無縁ではないのです。