ニュース

今度は米軍の機密情報が露呈、相次ぐAWSの設定ミス発覚

米陸軍と米国家安全保障局(NSA)が関わる情報機関の機密情報が、一般ユーザーにアクセスできる状態で、AWS S3のバケットに保存されていたという。

セキュリティ企業のUpGuardは11月28日、米陸軍と米国家安全保障局(NSA)が関わる情報機関の機密情報が、一般ユーザーにアクセスできる状態で、Amazon Web Services(AWS)S3のバケットに保存されているのが見つかったと伝えた。

UpGuardはこれまでにも、AWSの設定ミスが原因で、米国防総省が収集した情報やVerizonの加入者情報といった重要データが無防備な状態に置かれている問題を相次いで告発していた。しかし、明らかな機密指定情報が見つかったのは今回が初めてだとしている。

同社によると、問題のAWS S3クラウドストレージバケットが見つかったのは2017年9月27日。URLを入力すれば、誰でも内容を参照できてしまう状態だった。

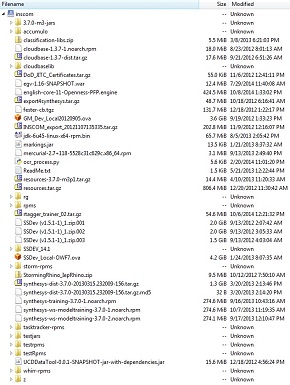

このS3バケットでは、3本のファイルがダウンロード可能な状態にあり、中には高度な機密に指定された国家安全保障にかかわるデータなどが含まれていたという。米陸軍とNSAでつくる情報機関「INSCOM」の名称が付いたサブドメインもあり、一見して重要性が分かる状態だったとしている。

こうした情報が露呈された原因は、「IT環境内部のプロセスエラー」にあるとUpGuardは解説し、S3バケットのパーミッションを適切に設定していれば、このような形の情報流出は避けることが可能だったと指摘している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

米国防総省が市民のネット投稿を監視か? AWSの設定ミスで露呈

米国防総省が市民のネット投稿を監視か? AWSの設定ミスで露呈

米国防総省が収集したと思われる個人のニュースへのコメントやSNSへの投稿などが、AWSのユーザーなら誰でもダウンロードできてしまう状態で、AWS S3のバケットに保存されていた。 180万人の有権者情報が露呈、AWSの設定ミスに警鐘

180万人の有権者情報が露呈、AWSの設定ミスに警鐘

有権者情報のバックアップファイルが保存されていたAWSのAmazon S3バケットは、一般にアクセスできる設定になっていた。 米有権者1億9800万人の個人情報、共和党系の情報分析会社から流出

米有権者1億9800万人の個人情報、共和党系の情報分析会社から流出

クラウドで運営していたデータベースの設定ミスが原因で、有権者の氏名、生年月日、自宅の住所、電話番号、有権者登録情報、さらには人種や宗教といった情報までが、誰にでもアクセスできる状態になっていた。 Verizon加入者1400万人の個人情報、業務委託先が「無防備状態」でクラウドに保存

Verizon加入者1400万人の個人情報、業務委託先が「無防備状態」でクラウドに保存

Verizonから業務を委託された企業は、加入者の氏名、住所、暗証番号などの情報をAmazon S3に保存していたが、URLさえ分かれば誰でもアクセスしてデータをダウンロードできてしまう状態だったという。