IntelپAŒأ‚¢ƒvƒچƒZƒbƒTŒü‚¯‚جSpectre‘خچôƒpƒbƒ`‚ح’ٌ‹ں‚¹‚¸

””„‚©‚ç‚ظ‚ع10”Nˆبڈم‚½‚ء‚½Œأ‚¢ƒvƒچƒZƒbƒT‚ة‚آ‚¢‚ؤ‚حپAپuVariant 2پiSpectreپjپv‚ئŒؤ‚خ‚ê‚éگئژمگ«‚ج‘خچôƒpƒbƒ`‚ً’ٌ‹ں‚µ‚ب‚¢•ûگjپB

پ@•ؤIntel‚حپuSpectreپv‚ئŒؤ‚خ‚ê‚éCPU‚جگئژمگ«‚ة‚آ‚¢‚ؤپAŒأ‚¢گ»•iŒü‚¯‚ج‘خچôƒpƒbƒ`‚ًƒٹƒٹپ[ƒX‚µ‚ب‚¢•ûگj‚ً–¾‚ç‚©‚ة‚µ‚½پB

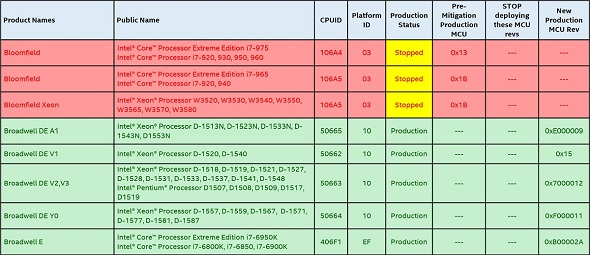

پ@“¯ژذ‚ج‘خچôƒpƒbƒ`‚جƒٹƒٹپ[ƒXڈَ‹µ‚ًژ¦‚·پuMicrocode Update Guidanceپv‚ح4Œژ2“ْ‚ةچXگV‚³‚êپAگV‚½‚ةپustoppedپv‚ئ‚¢‚¤چ€–ع‚ھ‰ء‚ي‚ء‚½پB‚±‚جچ€–ع‚ة•ھ—ق‚³‚ꂽگ»•i‚حپAƒAƒbƒvƒfپ[ƒg‚ج‘خڈغ‚©‚çڈœٹO‚·‚éپB

‘خچôƒpƒbƒ`‚جƒٹƒٹپ[ƒXڈَ‹µ‚ًژ¦‚·پuMicrocode Update Guidanceپv‚ةگV‚½‚ةپustoppedپv‚ئ‚¢‚¤چ€–ع‚ھ‰ء‚ي‚ء‚½پiڈo“TپFIntelپj

‘خچôƒpƒbƒ`‚جƒٹƒٹپ[ƒXڈَ‹µ‚ًژ¦‚·پuMicrocode Update Guidanceپv‚ةگV‚½‚ةپustoppedپv‚ئ‚¢‚¤چ€–ع‚ھ‰ء‚ي‚ء‚½پiڈo“TپFIntelپjپ@——R‚ئ‚µ‚ؤپAپuVariant 2پiSpectreپj‚ًٹةکa‚·‚é‹@”\‚جŒ»ژہ“I‚بژہ‘•‚ً‘j‚قƒ}ƒCƒNƒچƒAپ[ƒLƒeƒNƒ`ƒƒ‚ج“ءگ«پv‚ً‹“‚°‚½‚ظ‚©پAƒVƒXƒeƒ€ƒ\ƒtƒgƒEƒFƒA‚جƒTƒ|پ[ƒg‚ھŒہ‚ç‚ê‚邱‚ئپA‚ظ‚ئ‚ٌ‚ا‚جگ»•i‚حپuƒNƒچپ[ƒYƒhƒVƒXƒeƒ€پv‚ةژg‚ي‚ê‚ؤ‚¢‚ؤپAگئژمگ«‚ھکI’و‚·‚é‰آ”\گ«‚ھڈ¬‚³‚¢‚±‚ئ‚ً‹“‚°‚ؤ‚¢‚éپB

پ@stopped‚ة•ھ—ق‚³‚ꂽ‚ج‚حپAƒRپ[ƒhƒlپ[ƒ€پuBloomfieldپvپuClarksfieldپvپuGulftownپv‚ئŒؤ‚خ‚ê‚éˆê•”‚جCoreƒvƒچƒZƒbƒT‚âپAپuBloomfield XeonپvپuHarpertown Xeon C0پvپuHarpertown Xeon E0پv‚ئŒؤ‚خ‚ê‚éˆê•”‚جXeonƒvƒچƒZƒbƒTپA‚¨‚و‚رCore 2پAPentiumپACeleronپAAtom‚ب‚ا‚جƒvƒچƒZƒbƒTپB

پ@IntelچL•ٌ‚حƒپƒfƒBƒAٹeژذ‚جژوچق‚ة‘خ‚µپAپu‰ك‹ژ9”N‚ ‚ـ‚è‚جٹش‚ة—§‚؟ڈم‚°‚½گ»•i‚ج‚¤‚؟پAƒTƒCƒhƒ`ƒƒƒlƒ‹‚جگئژمگ«‚ة‘خ‚·‚é–hŒن‚ھ•K—v‚بƒ}ƒCƒNƒچƒvƒچƒZƒbƒTگ»•iŒü‚¯‚جƒ}ƒCƒNƒچƒRپ[ƒhƒAƒbƒvƒfپ[ƒg‚جƒٹƒٹپ[ƒX‚حٹ®—¹‚µ‚½پB‚µ‚©‚µپAˆê•”‚جŒأ‚¢ƒvƒ‰ƒbƒgƒtƒHپ[ƒ€‚ة‚آ‚¢‚ؤ‚حپA•،گ”‚ج——R‚©‚çƒ}ƒCƒNƒچƒRپ[ƒh‚جƒAƒbƒvƒfپ[ƒg‚ح’ٌ‹ں‚µ‚ب‚¢پv‚ئگà–¾‚µ‚ؤ‚¢‚éپB

Copyright © ITmedia, Inc. All Rights Reserved.

ٹضکA‹Lژ–

IntelپAڈCگ³”إ‘خچôƒpƒbƒ`‚جƒٹƒٹپ[ƒXڈَ‹µˆê——‚ًŒِٹJپ@Broadwell‚âHaswell‚ة‚à‘خ‰

IntelپAڈCگ³”إ‘خچôƒpƒbƒ`‚جƒٹƒٹپ[ƒXڈَ‹µˆê——‚ًŒِٹJپ@Broadwell‚âHaswell‚ة‚à‘خ‰

•s‹ïچ‡‚ًڈCگ³‚µ‚½ƒ}ƒCƒNƒچƒRپ[ƒhƒAƒbƒvƒfپ[ƒg‚حپAچ،‰ٌگV‚½‚ةپuBroadwellپvپuHaswellپvŒü‚¯‚جگ³ژ®”إ‚ھŒِٹJ‚³‚ꂽپB IntelپA•s‹ïچ‡ڈCگ³‚جگئژمگ«‘خچôƒpƒbƒ`‚ً’ا‰ءƒٹƒٹپ[ƒXپ@Kaby Lakeˆبچ~‚جگ¢‘م‚ة‘خ‰

IntelپA•s‹ïچ‡ڈCگ³‚جگئژمگ«‘خچôƒpƒbƒ`‚ً’ا‰ءƒٹƒٹپ[ƒXپ@Kaby Lakeˆبچ~‚جگ¢‘م‚ة‘خ‰

Intel‚حپuSkylakeپvپuKaby LakeپvپuCoffee Lakeپv‚ً“‹چع‚µ‚½ƒvƒ‰ƒbƒgƒtƒHپ[ƒ€Œü‚¯‚جƒ}ƒCƒNƒچƒRپ[ƒhƒAƒbƒvƒfپ[ƒgگ³ژ®”إ‚ًپAOEMŒü‚¯‚ةƒٹƒٹپ[ƒX‚µ‚½پB CPUچUŒ‚‚جگV‚½‚بژè–@پuBranchScopeپvپAIntelگ»CPU‚إژہڈط

CPUچUŒ‚‚جگV‚½‚بژè–@پuBranchScopeپvپAIntelگ»CPU‚إژہڈط

•ؤƒJپ[ƒlƒMپ[ƒپƒچƒ“‘هٹw‚ب‚ا‚جŒ¤‹†ƒ`پ[ƒ€‚ھ”•\‚µ‚½پuBranchScopeپv‚إ‚حپA1Œژ‚ة”ٹo‚µ‚½پuSpectreپv‚ئ“¯—l‚ةپAƒTƒCƒhƒ`ƒƒƒlƒ‹چUŒ‚‚ًژdٹ|‚¯‚ؤƒZƒ“ƒVƒeƒBƒu‚بƒfپ[ƒ^‚ً—¬ڈo‚³‚¹‚éپB Windows 7‚ئServer 2008‚ج—صژƒAƒbƒvƒfپ[ƒgŒِٹJپ@Meltdown‚ج‘خچôƒpƒbƒ`‚إگ¶‚ـ‚ꂽگئژمگ«‚ة‘خڈˆ

Windows 7‚ئServer 2008‚ج—صژƒAƒbƒvƒfپ[ƒgŒِٹJپ@Meltdown‚ج‘خچôƒpƒbƒ`‚إگ¶‚ـ‚ꂽگئژمگ«‚ة‘خڈˆ

Windows 7‚ئWindows Server 2008 R2‚إ2018”N1Œژˆبچ~‚ةƒٹƒٹپ[ƒX‚³‚ꂽچXگVƒvƒچƒOƒ‰ƒ€‚ًƒCƒ“ƒXƒgپ[ƒ‹‚µ‚ؤ‚¢‚½ڈêچ‡‚حپA’¼‚؟‚ةچ،‰ٌ‚جچXگVƒvƒچƒOƒ‰ƒ€‚ًƒCƒ“ƒXƒgپ[ƒ‹‚·‚é•K—v‚ھ‚ ‚éپB