新たに「Meltdown」「Spectre」関連の脆弱性、IntelはBIOSアップデートの準備

Intelなどのプロセッサに発覚した「Meltdown」「Spectre」と呼ばれる脆弱性に関連して、新たに2件の脆弱性が確認された。

Intelなどのプロセッサに発覚した「Meltdown」「Spectre」と呼ばれる脆弱性に関連して、新たに2件の脆弱性が確認された。IntelやMicrosoftは5月21日、この脆弱性に関する情報を公開し、今後の対応について説明している。

Intelによると、プロセッサに実装されている2つのソフトウェア分析手法に関して、もし悪用されればセンシティブなデータが流出する恐れのある問題が、セキュリティ研究者によって発見された。Intelではこの脆弱性を、それぞれ「Speculative Store Bypass(SSB)=Variant 4」(CVE-2018-3639)、「Rogue System Register Read(RSRE)=Variant 3a」(CVE-2018-3640)と命名している。

いずれの脆弱性も、これまでに発覚した脆弱性と同様、投機的実行と呼ばれる命令実行の手法を使ったマイクロプロセッサが影響を受ける。危険度は「中」程度、共通脆弱性評価システム(CVSS)では4.3(最大値は10.0)と評価している。

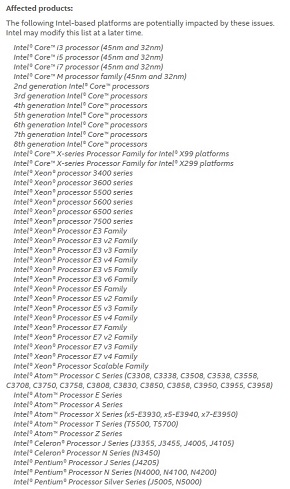

脆弱性が存在するのは、Intel Core、Core X、Xeon、Atom、Celeron、Pentiumなど多数のプロセッサ。Intel以外のプロセッサを搭載したシステムについては、メーカーに問い合わせるよう促している。

Intelは数週間以内に、今回の脆弱性に対処するBIOSアップデートやソフトウェアアップデートの正式版を公開する見通し。

Microsoftが21日に臨時公開したセキュリティ情報によれば、RSREの脆弱性は、「Surface Book」や「Surface Pro」などの製品が影響を受ける。悪用された場合、「アドレス空間配置のランダム化(ASLR)」と呼ばれるセキュリティ対策をかわされる恐れがある。

この問題を緩和するためのファームウェアアップデートは、準備が整った時点でWindows Updateを通じて配信する方針。

一方、SSBの脆弱性については、「現時点でわれわれのソフトウェアやクラウドサービスインフラに、脆弱性のあるコードパターンは見つかっていない」と説明している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

プロセッサの脆弱(ぜいじゃく)性問題を図解する

プロセッサの脆弱(ぜいじゃく)性問題を図解する

正月の“おとそ気分”を吹き飛ばした「プロセッサの脆弱(ぜいじゃく)性問題」。なぜ起こったのか、仕組みを図解することで読み解きます。 「Spectre」「Meltdown」問題――今、情シスは何をすべきか?

「Spectre」「Meltdown」問題――今、情シスは何をすべきか?

年初に公表された「Spectre」と「Meltdown」により、IT業界全体が振り回されている。対策も二転三転する状況が続いているが、情シスはどのようにこの問題に向き合えばいいのだろうか。 もはや「OSの自動更新」だけでは守れない? 「Meltdown」と「Spectre」のベストな対策は

もはや「OSの自動更新」だけでは守れない? 「Meltdown」と「Spectre」のベストな対策は

新年早々、世間を騒がせている脆弱性、「Meltdown」と「Spectre」。この対応策、ちょっと一筋縄ではいかないようで……。 プロセッサ脆弱性「Meltdown」と「Spectre」のまとめサイト開設

プロセッサ脆弱性「Meltdown」と「Spectre」のまとめサイト開設

Intelが「他社のプロセッサも影響する」と発表したプロセッサの重大な脆弱性「Meltdown」と「Spectre」についての情報がまとまったWebサイトを、これらの脆弱性を発見したグラーツ工科大学が開設した。