不正アクセスを受けた大阪大学が模索する、新しい「CSIRT」の在り方(前編)(3/3 ページ)

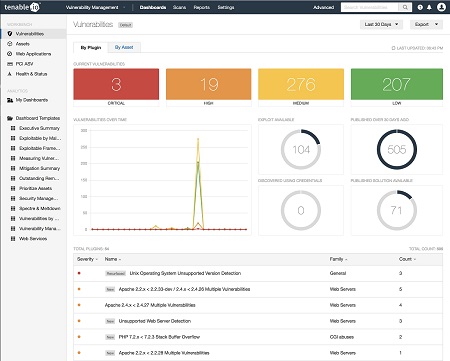

2017年12月に不正アクセスを発表した大阪大学。原因の究明を行い、再発防止に向けて歩み出した同大学は、脆弱性スキャナーの「Tenable.io」を導入した。事件を通じて、彼らが気付いたこととは。

採用の理由として柏崎氏がまず挙げたのは、ライセンスのコストだ。大阪大学では学外と学内の2カ所に脆弱性スキャナーを導入しようと考えており、Nessusを2つ導入するよりも、Tenable.ioの方が安く済むという試算になった。

それ以上に大きなポイントとなったのが、Tenable.ioに用意されていたREST形式のAPIだ。「プログラマブルになれば、ホスト一つ一つに対し、まるで人間のオペレーターと同じようにケアができるのではないかと考えました。プログラムにとって、10個程度の条件分岐を表現するのはそれほど難しい話ではありません。ユーザーやホストに合致した、柔軟かつ手厚いケアが実現できるわけです」(柏崎氏)

もともとRubyが好きだったこともあり、柏崎氏はTenable.ioで定義されていたAPIをRubyのクラスに書き換える作業に取り組み始めた。完全に個人の手作業で、irbコマンドを使い、Tenable.ioのインスタンスを作成し、必要なサブクラスを作成してメソッドを実行して……といった処理を手続き的に実行させる仕組みを実装。「自分がいつも行っている作業を、Webインタフェースに一切触れることなく実現できるようにしました」という。

その上で各処理をパターン化し、状況に基づいてクラス分けすることで、800以上のホストの脆弱性検査を「自動的に、定常的に回してルーティン化させました」(柏崎氏)。2018年6月中にAPI作成を完了し、学内ユーザー向けのインタフェースも、データ解析・可視化ツールの「Kibana」で作成した上で、2018年7月から正式稼働する予定だ。

中には、予算やサポートの関係で、どうしても年度内にはアップデートなどの対処が難しいシステムもあった。だが、少なくとも脆弱なホストがどこにあるのかが分かれば、迅速な対策も可能になると柏崎氏は言う。

「脆弱なホストがあり、かつ外部からアクセスできる状態になっているのであれば、そこはきっちり全データの通信を取得し、観測すべきです。『知りませんでした』ではなく、何かが起こる前から観測し、何か起こったら迅速に対応する体制が求められるのだと思います」

こうして、要点を絞って全データの通信を取得し、他の通信については、負荷やストレージ容量も考え、ヘッダ情報を中心に保存することにした。保存されるデータ量は、圧縮も活用すると300TBほどになる予定だが、データサイエンス研究の土壌としても活用していく方針だという。

「インシデントが起こったときの物的証拠という目的だけで、これだけ膨大なデータを保存するのはもったいない。ためたデータにパターン認識や統計的な手法、機械学習といった手法を適用して、重要なインサイトを見つけるのは、コンピュータサイエンスの独壇場。格好の研究テーマともいえるのです」(柏崎氏)

今回Tenable.ioを導入した背景には、柏崎氏が考える「CSIRTのあるべき姿」を模索したい、という意図もあるそうだ。記事後編では、その具体的な内容に迫っていく(後編へ続く)。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

大阪大学で情報漏えい 教職員や学生など約8万人分の個人情報が流出か

大阪大学で情報漏えい 教職員や学生など約8万人分の個人情報が流出か

大阪大学が情報漏えいを発表。氏名や学籍番号といった情報が流出したほか、学内関係者の給与情報などが盗まれた可能性があるという。- 北大に不正アクセスの疑い 在学生・卒業生ら約11万件の情報流出か

北海道大学のサーバが不正アクセスを受けた可能性があり、在学生・卒業生の個人情報を含む約11万件の情報が流出したおそれがある。  東京大学で情報漏えい 管理者や教職員、学生などに影響

東京大学で情報漏えい 管理者や教職員、学生などに影響

業務用PCに感染したマルウェアが原因とみられている。 早大でマルウェア感染の情報漏えい、Webサイトも改ざん

早大でマルウェア感染の情報漏えい、Webサイトも改ざん

2014年12月にマルウェア感染したPCから学生や職員の個人情報が漏えいした。因果関係は不明だが、Webサイトの改ざんも見つかり、ここからも情報が漏えいした可能性がある。