ニュース

産業用制御装置向けデータ管理ソフトに任意のコード実行が可能な脆弱性 迅速な対応を

制御装置とつながるデータ管理ソフトウェアに脆弱性が見つかった。リモートで任意のコード実行ができるなどの問題がある。

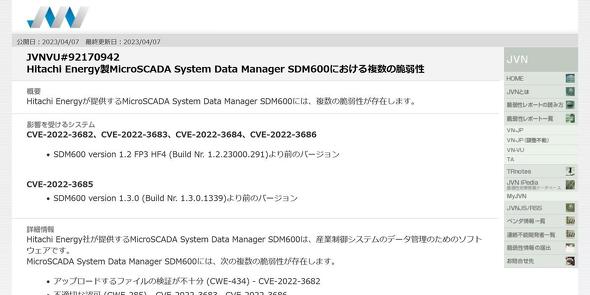

JPCERT コーディネーションセンター(以下、JPCERT/CC)は2023年4月7日、日立エナジーが提供する産業用制御装置(SCADA)向けデータ管理ソフトウェア「MicroSCADA System Data Manager SDM600」に複数の脆弱(ぜいじゃく)性が存在すると発表した。

脆弱性の影響範囲、対象、詳細は

現時点で、この脆弱性を利用されて起こるとされる影響は以下の通りだ。

- ユーザーに細工したメッセージを送信され、任意のコードが実行される

- ユーザーにデータストアから機密データを窃取される

- ローカルの高権限ユーザーに特権昇格が実行される

- 第三者に遠隔から当該製品のWebサービスをビジー状態にされ、アプリケーションを応答不能にされる

- 第三者によって遠隔から当該製品のデータにアクセスされる

影響を受けるとされる製品およびバージョンは以下の通りだ。

- SDM600 1.3.0(Build Nr. 1.3.0.1339)より前のバージョン(CVE-2022-3685)

- SDM600 1.2 FP3 HF4(Build Nr. 1.2.23000.291)より前のバージョン(上記以外の脆弱性)

報告されている脆弱性は以下だ。

- CVE-2022-3682 - アップロードするファイルの検証が不十分な脆弱性

- CVE-2022-3683 - 不適切な認可の脆弱性

- CVE-2022-3684 - リソースの不適切なシャットダウンおよびリリースの脆弱性

- CVE-2022-3685 - 不適切な権限管理の脆弱性

- CVE-2022-3686 - 不適切な認可の脆弱性

提供元の日立エナジーも脆弱性情報を公開しており、修正版も提供している。JPCERT/CCは最新版へのアップデートを推奨している。アップデートが適用できない場合は、一時的に問題を回避するためのワークアラウンドを適用することが推奨される。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

エレコムのルーター製品に脆弱性 選択肢は利用停止と買い替えのみ

エレコムのルーター製品に脆弱性 選択肢は利用停止と買い替えのみ

エレコムのルーター製品に脆弱性が見つかった。コマンドインジェクションや任意コマンドの実行が可能だと指摘されている。脆弱性が存在するルーター製品はすでにサポートが終了しているため、修正プログラムは提供されない。該当する製品の使用を停止し、現行製品へ移行することが推奨されている。 Trend Microのセキュリティ製品に「重要」の脆弱性 すでに悪用を確認済み

Trend Microのセキュリティ製品に「重要」の脆弱性 すでに悪用を確認済み

Trend Microの複数製品に脆弱性が見つかった。深刻度は「重要」と分類されている。同脆弱性はすでに悪用が確認されており注意が必要だ。該当製品を使っている場合には迅速なアップデート適用が求められる。 ヤオコー全182店舗に自動発注システムを導入 AIによる需要予測で自動化率98%を達成

ヤオコー全182店舗に自動発注システムを導入 AIによる需要予測で自動化率98%を達成

ヤオコーは日立およびオプティマムアーキテクトと協創し、新たな自動発注システムを全店舗で導入した。高い予測精度と効率化および自動化率を達成したと説明している。 ChatGPTはおしゃべりな友達 “機密情報の漏えいリスク”に要注意

ChatGPTはおしゃべりな友達 “機密情報の漏えいリスク”に要注意

「ChatGPT」は企業に効率化をもたらすが、機密情報の取り扱いには注意が必要だ。複数のセキュリティベンダーがChatGPTに機密情報や個人情報を入力すると、データ漏えいにつながるリスクがあると警鐘を鳴らしている。