PCパーツでひともうけ? バブル到来も筆者が嫌な予感がするワケ:半径300メートルのIT

メモリやストレージの急激な価格高騰と供給不足が発生しています。今後、PCパーツが思わぬ財産として取引される可能性がある今、直近に起きたインシデントから筆者が抱いた一抹の不安とは。

PCを構成する重要なパーツであるメモリやストレージに、急激な価格高騰と供給不足が襲い掛かっています。先日話を聞いたベンダーによると、サーバリプレースにおいても、価格高騰の影響を受けているとのことでした。ちょうど「Windows Server」の拡張サポートが終了するタイミングということもあり、多くの組織がこの行末を見守っているのではないかと思います。

筆者も、先日手元にありながら活用できていなかった、SSDやメモリなどのパーツについて買い取り査定を依頼したところ、驚くような金額が出てきて現状をようやく認識しました。こうなると、金や銀が高騰したように、今後はPCパーツが思わぬ財産として取引されるかもしれません。

“PCパーツバブル”が到来も、筆者が嫌な予感がするワケ

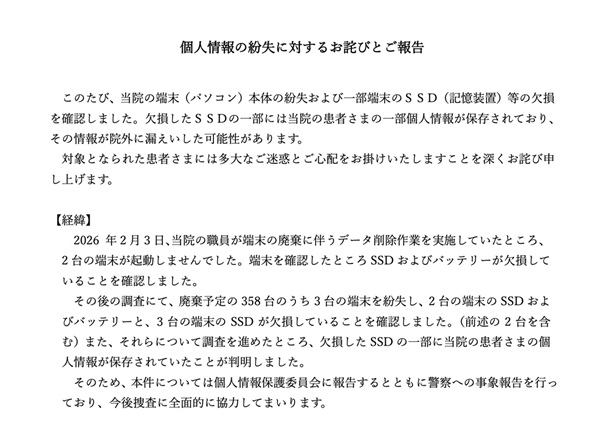

その意味で、少々不穏な報告がありました。JR仙台病院は2026年2月18日、「個人情報の紛失に対するお詫びとご報告」を公開しました。ここには、端末廃棄に伴いデータ削除をしようとしたところ、バッテリーとSSDが欠損していたことが判明。その中の一部に個人情報が保存されていたと発表されています。

本件の狙いが個人情報なのかSSDといったデバイスそのものなのかは不明です。しかし今後、メモリやSSDが中古品でも高額で取引されるようになれば、デバイスをこっそり盗もうとする人が出てくることは予想できます。

廃棄予定のPCは、電源にもつながっておらずネットワークからも離れ、管理対象外とされがちです。しかし今回のインシデントを考えると、中身のデータがそのままになっている間は稼働中の端末と同様の管理が必要です。データだけでなく、デバイスやパーツの保全の重要性を改めて認識させるものでした。

ところで皆さんはHDDやSSDを捨てるとき、何に気を付けていますか。もちろん、中身のデータをきれいに消去し、捨てなくてはなりません。

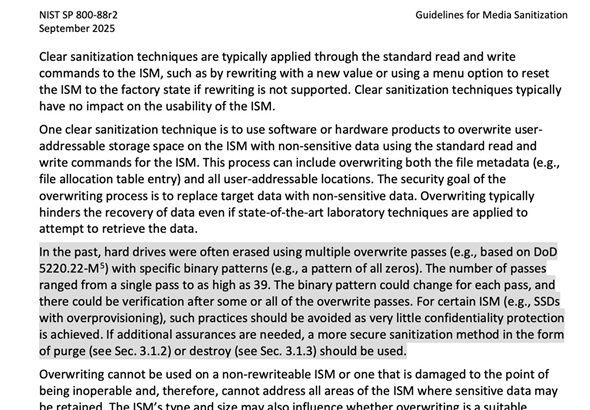

ほんの少し前、HDDがメインのストレージだった時代では、米国国防総省DoD規格準拠方式(DoD 5220.22-M)にのっとり、上書きを複数回実行することでデータを完全に消去するやり方が主流でした。ただし、それは過去の話です。

NIST(米国国立標準技術研究所)が2025年9月に公開した「媒体のデータ抹消処理(サニタイズ)に関するガイドラインNIST SP 800-88 Rev.2」によると、高密度化したHDDにおいては複数回の書き込みが必要ないこと、通常アクセスできない代替えセクタの情報をクリアにできないことから、1回上書きもしくは物理破壊を含む「Purge」が推奨されています。

NIST SP 800-88 Rev.2「Guidelines for Media Sanitization」の記述。1〜39回上書きしていた過去の手法はもう時代遅れになっている(出典:NISTが公開したドキュメント)

しかし、より簡単かつ安全にデータを守りつつ、パーツを廃棄できる方法があります。それはストレージを追加したタイミングでしかできないこと。つまり「暗号化」です。

ここにきて注目を集める「暗号化」 個人/組織で気を付けること

かつてストレージの暗号化といえば、CPUリソースを消費してパフォーマンスが低下し、トラブル発生時には対処を諦めるしかないという印象が強く、技術は存在しても投資に値するものではないと考えられていました。しかし、現在では個人でも利用する「Windows」や「macOS」も、当たり前のように暗号化が活用できるようになりました。

暗号化は、デバイスが盗まれたときの保険という意味合いで認識している方も多いと思います。しかし、この手法は「捨てるとき」にこそ、生きてくるものなのです。ストレージを廃棄するとき、ストレージが暗号化されていれば、廃棄作業は「鍵」を破棄するだけで完了します。その鍵の文字列をきれいさっぱりこの世から無くすこと。たったそれだけで、理論上はHDDの中にあるデータを奪われることはありません。

筆者は最近、高騰前に格安の「整備済み」SSDを何枚か手に入れました。中古でSSDというと大きな拒否反応があると思いますが、最初から暗号化が施されていれば、安心して破壊せずとも再利用ができるでしょう。その意味でも、個人であっても購入したストレージ製品は暗号化して使用するというのが当たり前になってほしいと願っています。

方法は簡単。ストレージを買ったなら「Windows」なら「BitLocker」で、「macOS」なら「APFS(暗号化)」でフォーマットします。暗号化の鍵は、BitLockerなら「Microsoft アカウント」に、macOSならパスワード(キーチェーンアクセス)に保存されます。基本的にはOSのログインとともに自動でマウントされるため、意識することもほとんどないはずです。ただし、Windowsの場合は「Homeエディション」では暗号化が利用できないこと、外部USBメモリなどでは使えない(「BitLocker To Go」が非推奨扱い)点は注意が必要です。

個人であれば、クラウドストレージが便利になっているので、外付けストレージを必要とすること自体があまりなくなったのではないかと思っています。それでもPC全体のバックアップは必要ですから、ストレージを買ったらまずは暗号化し、その上にバックアップを取るようにするといいかもしれません。

組織においては、先のインシデントのようにストレージデバイスそのものが狙われることも想定しつつ、廃棄のステップをもう一度チェックすることをお勧めします。特に物理破壊をアウトソースしている場合、2019年に発生した事件を教訓に、そのアウトソース先をしっかりと監査できているかどうかも確かめておきましょう。

メモリやSSDの高騰は、今後、思いもよらぬ事件を誘引するかもしれません。あまり疑いたくはありませんが、退職者が返却したPCもしっかりと中身がそろっているか確認が必要かも。情報漏えいインシデントにつながってしまうだけにそれが高く売れてしまうというのも考えものですね……。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

悪いのは本当にVPN? 日本医科大武蔵小杉病院のランサムウェア事件をダークWebから解明

悪いのは本当にVPN? 日本医科大武蔵小杉病院のランサムウェア事件をダークWebから解明

日本医科大学武蔵小杉病院で2026年2月9日、ランサムウェア被害が発生。患者約1万人の個人情報が流出した。そして攻撃の初期侵入口はVPNだった。なぜVPNをきっかけにした攻撃は減らないのか。原因とあるべき対策を掘り下げる。 「VPNをやめれば安全」というほど簡単じゃない 真の「脱」を達成するには

「VPNをやめれば安全」というほど簡単じゃない 真の「脱」を達成するには

国内のランサムウェア被害の半数以上で侵入口となっているVPNは本当に“悪者”なのでしょうか。多くの企業が「脱VPN」を掲げていますが、ただ「脱」するだけでは問題は解決しません。筆者が考える有効な対策をお伝えします。 VS Code拡張機能4件に重大な脆弱性 累計ダウンロード数は1.2億

VS Code拡張機能4件に重大な脆弱性 累計ダウンロード数は1.2億

OX SecurityはVS Code用の拡張機能4件に重大な脆弱性を確認した。Live Serverなどに遠隔ファイル流出やRCEの恐れがあり、Cursorなどにも影響する。開発環境の防御は急務であり、審査制度の整備を提言している。 生成AIを悪用か 世界55カ国で600台超のFortiGate侵害が発生

生成AIを悪用か 世界55カ国で600台超のFortiGate侵害が発生

生成AIを悪用したロシア語話者の脅威アクターが、世界600台超のFortiGateに不正アクセスしたことが分かった。脆弱性ではなく管理ポートの不備を突き、AIで攻撃を自動化・大規模化したのが特徴だ。基本対策の徹底が防御の鍵となる。