「それは俺じゃない」社長の一言が効く? セキュリティのプロが語った、巧妙化する詐欺を止めるヒント:半径300メートルのIT

リアルイベントに参加して見えた「Qilin」「デセプション」などの動向やセキュリティの専門家が指摘する「経営層の理解」という課題を深掘りします。なぜ「社長の一言」がセキュリティに効くのでしょうか。

2026年4月、東京ビッグサイトにて「Japan IT Week(春展)」の「情報セキュリティ EXPO」が開催されました。久しぶりにリアルなセキュリティイベントに参加し、ベンダー各社のアピールをチェックしました。コロナ禍をきっかけにリアルイベントは様変わりし、出展するベンダーも大きく変わった印象がありました。しかしながら、出展の規模を問わず多くのブースでサイバー攻撃集団「Qilin」(チーリン/キーリン)の名前を掲げ、ランサム対策ソリューションを紹介していたのが印象的でした。

大手ベンダーでは、トレンドマイクロが広いエリアを使いアピールしていました。新たなブランド「TrendAI」を掲げ、ミニセミナーではランサムウェア対策を簡潔に語り、多くの人が足を止めていたのが印象的でした。

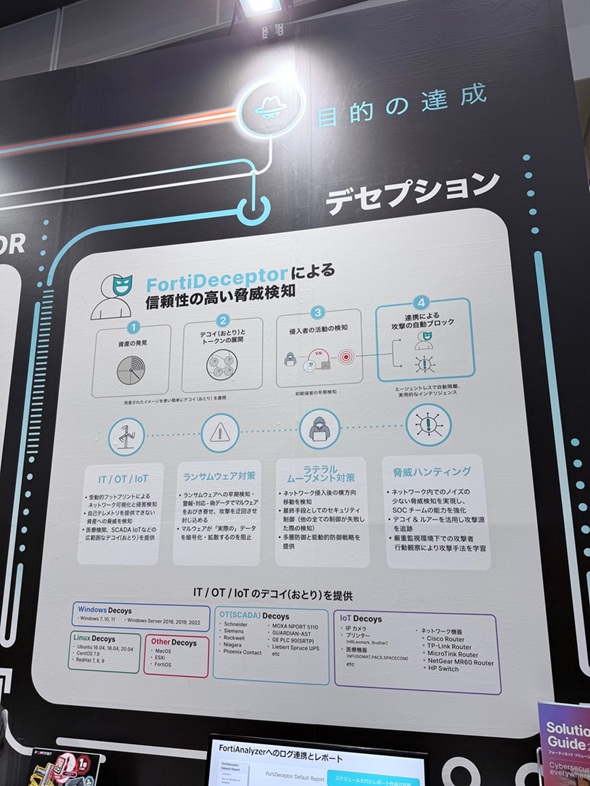

また、最先端の技術に出会えるのもこういったリアルイベントが続く理由です。ふとチェックしたFortinetのブースでは、主なソリューションに並んで「デセプション」技術が紹介されていたのが目を引きました。

話を聞くと、デコイ(おとり)のシステムを仮想的に設置し、攻撃者をそのデコイに呼び込み、侵入者の活動を検知するというものでした。海外では検知精度を上げるため、効率の良い仕組みとして取り入れられ始めているそうです。日本でも認知が進むのでしょうか。興味深い仕組みだと思います。

お目当ては「アレ」の3人

そして、今回来場した一番の目的へ。セキュリティ対策ソリューションを展開する網屋のブースで、ポッドキャスト「セキュリティのアレ」の3人が出張ライブをするとのことで、話を聞きに行きました。「セキュリティのアレ」はリサーチャーである辻伸弘氏、根岸征史氏、そしてpiyokango氏の3人が出演するポッドキャストです。2022年には総務省の「サイバーセキュリティに関する総務大臣奨励賞」を受賞するという快挙を成し遂げています。セキュリティ解説の分かりやすさから大変な人気の3人組です。

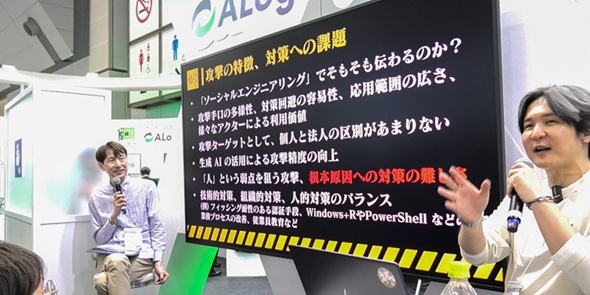

今回は「インフォスティーラー」「ソーシャルエンジニアリング」そして「ランサムウェアの」3テーマに分けてトークを展開。私はそのうち2回だけしか聞けませんでしたが、毎回多くの聴講者が集まり、このイベント全体を見ても異質の盛り上がり方をしていたように思えます。

さて、その中身は各テーマを大変フレンドリーに、分かりやすく解説するものでした。このコラムで前回も紹介したインフォスティーラーに関しては、その検知が非常に難しいこと、不正に侵入されてもインフォスティーラーとの因果関係を立証することが難しく、結果として事例として認定できないなど、対策を進めることの難しさを説いていました。

前回のコラムではその狡猾(こうかつ)さから、大変ざっくりと「Windows+Rは使うな!」と述べましたが、ITエンジニアをはじめ、このショートカットを使わざるを得ない方もいらっしゃいます。辻氏はこの点に関しても「聞いた話では、Windows+Rを押した後のコマンドログを重点的にチェックする、という組織もある」と、検知のヒントを述べていました。

そして、ソーシャルエンジニアリングに関しても、もはやサイバーとも言い切れない「詐欺」行為そのものとなっており、組織的な対策、人的な対策と合わせて展開しなければならない点が課題として上げられました。根岸氏は「そもそもソーシャルエンジニアリングと言って伝わるのか」という点が課題であると述べます。

鍵となるのは関連する全員の「理解」

「インフォスティーラー」に関するセッションにおいても、piyokango氏は「そもそもこの狡猾な手法が経営層に理解されているだろうか」と述べます。狡猾な手法であるがゆえにしっかりとした対策が必要、でもそのためには担当者が動きやすい状態が必須です。予算を付けるには経営者の理解が必須です。同氏はこれまでにもインフォスティーラーの脅威を分かりやすく紹介する記事を寄稿しており、インフォスティーラーがたとえ被害事例として出てこなかったとしても、理解してもらわねばという気概が感じられる内容でした。

根岸氏もソーシャルエンジニアリング対策で、同様のことを指摘していたのが非常に印象的でした。ソーシャルエンジニアリングという言葉も指すものが広く、説明を工夫する必要があります。辻氏も「LINE」などを中心として広がる、「グループチャット」を使った詐欺について、経営層自身が理解し、「むしろ偉い人の口から『俺はこういうメッセージは送らない』と言ってほしい」と述べていました。

思い出したのは、以前紹介したNTTグループの事例(「『相手は社長』 お題目で終わらない実践的なセキュリティ研修は可能か?」半径300メートルのIT)です。NTTはグループ会社の社長全員を対象とした、社長向けセキュリティ研修を実施しています。もしかしたら、こういった方法こそが、安全の道を切り開くヒントなのかもしれません。

ランサムウェア対策の重要性は、おそらく日本の社長全員が理解しているはず。「Qilin」という名前もセキュリティのイベントで目立つようになりました。ならば、その見識を広げること、素早く知ることをもう少しだけ強化すれば、インフォスティーラーの脅威やソーシャルエンジニアリング活用の攻撃も、肩書きに関係なく理解が広がると思っています。ぜひ、現場ともコミュニケーションを取ってみてください。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

学生時代と同じ感覚でPCやSNSを利用していると、気付かないうちに会社を大きなリスクにさらしてしまうかもしれません。特に最近は、不慣れな利用者につけ込んだ、巧妙なサイバー攻撃が急増しています。自分自身と会社を守るために身に付けておくべきセキュリティ対策を紹介します。 「相手は社長」 お題目で終わらない実践的なセキュリティ研修は可能か?

「相手は社長」 お題目で終わらない実践的なセキュリティ研修は可能か?

「セキュリティを前進させるには経営層への働きかけが不可欠」とよく言われますが、いざ実践となるとそう簡単にはいきません。今回はこれに本気で取り組む貴重な事例を紹介します。セキュリティ担当者必見です。 「ClickFix」と「FileFix」で実際に使われた攻撃シナリオ7選

「ClickFix」と「FileFix」で実際に使われた攻撃シナリオ7選

コピー&ペーストするだけ――その何気ない操作が、企業の機密情報を丸ごと奪う“入口”になりつつあります。正規ユーザーを装う攻撃が主流となる中、今最も厄介な「人間」を狙う新手口について攻撃シナリオまで含めて詳細に解説します。 ゼロトラストでも防げない? “正規アカウント侵入”の恐怖を解説

ゼロトラストでも防げない? “正規アカウント侵入”の恐怖を解説

昨今のサイバー攻撃は、脆弱性ではなく「アカウント」を起点に静かに侵入する時代に移行しています。気付かないうちに奪われ、売買され、悪用される認証情報の実態と、見過ごされがちなリスクの核心に迫ります。