特権奪取が招く「事業停止」の連鎖――EDRさえ無効化する攻撃を食い止める“最後の砦”:侵入を前提とした攻撃に対する「特権アクセス管理」

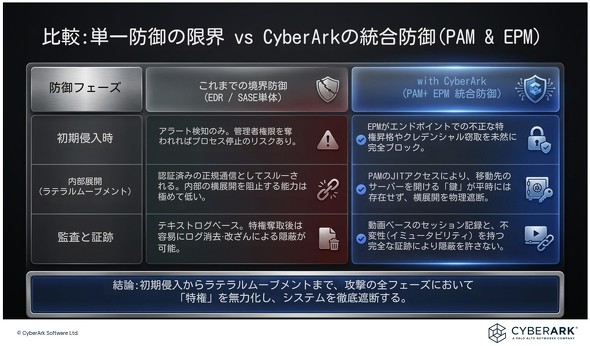

大規模攻撃が猛威を振るう中、従来型の「境界防御」の限界が指摘されている。特に「特権」を不正に取得した攻撃は被害が大きくなりかねない。保護のポイントとは何か。

大手EC・物流企業や飲料メーカーを狙った攻撃は「序章」に過ぎない――。セキュリティ専門家はそう警鐘を鳴らす。最近、国内企業を標的とした大規模なランサムウェア攻撃が相次ぎ、長期にわたる事業停止に追い込まれる例も生じている。

被害報告書が公表される機会も増えており、こうした被害からの学びとして従来型の「境界防御」からの脱却も進んでいる。一方で以前からいわれている多層防御の考え方は引き続き有効で、さまざまな防御機能を提供する複数のセキュリティツールを組み合わせることによって全体の防御力を高める重要性も繰り返し指摘されている。

とはいえ、多層に組み合わされたセキュリティツールは役割に違いがあり、導入効果も異なる。広く導入されているツールがある一方で、効果は高いもののまだあまり知られていないツールも存在する。

狙われやすい日本 防御のボトルネックは?

地政学的リスクの高まりを背景に、ランサムウェアなど金銭目的のサイバー攻撃はグローバルな課題として激化している。日本でも被害が増加した。AI技術が発展したことで洗練された日本語文を生成しやすくなり、フィッシングメールの成功率が上がったことも要因だ。

日本の製造業は大規模かつ複雑なサプライチェーンが構築されている。そのため、そのどこかに脆弱(ぜいじゃく)な箇所があると大きな被害につながるという特性も指摘されている。

攻撃の戦術を分析してノウハウ化したフレームワーク「MITRE ATT&CK」などで整理されている通り、サイバー攻撃は何段階にもわたるステップを全て成功させる必要がある。途中のどこかで阻止できれば大きな被害が発生するのを防げるはずだが、防御網が突破されてしまう例が後を絶たない。

セキュリティベンダーCyberArk Softwareの斎藤俊介氏は、「サイバー攻撃の常套手段としては、VPN(仮想プライベートネットワーク)装置などのネットワーク境界を突破して1台のPCに侵入した後、他システムの認証情報を奪取して侵入対象を拡大させる『ラテラルムーブメント』(水平移動)を仕掛けます」と述べる。

斎藤氏によると、その過程のどこかでシステム管理者権限といった特権が奪取されると、被害金額が跳ね上がる。「逆に言えば、特権を確実に保護できていれば、侵入を許したとしても、被害を局所的なものにとどめられます。そのため、被害額もそうそう莫大(ばくだい)にはならないはずです」

特権管理の難しさをどう解決するか

特権IDはシステムの運用管理に必要なものであり、リスクがあるからといってなくせるものではない点に難しさがある。最近発表された被害報告書で特権IDが奪取された例に触れており、「運用業務の妨げにならないように、例外として特権IDにはMFA(多要素認証)を適用していなかった」というケースがあったという。

一般ユーザーIDよりも大きな権限が与えられており、それ故より厳重な管理を要するはずの特権IDが一般ユーザーIDよりも脆弱な状態に置かれていたというのは皮肉でしかないが、まさにこれが特権保護の難しさを示す事例とも言える。ユーザーの運用管理の工夫だけで十分な保護を施すのは困難で、特権保護のためのツールが求められる理由がここにある。

特権の奪取が被害拡大に直結していることは多くの事例から明らかになっており、それを踏まえた対策も講じられている。しかし、それらの対策にも不十分な例があると斎藤氏は指摘する。「パスワードの定期的な変更やMFA、ユーザーアカウントの棚卸しはやるべきことですが、ログインするまでの防御でしかありません。ログインされたら『やられ放題』になってしまうという点で不十分な対策と言わざるを得ません」と同氏は語る。

侵入を前提とした対策として導入が進む「EDR」(Endpoint Detection and Response)や「XDR」(Extended Detection and Response)といった脅威検知/対処ツールに関しても、斎藤氏は「いわば『監視カメラ』なので、攻撃者が正当なユーザーになりすましてログインすると監視対象外になったり反応が遅れたりします」と説明する。さらに特権が奪取されると、EDR/XDR機能自体が止められてしまうこともある。

侵入されても「盗まれるもの」がない

特権アクセス管理ツールを手掛けるベンダーは複数あるが、斎藤氏はCyberArk Softwareが「PAM」(Privileged Access Management)分野でいち早く、そのセキュリティ機能に注力している点が強みだと強調する。同社の製品群では、特権IDが常時利用可能である点に着目し、以下の機能を提供している。

- 削除できず常時存在する特権に対して、申請・承認、認証情報の保護、操作記録を組み合わせて利用を統制する常時特権を管理する従来のPAM

- 必要なときに必要な時間だけIDを付与し、恒常的なアクセスリスクを避ける JIT(Just-in-Time Access)

- 平常時は特権を持たせず、利用時にのみ必要最小限の特権を付与したアカウントを発行・有効化する ZSP(Zero Standing Privileges)

見落としがちではあるがサイバー攻撃の起点となる従業員のPC上の特権管理に対しても着目し、以下の機能を提供している。このエンドポイント特権管理は既存のEDR/XDRをより効果的に使用するためにも非常に重要だという。

- ローカル管理者権限をユーザーに常時付与せず、必要なアプリケーションや操作に対してのみ一時的に権限昇格を許可するEPM(Endpoint Privilege Management)

- 端末上で実行可能なアプリケーションを制御し、不正なプログラムや想定外ツールの実行を抑止するアプリケーション制御

近年は、AIエージェントをはじめ、非人間アカウントがさまざまな業務処理を実行する時代になっている。そのことから、AI時代に向けた特権保護、管理機能の強化にも取り組んでいると斎藤氏は述べる。同氏は、「当社のPAMを活用することで、ユーザーが特権を利用する際にも特権IDのパスワードを入力する機会がほぼなくなります。そのため、PCに侵入されても盗まれるものがなく、ラテラルムーブメントを実行されても被害拡大にはつながりません」と話す。

近年ではシステムへの侵入を前提とした「ゼロトラスト」アーキテクチャに基づくセキュリティ対策が注目されている。システム内で自由に振る舞うようなアクセス権限を侵入者に与えないことを主眼とするPAMの導入は、ゼロトラストを効果的に実装する上でも不可欠の要素になると言える。

<斎藤俊介氏のプロフィール>

2016年12月にCyberArk Software日本法人立ち上げの初期メンバー(最初のSE)として参画し、2022年より現職。 前職の米国大手メーカーでは12年間にわたり、IAM、IGA、MFA、PAMなどのIDセキュリティビジネスを担当。特にPAMに関しては、前職含め日本での立ち上げに中心メンバーとして参画し、日本市場におけるPAMビジネスの浸透・拡大に尽力。

Amazonギフトカードが当たる!アンケート実施中

本記事に関連して「特権アクセス管理(PAM)」についてのアンケートを実施しています。回答された方の中から抽選で10名様に、Amazonギフトカード(Eメールタイプ)3000円分をプレゼントいたします。当選者には、アイティメディアIDにご登録のメールアドレス宛にギフトをお送りします。当選者発表はギフトの送付をもってご連絡とさせていただきます。ぜひ下記アンケートフォームよりご回答ください。

ログイン または 会員登録(無料)いただくとアンケートフォームが表示されます。オレンジ色の「アンケートに回答する」ボタンからアンケート回答をお願いいたします。

Copyright © ITmedia, Inc. All Rights Reserved.

提供:CyberArk Software株式会社

アイティメディア営業企画/制作:ITmedia エンタープライズ編集部/掲載内容有効期限:2026年5月19日