“二重で脅す”ランサムウェア、さらに手口が巧妙化した新種も システムの正しい守り方を専門家に聞く(2/2 ページ)

企業の内部データを暗号化し、身代金を要求する「ランサムウェア」に企業はどう対策するべきなのか。最新の事例なども踏まえ、専門家に聞く。

2016年以降、個人から組織に標的をシフト “大物狙い”が増加

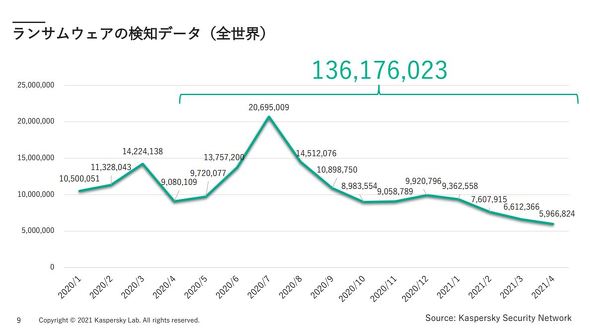

現在、ランサムウェアは全世界で累計1億3600万回以上(2020年4月から2021年4月)の検知が確認されている。石丸さんに近年の傾向を聞くと、全世界でのランサムウェアの検出件数自体は全体的に減少傾向にあるという。2016年以降、攻撃の標的が個人から組織にシフトしたためだ。

2020年以降はその傾向が強まり、「big-game hunting」(大物狙い)の犯罪者グループが増加している。攻撃者グループが金銭を多く得られる組織に標的を絞ったとみられており、それに伴い、1回当たりの身代金が高額に。身代金に5000万ドル(日本円で約50億円)を要求されたケースも報告されているという。

また、二重脅迫型のランサムウェアが増加したのも20年だ。国内ではカプコンが「Ragnar Locker」(ラグナロッカー)による攻撃を受け、情報が流出した。攻撃者グループは企業から盗み出したデータを、一般的に「WALL OF SHAME」と呼ばれる各自のリークサイトでさらす。2020年には987以上の組織がその被害を受けた。

二重脅迫型のランサムウェアには事後対応が重要

こうしたランサムウェアの脅威に企業はどう対応するべきか。石丸さんは、Cringと同様に「脆弱性を抱えたままのセキュリティ製品を使わないことが非常に重要」「修正プログラムがある場合はアップデートし、常に最新の状態に保つようにしてほしい」と話している。場合によっては、警察への通報やJPCERT/CCへの連絡も有効だ。

これらに加え、二重脅迫型のランサムウェアに対しては、攻撃を受けた後の対応も重要な役割を担う。広報もその一つだ。大企業では不正アクセスの事実をプレスリリースなどで公表することが多いが「不確実な情報をこまめに出すよりも、調査をして正確な情報が判明したタイミングで、まとめて出すことが重要だ」と石丸さん。

攻撃者から要求された身代金についても「基本的に支払ってはいけない」と主張する。暗号化が確実に解かれる保障がない上、攻撃者を金銭的に支援することになるからだ。

石丸さんは「今後も新たなマルウェア、金銭搾取の仕組みが生まれる可能性がある。ランサムウェアを引き続き注視することが必要」としている。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

東芝テックで情報流出 欧州の現地法人がランサムウェアの被害に

東芝テックで情報流出 欧州の現地法人がランサムウェアの被害に

POSレジスターなどを手掛ける東芝テック(東京都品川区)は、欧州の現地法人のサーバが5月4日に受けたランサムウェアの被害について、情報の流出を確認したと発表した。10日時点で欧州以外の地域での情報流出や、顧客情報の流出は確認されていない。 ランサムウェア攻撃を受けたJBS、約12億円の身代金をビットコインで支払い

ランサムウェア攻撃を受けたJBS、約12億円の身代金をビットコインで支払い

食肉加工メーカーJBS USAは、ランサムウェア攻撃の身代金1100万ドル相当を支払ったと発表した。支払いはビットコインで行われたと報じられている。調査は続いているが、情報流出はなかったとしている。 富士フイルム、「ランサムウェア攻撃を受けた可能性」で一部システムを停止

富士フイルム、「ランサムウェア攻撃を受けた可能性」で一部システムを停止

富士フイルムはグローバルサイトで、6月1日深夜にランサムウェア攻撃の可能性に気付いたと発表。一部地域で影響を受けるシステムを停止した。日本のサービスは影響を受けていない模様。 カプコン、不正アクセス被害の調査結果を公表 旧型VPN装置にサイバー攻撃

カプコン、不正アクセス被害の調査結果を公表 旧型VPN装置にサイバー攻撃

2020年11月にカプコンが不正アクセスを受け、個人情報が流出した問題で、同社は北米の現地法人に設置していた旧型VPN装置へのサイバー攻撃が原因とする調査結果を公表した。流出を確認した個人情報は計1万5649人。 CT撮影を邪魔された 福島医大病院、過去のランサムウェア被害を公表 情報流出は確認されず

CT撮影を邪魔された 福島医大病院、過去のランサムウェア被害を公表 情報流出は確認されず

福島県立医科大学附属病院が2017年に業務用PCや医療機器がランサムウェアに感染し、患者の写真を再撮影する事態になっていたことなどを公表した。身代金の要求やデータの流出は確認していないという。