「やばすぎる」 Javaライブラリ「Log4j」にゼロデイ脆弱性、任意のリモートコードを実行可能 iCloudやSteam、Minecraftなど広範囲のJava製品に影響か

Javaで使われるログ出力ライブラリ「Apache Log4j」に特定の文字列を送ることで、任意のリモートコードを実行できるようになる(Remote Code Execution, RCE)、ゼロデイ脆弱性があることが分かった。Java開発製品の広範囲に影響するとみられる。

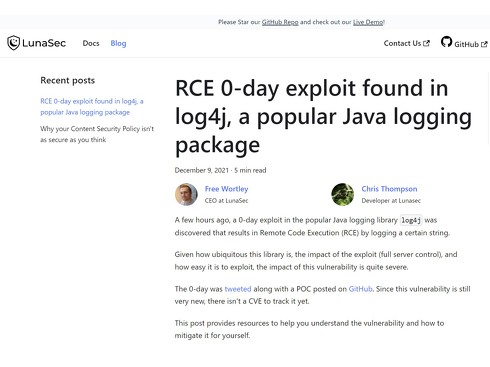

Javaで使われるログ出力ライブラリ「Apache Log4j」に悪意のある文字列を記録させることで、任意のリモートコードを実行できるようになる(Remote Code Execution, RCE)、ゼロデイ脆弱性があることが12月10日に分かった。広範囲に影響が及ぶ可能性があることから、ITエンジニアを中心に議論の的になっている。

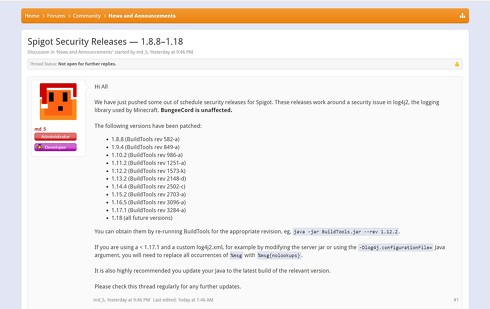

例えばMinecraftでは、チャットに悪意のある文字列を書き込んだりすることでログに記録させるだけで任意のリモートコードを実行できてしまうことが報告されている。すでに、Minecraftの一部サーバでは閉鎖やパッチの適用などの対応を進めている。

Webセキュリティ製品などを手掛ける米LunaSecの報告によると、Minecraftの他、ゲームプラットフォームのSteamやAppleの「iCloud」もこの脆弱性を持つことが分かっており、影響は広範囲に及ぶと考えられるという。

この脆弱性の影響があるのは、Log4jのバージョン2.0から2.14.1までと当初みられていたが、Log4jのGitHub上の議論では、1.x系も同様の脆弱性を抱えていることが報告されている。対策には、修正済みのバージョンである2.15.0-rc2へのアップデートが推奨されている。

セキュリティニュースサイト「Cyber Kendra」によれば、この脆弱性に対して付与されるCVE番号は「CVE-2021-44228」という。

脆弱性の報告を受け、Twitter上ではITエンジニアたちが続々反応。「やばすぎる」「思っていたよりずっとひどいバグだった」「なぜこんな(外部からプログラムを取得する)機能が実装されていたのか」などの声が上がっている。

スマートニュースのエンジニアである紀平拓男さんは「Javaでサーバサイドを作っていれば直接でなくても依存で使っていることがほとんどで、関係ないと思っていてもだいたい関係している。対策するのが相当大変なので放置する会社が多そう」として「暗黒期突入の可能性もある」と指摘している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

日本の製粉大手に「前例ない」大規模攻撃 大量データ暗号化 起動不能、バックアップもダメで「復旧困難」

日本の製粉大手に「前例ない」大規模攻撃 大量データ暗号化 起動不能、バックアップもダメで「復旧困難」

「システムの起動そのものが不可能で、データの復旧の手段はない」――製粉大手のニップンに、前例のない規模のサイバー攻撃。一度の攻撃で大量のデータが同時多発的に暗号化され、決算作業もできなくなった。 重大なリスクをもたらすremote attackは、他人のコンピュータを遠隔操作する

重大なリスクをもたらすremote attackは、他人のコンピュータを遠隔操作する

IT関連ニュースに登場する英語を深掘りしていく連載、今回はリモート攻撃。 クラウドの設定ミスを防ぐコツは? 100を超えるSaaSを比較した“SaaSおじさん”に聞く

クラウドの設定ミスを防ぐコツは? 100を超えるSaaSを比較した“SaaSおじさん”に聞く

クラウドサービスを導入する企業が増える一方で、設定ミスなどが原因のセキュリティ事故を心配する声も多い。では、どのような対策があるのか。クラウドの導入支援を手掛けるネクストモードの“SaaSおじさん”に説明してもらった。 中小企業の約6割「サイバートラブル公表せず」 IPAの調査で明らかに

中小企業の約6割「サイバートラブル公表せず」 IPAの調査で明らかに

情報処理推進機構(IPA)は、中小企業の約6割が、勤務先でウイルスやランサムウェアに感染してもトラブルを社外に公表していないとする調査結果を発表した。 IPアドレスの例示で「xxx.〜」は使ってはいけない? 「めんどくさい説教かと思ったら違った」などの反応続々

IPアドレスの例示で「xxx.〜」は使ってはいけない? 「めんどくさい説教かと思ったら違った」などの反応続々

「IPアドレスの例示で『xxx.xxx.xxx.xxx』を使うな」――そう訴えるTwitterの投稿が話題になっている。「めんどくさい説教かと思ったら違った」「急いで例示を直した」といった反応が相次いでいる。