ニュース

“Log4j用ワクチン”登場 脆弱性を利用して修正プログラムを実行

Javaライブラリ「Apache Log4j」で見つかった、任意のコードを実行できる脆弱性を巡り、米Cybereasonが脆弱性を修正するプログラムを公開した。“ワクチン”のように脆弱性を活用して問題を修正できる。

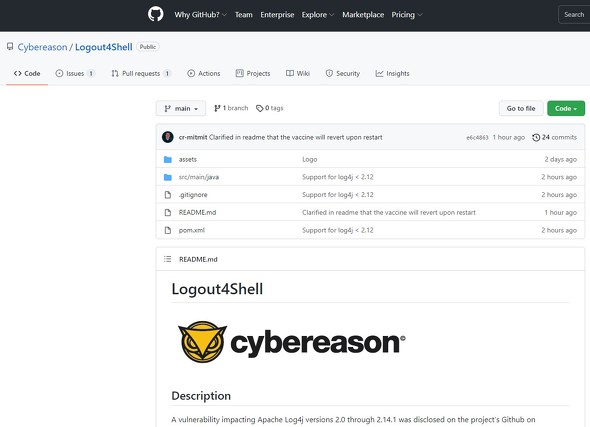

簡単な方法で任意のプログラムを実行できてしまうとして12月10日ごろからIT系企業で騒動になっている、Apacheソフトウェア財団のJava向けログ出力ライブラリ「Apache Log4j」(Log4j)の脆弱性。そんな中、“ワクチン”のようにこの脆弱性を修正するプログラムを、米情報セキュリティ企業Cybereasonが12月11日(日本時間)にGitHubで公開した。

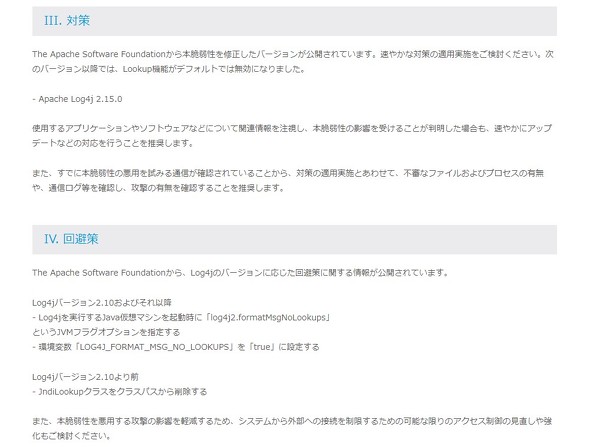

Log4jには「JNDI Lookup」という機能があり、これを悪用すると外部のサーバに置いた任意のプログラムを標的に読み込ませ、実行させられる。対策としては、JNDI Lookup機能を停止する必要がある。Cybereasonが公開した修正プログラム「Logout4Shell」は、この脆弱性を使って「JNDI Lookup機能を停止させた状態でLog4jを再構築するプログラム」を実行させることで問題を修正するというもの。

同社は「この欠陥は致命的なものになる可能性がある」としてLogout4Shellを公開。「有志で提供する物で、バグやエラーなどの欠陥が含まれる可能性がある。利用時にはデータの保護をするように」と注意書きをしている。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

「やばすぎる」 Javaライブラリ「Log4j」にゼロデイ脆弱性、任意のリモートコードを実行可能 iCloudやSteam、Minecraftなど広範囲のJava製品に影響か

「やばすぎる」 Javaライブラリ「Log4j」にゼロデイ脆弱性、任意のリモートコードを実行可能 iCloudやSteam、Minecraftなど広範囲のJava製品に影響か

Javaで使われるログ出力ライブラリ「Apache Log4j」に特定の文字列を送ることで、任意のリモートコードを実行できるようになる(Remote Code Execution, RCE)、ゼロデイ脆弱性があることが分かった。Java開発製品の広範囲に影響するとみられる。 日本の製粉大手に「前例ない」大規模攻撃 大量データ暗号化 起動不能、バックアップもダメで「復旧困難」

日本の製粉大手に「前例ない」大規模攻撃 大量データ暗号化 起動不能、バックアップもダメで「復旧困難」

「システムの起動そのものが不可能で、データの復旧の手段はない」――製粉大手のニップンに、前例のない規模のサイバー攻撃。一度の攻撃で大量のデータが同時多発的に暗号化され、決算作業もできなくなった。 重大なリスクをもたらすremote attackは、他人のコンピュータを遠隔操作する

重大なリスクをもたらすremote attackは、他人のコンピュータを遠隔操作する

IT関連ニュースに登場する英語を深掘りしていく連載、今回はリモート攻撃。 IPアドレスの例示で「xxx.〜」は使ってはいけない? 「めんどくさい説教かと思ったら違った」などの反応続々

IPアドレスの例示で「xxx.〜」は使ってはいけない? 「めんどくさい説教かと思ったら違った」などの反応続々

「IPアドレスの例示で『xxx.xxx.xxx.xxx』を使うな」――そう訴えるTwitterの投稿が話題になっている。「めんどくさい説教かと思ったら違った」「急いで例示を直した」といった反応が相次いでいる。