自社のDB破壊しCEOに身代金要求、freeeが本当にやったクラウド障害訓練の舞台裏 「従業員はトラウマに」(1/3 ページ)

AWS上のDBからデータを盗み出し、自社のCEOに社内SNSを通して身代金を要求する障害訓練を行ったfreee。従業員にトラウマを与えたというこの訓練には、どんな目的があったのか。キーパーソンに実施の背景や効果を聞く。

自社のクラウド環境に侵入され、データベースから経営に欠かせないデータを持ち出される。バックアップも消され、データを取り戻したければ、身代金を支払うよう要求される──企業にとって絶対に直面したくない事態の一つだ。しかしこのシチュエーションをあえて再現し、訓練という形で自社のCEOに身代金まで要求した企業がある。クラウド会計サービスを提供するfreeeだ。

freeeは2021年10月、標的型攻撃とランサムウェアを組み合わせたシナリオを基に全社的な訓練を実施。AWS上のDBからデータを盗み出し、バックアップを消した上で、自社のCEOに社内SNSを通して身代金を要求したという。訓練を主導したのは、製品やサービスのセキュリティ向上を目指す社内組織「PSIRT」だ。

訓練を実施した背景には、情報システム部などのIT部門だけでなく、経営層まで巻き込みたい考えがあったという。同社のPSIRTが取り組んだ訓練の詳細や効果について、多田正さん(PSIRTマネージャー)に聞いた。

特集:ニューノーマル時代のクラウドセキュリティ

企業のあらゆるデータがさまざまな形態のクラウドに分散化する中、オンプレミスで構築していた時代の情報セキュリティ対策は通用しない。抜本的に考え方を変える必要がある。本特集では、クラウドファースト時代における企業の情報セキュリティ対策の最前線を追う。

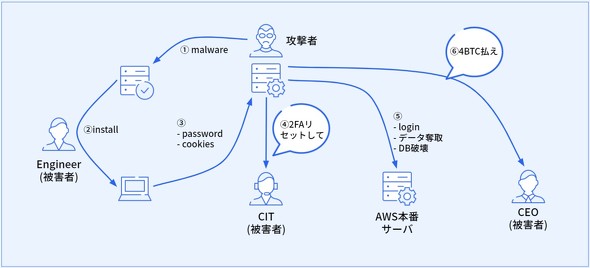

マルウェア、脅迫、なりすまし……freeeが採用したシナリオの全容

PSIRTが21年10月の訓練で採用したのは以下のシナリオだ。

- 開発者が使うツールに含まれるライブラリにマルウェアを仕込み、サプライチェーン攻撃を実施

- 盗んだ情報で開発者の一人になりすまし、スマホを使った二要素認証をリセット

- AWSの本番環境(を模した試験環境)に不正アクセスし、データベースを窃取。バックアップも消去

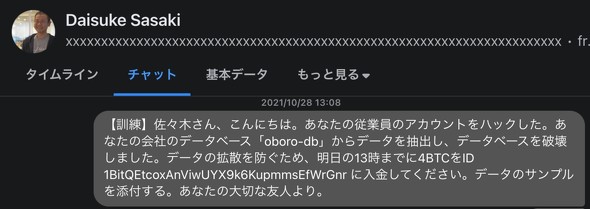

- 社内SNS経由で佐々木大輔CEOに脅迫状を送る

サイバー攻撃演習環境を構築する研究経験がある多田さんの知見や、同社の土佐鉄平CIO(最高情報責任者)が抱いていたランサムウェアへの危機感を踏まえて設計したという。詳細は同社の公式ブログにも説明がある。

経営層と開発チームですれ違い発生、社内は大混乱

訓練の当時、本番環境を模した試験環境では、データの破壊を伴う攻撃を受けたことで大規模な障害が発生した。本物の攻撃ではないとはいえ、freeeの開発チームや経営層は大きな混乱に陥ったという。特に混乱を大きくしたのは「経営層と開発チームのディスコミュニケーション」という問題だ。

脅迫状が届いたとき、経営陣の取った行動は「取りあえず関係のありそうな人を集めた極秘ミーティングを実施し、その中で閉じた議論を行う」だった。しかしミーティングを開いたことで、逆に現場から大規模障害についての情報が届かない時間帯が発生。経営層が「脅迫状」と「大規模障害」という2つの出来事を関連付けられず、混乱の要因になった。

「当たり前だが、CEOに脅迫状が届いたという情報を全社に開示するわけにはいかない。かといって、その情報をいつ、誰に提示すべきかといった話は、そもそも決まっていなかった。この問題が解決するまでの間は、開発チームが障害対応のためにサービスを止めるべきかどうか、それを外部にアナウンスするべきかの判断があいまいになってしまったり、実際に決断をする経営層に連絡が届かなかったりして、思うように話が進まなかった」

今回は、セキュリティインシデントに対応する社内組織「CSIRT」のメンバーが運良く極秘ミーティングに加わっていたことから、この人物を通して大規模障害の情報が経営層に伝わり、数時間程度での復旧につなげられたという。しかし、この方法があらゆるパターンで通用するとは限らない。

この先もっと危険なインシデントが発生したときは、解決策を検討する経営層が「もしかすると、同じ原因から派生した関連付けるべき事象が、社内の別のところで起きているのではないか」と、自分で気付けるようにならなければならない。この課題が洗い出せたことが、今回の訓練で得られた最大の成果という。

「開発チームや個別のプロダクトに閉じた日常の訓練や障害対応は、基本的にはパターンやルールに応じた対応をしていれば対応可能なものがほとんど。しかし、今回のような複数の組織にまたがった全社的かつ多層的な障害訓練では、レスポンスの中で想定外のことがたくさん起きる。これを発見できたことが大きな価値」(多田さん)

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

相次ぐ漏えい事件、本格的に狙われ出したSaaSベンダー 見過ごされてきた“死角”への対策は

相次ぐ漏えい事件、本格的に狙われ出したSaaSベンダー 見過ごされてきた“死角”への対策は

クラウド化の波やコロナ禍の影響により、Webベースの業務アプリケーションが普及したため、悪意を持った第三者にとっては攻撃しやすい状況にある。今回は、最近漏えい事件が相次いでいる「業務アプリ」に焦点を当て、Webセキュリティを解説する。 SaaS企業が恐れる「解約率」との正しい向き合い方 継続率99%を超えるSmartHRに聞く

SaaS企業が恐れる「解約率」との正しい向き合い方 継続率99%を超えるSmartHRに聞く

月次の解約率を継続して1%未満に抑えるSmartHR。サービス開始時点では2〜3%程度だったにもかかわらず、数値を抑えられた理由とは。CEOに戦略を聞く。 クラウドの設定ミスを防ぐコツは? 100を超えるSaaSを比較した“SaaSおじさん”に聞く

クラウドの設定ミスを防ぐコツは? 100を超えるSaaSを比較した“SaaSおじさん”に聞く

クラウドサービスを導入する企業が増える一方で、設定ミスなどが原因のセキュリティ事故を心配する声も多い。では、どのような対策があるのか。クラウドの導入支援を手掛けるネクストモードの“SaaSおじさん”に説明してもらった。 クラウドからの情報漏えい、責任は誰に? SaaSやPaaSの大前提「責任共有モデル」とは 総務省が解説

クラウドからの情報漏えい、責任は誰に? SaaSやPaaSの大前提「責任共有モデル」とは 総務省が解説

クラウドの管理ミスで情報漏えいした――こんなセキュリティ事故の責任は誰にあるのか。クラウドサービスの利用企業が把握すべき大前提「責任共有モデル」を総務省の担当者に聞いた。 80個のWebサイトをAWS移行 創業100年超、森永乳業が進める“4つのセキュリティ対策”

80個のWebサイトをAWS移行 創業100年超、森永乳業が進める“4つのセキュリティ対策”

約80のWebサイトをAWSに移行する森永乳業。その中で取り組んできたセキュリティの問題にはどのように取り組んでいるのか。