Microsoftのマクロ遮断に攻撃側が対抗、防御をかいくぐるマルウェア感染の手口とは:この頃、セキュリティ界隈で

Microsoftが「Emotet」などのマルウェア対策としてマクロを遮断する措置を講じているが、これを受けて攻撃側がISO(.iso)やRAR(.rar)などのコンテナファイルを使い始めている実態が浮かび上がった。

Officeアプリケーションのマクロをデフォルトでブロックする措置をMicrosoftが講じたことを受け、ユーザーをだまして不正な添付ファイルをクリックさせ、マルウェアに感染させようとする攻撃の手口に変化が生じている。

電子メールに不正なファイルを添付して送り付け、ユーザーがマクロを有効にするよう仕向ける手口は、「Emotet」などのマルウェアに感染させる目的で使われる常とう手段だった。その防御をかいくぐる目的で、攻撃側がISO(.iso)やRAR(.rar)といったコンテナファイルを使い始めている実態が、サイバーセキュリティ企業の米Proofpointの調査で浮かび上がった。

Microsoftは2021年10月、Excel4.0(XL4)マクロをデフォルトでブロックすると発表し、続いて2022年2月にはVBA(Visual Basic for Applications)マクロのブロックを発表。インターネット経由でダウンロードしたOfficeファイル(Excel、Word、Access、PowerPoint、Visio)のVBAマクロはデフォルトで無効とされ、ユーザーが簡単には有効にできないようになった。

7月上旬にはMicrosoftが一時的に元の状態に戻したことで、ユーザーの間に混乱も引き起こしたが、同月中には再びデフォルトでのブロックが復活している。

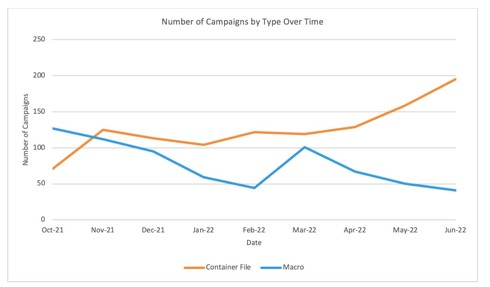

Proofpointはこの措置の効果を調べるため、2021年10月〜2022年6月の間に観測された不正なファイルをメールに添付する手口について調査した。その結果、VBAマクロとXL4マクロが利用された件数は、この間に約66%減少していたことが分かった。一方で、ISOやRARなどのコンテナファイルやWindowsショートカットのLNK(.lnk)ファイルが添付されるケースは、同じ期間に約175%増えていた。

なぜVBAマクロは攻撃に多用されるのか?

これまでVBAマクロが攻撃に多用されていたのは、ユーザーがマクロを有効にするよう仕向けることで、悪質なコンテンツを自動的に展開させることができるためだった。Excel用のXL4マクロも同様の手口で利用されていたという。例えば重要書類を装ったファイルがメールで届き、閲覧するためにはマクロを有効にする必要があるという通知が出れば、ユーザーはだまされてしまいやすい。

Proofpointによると、Microsoftが導入したVBAマクロのブロックは、インターネットからダウンロードされたファイルにMark of the Web(MOTW)属性が付加される仕組みに基づいている。つまり、MOTW属性が付加されたファイルがブロックの対象となる。

これに対して攻撃側は、ISOやRAR、ZIP(.zip)、IMG(.img)などのコンテナファイルに格納してマクロを仕込んだ文書を送り付ければ、ブロックの仕組みをかわせることに目を付けた。

この手口では、コンテナファイルにはインターネット経由でダウンロードしたファイルとしてMOTW属性が付加される。しかし内部に格納したマクロ付きスプレッドシートなどにはMOTW属性は付加されず、インターネットからダウンロードした文書とは認識されない。このためユーザーがコンテナファイルを解凍後、マクロを有効にしてしまい、悪質なコードが実行される恐れがある。

LNKやDLLなどを利用する手口も増加

さらに、コンテナファイルにLNKやDLLなどの実行可能ファイルを直接仕込んでマルウェアを実行させる手口も報告されている。

例えば「Bumblebee」というマルウェアの場合、請求書に見せかけた文書をパスワードで保護されたISOファイルとして乗っ取った電子メールアカウント経由で送り付け、LNKファイルやDLLファイルを開かせる手口でマルウェアに感染させていたという。

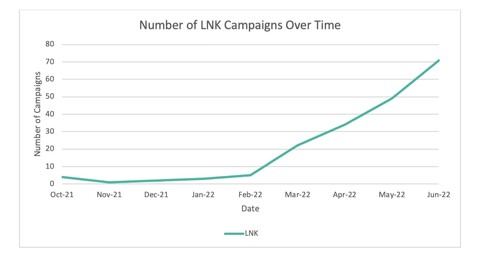

特にLNKファイルを利用した攻撃の件数は、2021年10月以来、1675%増え、特定の標的を狙って執拗(しつよう)な攻撃を展開するAPT集団などがLNKファイルを頻繁に使うようになったとProofpointは報告している。

また、マルウェアを仕込んだHTMLファイルを利用する手口も2021年10月〜2022年6月にかけて倍増した。全体から見ると数は少ないものの、添付のHTMLファイルやWebページに悪質なファイルをしのび込ませる「HTMLスマッグリング」の手口を採用する攻撃者も増えているという。

今後はマクロを利用した添付ファイルが減少する一方で、コンテナファイルを使って情報窃盗やランサムウェアなどのマルウェアに感染させようとする攻撃は続くだろうとProofpointは予想している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

「Emotetってどんなウイルスだっけ?」 知っている人から届く“開いてはいけないメール”の脅威

「Emotetってどんなウイルスだっけ?」 知っている人から届く“開いてはいけないメール”の脅威

非IT系企業も関係なく襲うコンピュータウイルス「Emotet」。メールを媒介に感染を広げるこのウイルスは、クレカ情報を盗んだり取引先からの信用を落としたりといった問題を持っている。 「ネット上の自分を消したい」──日本人の7割が回答 他人に知られたくない情報は? パナマのVPNプロバイダーが調査

「ネット上の自分を消したい」──日本人の7割が回答 他人に知られたくない情報は? パナマのVPNプロバイダーが調査

「できることならインターネット上の『自分』を削除したい」──日本のネットユーザーの70%がこのように考えるという調査結果を、VPNのプロバイダーであるパナマのNordVPNが発表した。 任天堂、自社販売したWi-Fiルーターなどの利用中止呼び掛け 10年以上経過しセキュリティに問題

任天堂、自社販売したWi-Fiルーターなどの利用中止呼び掛け 10年以上経過しセキュリティに問題

任天堂が、ネットワーク機器「ニンテンドーWi-Fi USBコネクタ」などの利用停止を呼び掛けた。発売から10年以上が経過しており、セキュリティ上の問題があるという。 尼崎事件に見る情報漏えい対策の“いろはのい” 増えている流出ルートは?

尼崎事件に見る情報漏えい対策の“いろはのい” 増えている流出ルートは?

尼崎市のUSBメモリ紛失事件で、情報漏えいに再度注目が集まっている今、改めて情報漏えいが起きるルートをおさらいしておこう。情報漏えいには、電子機器の紛失、うっかりミス、退職者によるもの、不正アクセスなどさまざまなルートがある。 重大なサイバー攻撃を受けた国ランキング ダントツは米国、日本は何位?

重大なサイバー攻撃を受けた国ランキング ダントツは米国、日本は何位?

VPNのプロバイダーであるパナマのNordVPNは、2006年から2021年の15年間で、政府機関などを狙った、重大なサイバー攻撃を受けた数が多い国のランキングを発表した。1位は米国で198回、2位の英国(58回)に3倍以上の差をつけた。