PCのセキュリティは「UEFI(BIOS)」にあり! ThinkPadの安全を支える標準機能「ThinkSheild」が“強い”理由(2/4 ページ)

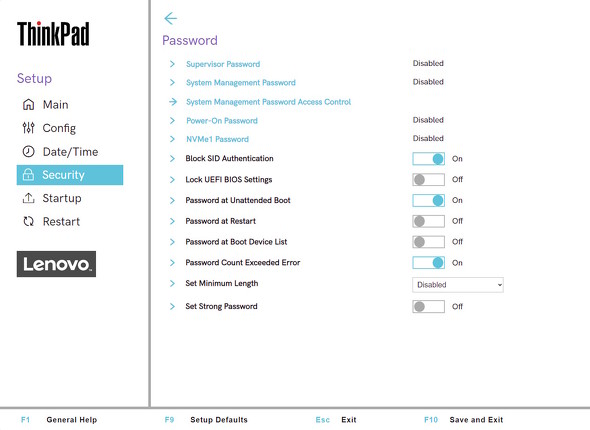

まず設定してほしいのは「スーパーバイザー・パスワード」

元嶋氏は、企業で従業員に配布するPCには「スーパーバイザー・パスワード(SVP)」は必ず設定してほしい語る。

その名の通り、SVPは管理者向けのパスワードだ。設定を有効化するとパスワードを入力しないとUEFIセットアップにアクセスできなくなる。

「え、それだけなの?」と思うかもしれないが、UEFIセットアップでは思った以上に多くのことを設定できる。ThinkPadの場合、UEFIセットアップからインタフェースやカメラの有効/無効の切り替えはもちろん、モデルによってはストレージのワイプ(データ消去)も行える。

例えば、UEFIセットアップから“ある機能”を無効したとしよう。UEFIセットアップの設定は強力で、無効にした機能はOSから“全く”認識されなくなる。データの流出が不安な場合は、UEFIセットアップからUSBポートを無効にすると、USBストレージを含む全てのUSBデバイスを認識できなくなる(※1)。

(※1)USB PD(Power Delivery)対応モデルの場合、USB PDによる給電だけは可能

ところが、SVPを設定していない場合、誰でもUEFIセットアップの設定内容を変更できてしまう。つまりハードウェア機能の有効/無効の切り替えも“自由自在”なので、有効化したUSBポート経由で、ストレージ上のデータをコピーする――こんなこともできてしまう。

セキュリティの観点からUEFIの設定を変更している場合は、それが“ザル”にならないようにするためにもSVPは設定しておきたい。

なお、SVPを忘れてしまった場合は修理対応となるので、一度設定したら“絶対に”忘れないようにしたい。

スーパーバイザー・パスワード(SVP)を設定すると、パスワードを入力しないとUEFIセットアップのうち、セキュリティ関連を中心とする多くの設定が変更できなくなる。特に入出力ポートやカメラを無効化する設定を施している場合は、それが“ザル”にならないようにする観点から有効化を強くお勧めする

スーパーバイザー・パスワード(SVP)を設定すると、パスワードを入力しないとUEFIセットアップのうち、セキュリティ関連を中心とする多くの設定が変更できなくなる。特に入出力ポートやカメラを無効化する設定を施している場合は、それが“ザル”にならないようにする観点から有効化を強くお勧めする 有効/無効を切り替えられる入出力ポートやカメラはモデルによって異なる。ただし、Thunderbolt 3/4対応モデルはThunderbolt 3/4ポートが他のUSBポートと“別枠”なので注意が必要だ

有効/無効を切り替えられる入出力ポートやカメラはモデルによって異なる。ただし、Thunderbolt 3/4対応モデルはThunderbolt 3/4ポートが他のUSBポートと“別枠”なので注意が必要だ UEFIセットアップによる入出力ポートやカメラの無効化は強力で、OSからは存在自体を認識できなくなる。写真は内蔵カメラを無効化した際の様子。セキュリティポリシーの観点で内蔵カメラを使わせたくない場合も安心といえる

UEFIセットアップによる入出力ポートやカメラの無効化は強力で、OSからは存在自体を認識できなくなる。写真は内蔵カメラを無効化した際の様子。セキュリティポリシーの観点で内蔵カメラを使わせたくない場合も安心といえるよりセキュアにしたいなら「他のパスワード」も設定しよう

ThinkPadのUEFIセットアップでは、SVP以外にも以下のパスワードを設定できる。PCをよりセキュアに使いたい場合は、必要に応じて設定しよう。

- パワーオン・パスワード

- PCの電源を入れた直後にパスワード入力を要求

- 正しいパスワードを入れるとPCの利用を開始できる

- 指紋認証との連動も可能(指紋センサー統合型電源ボタン搭載モデルのみ)

- 忘れた場合は修理拠点(またはオンサイト修理)でリセット可能

- ハードディスク・パスワード/NVMeパスワード

- 本体内蔵ストレージ(SSD/HDD)へのアクセスにパスワード入力を要求

- 正しいパスワードを入力するとアクセスが可能に

- 「利用者用」と「管理者用」のパスワードを分けて設定可能

- 両方を設定した場合、無効化する場合は管理者用パスワードが必要

- パスワードを忘れた場合はアクセス不可に(交換が必要)

- システム管理パスワード

- UEFIセットアップの設定項目の一部にアクセス可能

- 全ての設定にアクセスする場合にパスワード入力を要求

- 一部項目はパスワード保護の対象に入れるかどうかを設定可能

- 忘れた場合の対応

- SVPを設定してある場合:SVPでリセット可能

- SVPを設定していない場合:修理拠点(またはオンサイト修理)でリセット可能

上記の中でもユニークなのが「システム管理パスワード」だ。通常SVPが設定されていると、UEFIセットアップの多くの設定項目を変更できなくなる。しかし、「検証のためにUSBメモリからのOS起動が必要」といったように、ユーザーによっては業務の都合で一部の設定だけは変更できるようにした方が良いこともある。

そのような場合、システム管理パスワードを設定しておくと、パスワードの入力をせずにUEFIセットアップの一部にアクセスできるようになる。全項目にアクセスしたい場合は、パスワードを入力すればよい。

ストレージの抜き取りや内部改造を検知する「タンパー検知」

ある意味で原始的な「PCからストレージを抜き取り、別のPCから読み出す」というデータ窃盗は、今でもたまにある。データが「BitLocker」などで暗号化されていれば、データを盗み取られる可能性は低くなるものの、復号に必要な「回復キー」などが判明してしまったら、それも無意味となってしまう。

また、最近はPCのマザーボードに“物理的な”改ざんを行ってデータを盗み取ったり、盗み取るためのきっかけを得たりする事例も見受けられる。「ここまでやるのか」と思う人もいるかもしれないが、実例がある以上は対策が求められる。

最近のThinkPadでは、このような不正なハードウェアの抜き差しや改造を検知するために「タンパー検知(Tamper Detection)」という仕組みに対応している。これを有効化すると、本体の裏ぶたが開けられた場合、次回起動時に通知してくれる。これにより、“不正な改造”が行われた可能性を知ることができる。

SVPとタンパー検知の両方を有効化している場合、裏ぶたが開けられた後の起動にはSVPの入力が求められるようになっている。不正な改造が行われた(かもしれない)本体を管理者の承認なく起動できないようにすることで、そのPCを起点としてセキュリティ上の問題が発生することを抑止可能だ。

タンパー検知を含むOS起動前に発生した各種イベントは、UEFIセットアップの「BIOS Event log(BIOSイベントログ)」から確認できる。UEFIの更新の成否、自己回復ファームウェア(後述)の適用など、使っているThinkPadに何があったのか一覧で確認できるので便利……なのだが、この履歴情報も、悪意のある人にとって“有益な”情報になってしまう恐れがある。

元嶋氏の言う通り、特にビジネスで使う場合は少なくともSVPは有効化すべきだろう。

UEFIを適切に設定することで、セキュリティ強度を高められることは分かった。しかし、肝心のUEFIが“改ざん”されていたら元も子もない。だが、最近のThinkPadはUEFIを含むファームウェアの改ざんにも対策を施している。

Copyright © ITmedia, Inc. All Rights Reserved.

提供:レノボ・ジャパン合同会社

アイティメディア営業企画/制作:ITmedia PC USER 編集部/掲載内容有効期限:2024年3月15日