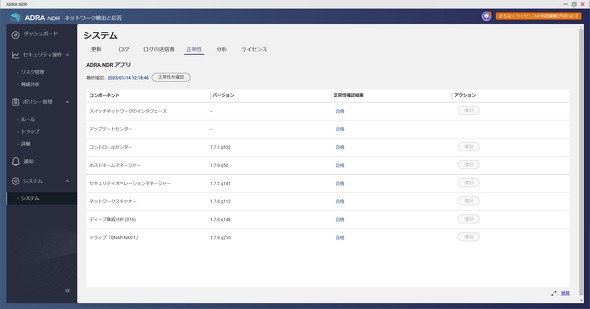

中小企業でも安価に効果的なランサムウェア対策ができる! 「QNAP ADRA」で固める次世代ネットワークセキュリティ(4/5 ページ)

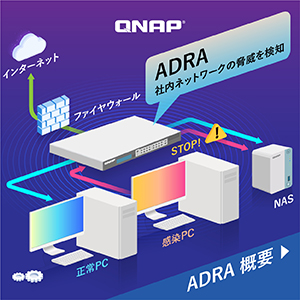

昨今のニュースで話題となる「ランサムウェア攻撃」。中小企業が標的になるケースも増加傾向にあるが、有効な対策を取るには多くのコストと人員を割く必要があるため「対策の取りようがない」と諦める……のはまだ早い。「QNAP ADRA」と、ADRA対応エッジスイッチを導入すれば、低コストかつ最小限の人員で効率的なランサムウェア対策を行える。

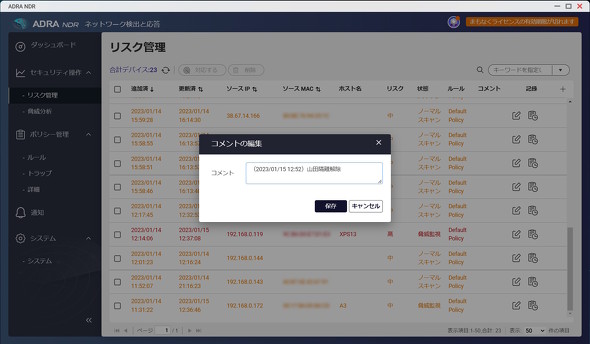

リスク管理

EDR/SDRによって脅威が検出された場合、そのリスクの度合いに応じて「通常の監視を続ける」「より厳しく監視する」「すぐに隔離(=ネットワークから遮断)する」といった対応策を講じる必要がある。

ADRAの場合、このような状態監視や対応措置は「リスク管理」の画面で行える。

リスク管理における状態は、以下の4段階が用意されている。なお、ここでいう「端末」はエッジハブのネットワークポートを経由して通信を行う機器を指し、インターネットの先にあるサーバなども含む。

- ノーマルスキャン:危険な兆候のない状態

- ADRAによる定期的なセキュリティースキャンが行われる

- 脅威監視:全てのデータ通信を厳密に常時監視している状態

- 移行後の15分間で怪しい挙動がなければ「ノーマルスキャン」に移行する

- 隔離:明確な脅威が発見されたため、ADRAによって“隔離”されている状態

- ネットワーク上にある他の端末と通信できない状態にされる

- 一時的リリース:「隔離」端末に対して一時的なアクセスを許可した状態

- 明確な脅威があるものの、隔離すると業務上の支障が生じる場合に利用する

状態の移行は、事前に設定したルールに基づいて自動的に行える他、管理者が主導で切り替えることも可能だ。作業時にコメントを残すこともできるので、状態移行の理由を記しておけば備忘録としても使え、複数の管理者がいる場合も「なぜそのような状態に設定されたのか」をすぐに把握できる。

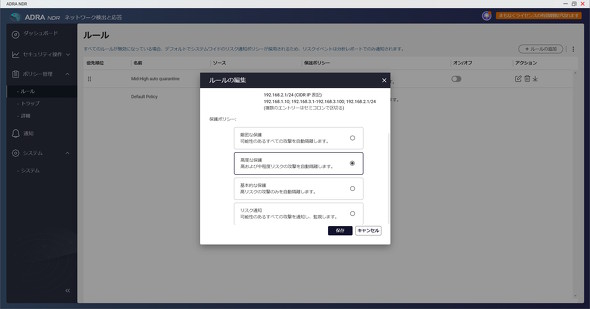

ルール

管理画面のポリシー管理にある「ルール」は、リスク管理における「隔離」対応を自動化する機能だ。

ルールの設定は、IPアドレスを個別または範囲で指定して行う。指定したIPアドレスにおいて脅威が検出された場合に、以下の4種類から適用する設定を選択可能だ。

- リスク通知:何らかのリスクが検知された場合、通知のみを行う

- 基本的な保護:高程度のリスクを検出したら、自動的に「隔離」を適用

- 高度な保護:中程度以上のリスクを検出したら、自動的に「隔離」を適用

- 厳密な保護:何らかのリスクを検出したら、自動的に「隔離」を適用

デフォルトでは、全てのソースに対して「リスク通知」が設定されている。

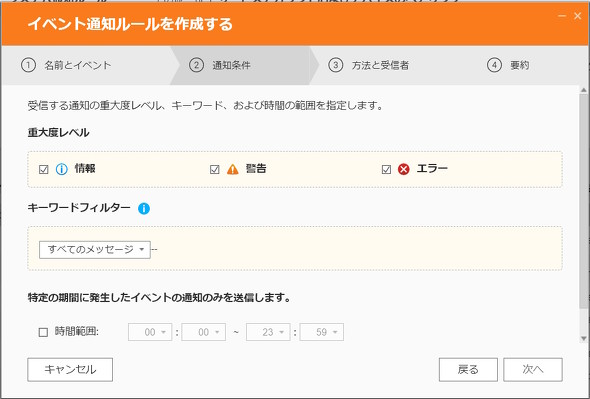

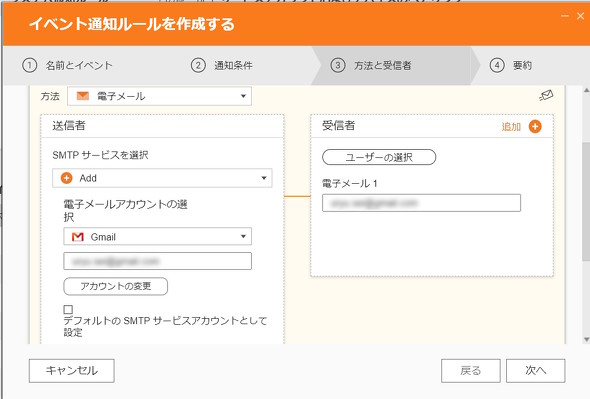

通知はQNE Networkの「通知センター」経由で

ADRAが検知した脅威や隔離を行った場合の通知は、管理画面の「通知」から行える。ただし、実際の設定はQNE Networkの「通知センター」に遷移し、そこから行うことになる。

行える通知設定は以下の通りだ。

【イベントの種類】

レベルごとの脅威の他、「コントロールマネージャ」「モジュール一般」「セキュリティ操作」から通知するイベントを選択できる。通知ルールを複数作成しておけば、「部長には隔離が行われた時のみ通知して、他のシステム担当者には全イベントを通知」といった設定も容易に行える。

【通知条件】

通知の対象となる重大度(情報/警告/エラー)、キーワードフィルター(特定の文字列を含む/含まない)、時間帯を指定できる。

うまく設定すれば、「頻繁に発生しうる通知はキーワードフィルターで落とす」「夜間は緊急時を除いて通知しない」といった設定も可能だ。

【方法と受信者】

通知は電子メールの他、携帯電話のSMS(ショートメッセージ)、インスタントメッセンジャーなどで行える。1つのイベントに対して複数の受信者(連絡先)や通知方法を組み合わせることも可能だ。

通知は電子メール、インスタントメッセージング、プッシュサービスで行う。一つのイベントに対して複数の連絡先/通知方法を使うこともできるので、体制に応じた柔軟な設定が可能だ。

中小企業にとって、ネットワークセキュリティに対して多くのコストや人員を割くことは難しい。ルールや通知をあらかじめ設定しておけば、何かあったらADRAが自動的に対応して連絡してくれる体制を構築できる。最小限の人員でも運用できることは大きなメリットといえる。

提供:QNAP株式会社

アイティメディア営業企画/制作:ITmedia PC USER 編集部/掲載内容有効期限:2023年3月14日

Copyright © ITmedia, Inc. All Rights Reserved.