「Google Play」にマルウェア感染アプリ、古い脆弱性やパーミッションを悪用

Tizi感染アプリは、古いバージョンのAndroidやチップセットなどの脆弱性を突いて、管理者権限を獲得していた。

人気SNSアプリから、情報を盗み出すバックドア型マルウェアが、数年前からGoogleの公式アプリストア「Google Play」で配信されていたことが分かり、GoogleがAndroidデバイスから削除する措置を講じたことを明らかにした。

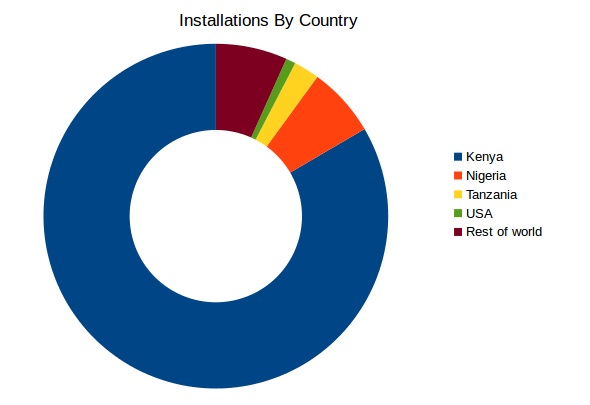

Googleの11月27日のブログによると、このマルウェア「Tizi」は、アフリカのケニアを中心とする複数の国で、標的型攻撃に使われていた。古い脆弱性を突いて管理者権限を取得するアプリが2017年9月に発見され、詳しく調べた結果、複数のアプリにTiziが仕込まれていたことが判明。古いものでは2015年10月から存在していたという。

Tiziの作者はWebサイトやソーシャルメディアを通じて、Google PlayやサードパーティーのWebサイトから、ユーザーに感染アプリをインストールさせていたことも分かった。

管理者権限の獲得には、古いバージョンのAndroidやチップセットなどの脆弱性が利用されていた。脆弱性は全て、2016年4月までにリリースされたセキュリティパッチで修正済み。ただし、悪用された脆弱性が全て修正されている場合でも、高いレベルのパーミッションを通じて、SMSメッセージや通話を不正に操作されるなどの恐れはあるとしている。

Tiziの作者はWebサイトやソーシャルメディアを通じて、Google PlayやサードパーティーのWebサイトから、ユーザーに感染アプリをインストールさせていた(出典:Google Security Blog)

Tiziの作者はWebサイトやソーシャルメディアを通じて、Google PlayやサードパーティーのWebサイトから、ユーザーに感染アプリをインストールさせていた(出典:Google Security Blog)Tiziは約1300台のデバイスで感染が確認されたといい、Googleではアプリの安全性をチェックする「Google Playプロテクト」を使って、影響を受けたデバイスでTizi感染アプリを無効化し、ユーザーに通知した。開発者のPlayアカウントは停止された。

Googleでは、Tiziのような有害アプリがデバイスに感染するリスクを低減するため、Androidユーザーに対して以下のような対策を促している。

- パーミッションの確認

- 画面ロックの設定

- デバイスの更新

- Google Playプロテクトの利用

- デバイスのロケーション確認

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

Google Play、人気Androidアプリの脆弱性発見に報奨金1000ドル

Google Play、人気Androidアプリの脆弱性発見に報奨金1000ドル

現時点での対象は、Dropbox、LINE、Snapchatなどの一部アプリに限定。研究者がアプリ開発者に報告して問題が解決されると、Google Playから報奨金が贈呈される。 Google Playにまたマルウェア感染アプリ、高度な技術でチェックかわす

Google Playにまたマルウェア感染アプリ、高度な技術でチェックかわす

Check Pointによると、今回のマルウェアは少なくとも50本のアプリに仕込まれていて、Google Playから削除されるまでの間に100万回〜420万回もダウンロードされていた。 Android端末を踏み台にしたDDoS攻撃発生 Google Playに300本の不正アプリ

Android端末を踏み台にしたDDoS攻撃発生 Google Playに300本の不正アプリ

マルウェアを仕込んだアプリがGoogle Playで配信され、世界100カ国以上のAndroid端末が関わる大規模DDoS攻撃が発生した。 スパイウェアを仕込むSDK、Google公式ストアで配信のアプリ500本が利用

スパイウェアを仕込むSDK、Google公式ストアで配信のアプリ500本が利用

「Igexin」と呼ばれる広告用のSDKは、一見無害なアプリに不正なプラグインをダウンロードさせる手口で、ユーザーを監視するスパイウェア機能を仕込んでいた。