総合力でサイバー攻撃に立ち向かえ! HPEが示すセキュリティビジョンとは?

急増するサイバー攻撃などによって企業のセキュリティリスクはますます高まっている。いまやサイバー脅威のブラックマーケットの規模は12兆円に上るほどだ。しかし、この脅威を食い止める「意外」なアプローチがあった。日本ヒューレット・パッカードのセキュリティ専門家が語った。

セキュリティがITリスクの中でも巨大に

サイバーセキュリティでは「いたちごっこ」という言葉がよく使われるように、企業のITセキュリティ対策は、サイバー脅威の攻撃者側との攻防の歴史である。攻撃の手口が複雑化、高度化するに伴って、それを防ぐために企業もセキュリティ製品を導入するなど、繰り返し新たな対策を講じていかねばならない。

従来からの標的型攻撃やDoS攻撃、ウイルス攻撃などに加え、近年では、ファイルなどを勝手に暗号化して使用不能にした後、元に戻すために身代金を要求する「ランサムウェア」が急増するなど、企業IT全体のリスクの中でも、セキュリティ分野が際立って大きくなっている。

しかし、コストや技術、人的リソースなどの面から、こうした現状に的確に対処できる企業は決して多いとは言えず、結果としてセキュリティにまつわる企業事故は後を絶たない。

そうした中、単に企業のセキュリティ対策を支援するソリューションを提供するだけでなく、そもそもセキュリティリスクが生じてしまう社会の構造的な問題そのものに切り込んでいこうとするのが日本ヒューレット・パッカード(HPE)である。

HPEと言えば、ハードウェア製品をはじめとするIT総合ベンダー企業だが、セキュリティについてはこれまでの実績が買われ、「フォーチュン・グローバル500」のトップ10の企業のうち8社が、セキュリティのパートナーにHPEを選んでいるほどなのだ。

リスクの「認識」「予測」を含めた危機管理を

HPEでは現在、「ハイブリッドインフラへの変革」「ワークプレイスの生産性向上」「データ指向経営の推進」「デジタル・エンタープライズの保護」という4つの分野に対して戦略的に取り組んでいくことを表明している。このうち、同社が特に重視しているのが、多様な技術を安全に活用するためのデジタル・エンタープライズの保護、つまり、セキュリティ対策の高度化だ。

日本ヒューレット・パッカードでITアシュアランス&セキュリティ ジャパンカントリーリード兼セキュリティエバンジェリストを務める増田博史氏は、「セキュリティはリスクマネジメントの観点から、他の技術と密接に関連します。また、システムが支えるビジネス領域の拡大に伴い、セキュリティリスクも確実に増しています。そこでHPEは、“PROTECT”というメッセージでそのことを訴えるとともに、より高いレベルでの対策支援にも乗り出しているのです」と力を込める。

HPEのセキュリティ面での支援は、非常に広範にわたるため、ここでは、代表的な取り組みについて、順を追って見ていこう。

まず、セキュリティの重要性は従来から指摘され、多様な製品による対策が企業で継続的に行われてきた。ただし、現状改善に向け、どこに、どう手を加えるべきか、果たしてどこまでやればいいのかなど、悩む企業は少なくない。

そうした企業にHPEが必要性を説くのが、「準備」や「対応」だけでなく、その前段階であるリスクの「認識」と「予測」も織り込んだ危機管理サイクルの確立だ。

「認識と予測は、危機管理の基本であり、そこが不徹底であれば、有事の際に迅速に対応することは困難です。また、外的内的な認識が甘ければリスクへの過剰な反応など、無用な混乱を招きます。そのため、まずは正確な認識と予測で俯瞰(ふかん)的にリスクを捉えることが先決となります」と増田氏は強調する。

また、セキュリティ製品などでの本格的なリスク改善への着手の際には、幅広い対策範囲に頭を悩ませるところだが、HPEのアプローチが重視するのは、ビジネスに重要な影響を及ぼす主要資産となる「ユーザー、アプリケーション、データ」の重点的な保護強化である。例えば、データであれば、暗号化(ならびに無害化や匿名化)で第三者の理解を困難にし、社外漏えい時の影響を極小化する。アプリケーションでは、発見されるぜい弱性の事前対策を徹底する。さらに、ユーザーでは、正規ユーザーによる不正な行動も視野に入れ、誰が、いつ、何をしたかといった、いわゆるコンテキストベースの多段階認証と監視で、疑わしい行動を洗い出す。

こうした手法を提案する背景には、ビジネスにおけるIT活用の進展によりシステムが複雑さを増す中、従来のようにサーバ、ネットワーク、クライアントだけのセキュリティを管理していても意味をなさないということがある。

また、企業がセキュリティ事故に遭遇する可能性は急速に高まっており、万一の際のバックアップ体制や復旧時間などをシステム要件に盛り込むなど、「回復」の策を事前に講じておくことも必要になるという。実際、米国では、サイバーセキュリティではなく、機能回復するまでを表す「サイバーレジリエンス」(Resilience=回復)という考え方が主流になっているという。

サイバー攻撃を削減する意外なアプローチ

もっとも、セキュリティ対策の基本は、備えに万全を期すことに変わりはない。では、受け身ではなく、前向きな取り組みによってサイバー攻撃などのセキュリティリスク自体を減らすことはできないか。増田氏によると、その疑問を解くヒントは、攻撃側の市場規模と、我々防御側の市場規模のパワーバランスに隠されているという。

「われわれ防御側の世界のセキュリティ市場の規模は概ね8〜9兆円とされるのに対し、不正に入手したデータや攻撃用プログラムを売買するサイバー脅威のブラックマーケットの規模は12兆円に上ると考えられています。これは、攻撃側の投資額が、防御側の投資額を上回っており、いたちごっこにおけるパワーバランスの観点で、攻撃側が防御側より優位に立っているということなのです」(増田氏)

例えば、今後のIoTの進展を考えると、各種のセンサーデータの収集と活用を通じたITとOT(Operational Technology)の融合により、ビジネスに関するIoTの価値が増すと推察される。価値が生まれると、リスクが生まれる。必然的に、攻撃者側によるサイバー攻撃は今後、さらなる増加が見込まれるのである。

しかし、実際には、多くの企業がセキュリティ投資を考えるときに、各企業内でのROI(投資対効果)や、ハッキングの手法などのテクニカルな目線になってしまうことが多く、結果的に、コストを絞る結論に至ることもある。これは、防御側の市場規模を減らしてしまうこととなる。

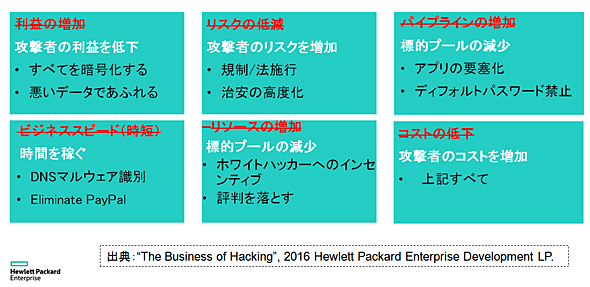

ただし、逆に考えれば、このパワーバランスを防御側に有利に傾けることで、攻撃を抑えられるということでもある。近年のサイバー攻撃は「利益の極大化」のために、プロ集団が組織的に遂行されており、攻撃者にとってのリスクが少なく、利益やメリットを最大化できる攻撃に集中する。その具体的な例が、昨今のランサムウェアだ。これを逆手に取り、攻撃側のリスクを増やし、利益が下がるようにしていくことで、結果的に攻撃が減少するのである。つまり、サイバー脅威をもたらす攻撃側を、ビジネスの競合相手と考えればいいのだ。

「防御側の企業と攻撃側は、大きな経済マーケットの中では同居しています。互いに表裏一体の関係にあるため、マーケットシェアを取り合う、ビジネスにおける最大の競合相手とも言えます。企業側のリスクは、攻撃側にとっての価値であり、逆に、攻撃側のリスクは、企業側がより価値を守り、高めるようとすることとなります。そして、これらの積み重ねで攻撃することによるメリットを削り、攻撃側のリスクを増加させれば、断念させることにつながるのです」(増田氏)

社会全体の取り組みでブラックマーケットを撲滅せよ!

企業経営における代表的なゴールは、「利益の増加」や「リスク低減」、「パイプラインの増加」などである。しかし、攻撃側もビジネスの競合と考えられるため、彼らも同様に、同じビジネスゴールを目指している。それを踏まえて、サイバー攻撃者のゴールを阻害することを考えると、「攻撃者の利益低下」「攻撃者のリスク増加」、「標的のパイプラインの減少」などだ。これを実現するために、すべてのデータを暗号化したり、規制/法律の施行や強化、アプリケーションの要塞化などの技術や手段を、システムや運用へ取り込んだり、さらには社会に反映していけばいいのだ。

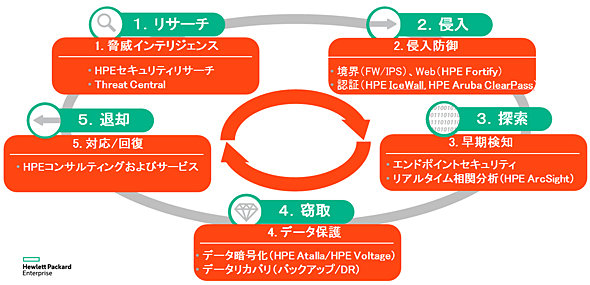

また、HPEでは、ブラックマーケットの攻撃ライフサイクルを「リサーチ」(標的の調査)、「侵入」(ハッキングによる侵入攻撃)、「探索」(内部環境のマップ作成)、「窃取」(データの取得)、「退却」(データの破壊や持ち出し)の5段階に分類し、各フェーズで活用を見込める製品やサービスをマッピングすることで、円滑かつ包括的な技術面での支援体制を整備済みである。例えば、リサーチ段階においては、ぜい弱性調査およびセキュリティインテリジェンスを提供する独立したセキュリティ調査グループ「HPE Security Research」や、セキュリティ専門家向けの共有プラットフォーム「HP Threat Central」などを、侵入段階では、「IceWall」や「HPE Aruba ClearPass」といった侵入防御ソリューションを用意する。

こうした一連の活動を通じて目指すのは、ブラックマーケットの規模をできる限り縮小すること。そうなれば換金機会が減ることで、攻撃がさらに減ると期待できる。ただし問題は、ブラックマーケットが非常に巨大なことだ。

「ブラックマーケットは企業から価値を直接的に奪う点で、企業の最大の競合相手。その撲滅こそサイバー攻撃の削減に直結しますが、規模の巨大さから一社単独での取り組みでは極めて効果が薄いでしょう。そこで、自社の利益追求を越えた視点で、ビジネスパートナーなど多くの企業や団体などと連携して、社会全体の総合力で取り組むことが、今まで以上に強く求められているのです」(増田氏)

2020年にはセキュリティ市場は20兆円に達するとの予測もある。これは現状の2倍以上の規模だが、パワーバランスの観点から、攻撃側の優位性が徐々に小さくなってくれば、より容易に企業は脅威をコントロールできるようになってくると増田氏は見る。ひいては、浮いたコストをビジネス戦略などの投資に回せるようにもなるのだ。

ポリシーや人、組織などの観点からの対策も支援

一方で、セキュリティ対策は技術に加え、ポリシーや人、組織といった全ての要素での総合的に取り組むことも肝要というのが増田氏の意見だ。そのためには、リスク管理のライフサイクルとなる「1.アセスメント(見直し)」「2.予防(対策インフラ)」「3.検知や対応(運用面)」「4.回復(事業継続)」の各ステージの要求を満たしていく必要がある。

ただし、企業は置かれた環境や目的、企業文化などの違いのため、各ステージの達成度はそれぞれ異なり、画一的な支援活動では上手く当てはまらないことが多い。例えば、アセスメントなども、既にそのステージを終えている場合、再度実施し直すことが必要になってしまうと、無駄なコストや時間も生じやすい。

HPEの支援サービスは、社内のSIやコンサルなど、各部門の専門家が参加する組織横断的なプロジェクトを立ち上げ、顧客ごとに最適化された支援活動を行う点で一線を画す。

「セキュリティ対策のプロジェクトは、長ければ完了までに7〜8年も要します。必然的にプロジェクトの中断も発生しがちですが、当社の支援サービスであれば、そうした場合でも、状況に応じて最適な支援メニューを組むことが可能。結果、無駄なコストや時間を伴うことのない、最短でのプロジェクト完遂を実現できるのです」(増田氏)

技術のみならず、セキュリティを支える多様な要素にまで踏み込み、包括的な支援に取り組むHPE。同社のセキュリティ分野での存在感や、企業のビジネスパートナーとしてのHPEの重要性は、今後さらに増すことに間違いはなさそうだ。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

提供:日本ヒューレット・パッカード株式会社

アイティメディア営業企画/制作:ITmedia ビジネスオンライン編集部/掲載内容有効期限:2016年12月20日

日本ヒューレット・パッカード ITアシュアランス&セキュリティ ジャパンカントリーリード兼セキュリティエバンジェリストの増田博史氏

日本ヒューレット・パッカード ITアシュアランス&セキュリティ ジャパンカントリーリード兼セキュリティエバンジェリストの増田博史氏 攻撃者への対応の考え方(出典:日本ヒューレット・パッカード)

攻撃者への対応の考え方(出典:日本ヒューレット・パッカード) HPEのグローバルリーディングソリューションと包括アプローチ(出典:日本ヒューレット・パッカード)

HPEのグローバルリーディングソリューションと包括アプローチ(出典:日本ヒューレット・パッカード)