マルチクラウドのワークロードをファイアウォールなしで守る AI時代のセキュリティ運用:「守るほど複雑になる」からの脱却

AI時代のネットワークセキュリティはどうあるべきか。AIエージェントの暴走や乗っ取りのリスクが高まる中、仮想ファイアウォール中心のマルチクラウド管理は限界を迎えている。「AI時代のゼロトラスト・アーキテクチャ」をキーワードに、IDとタグに基づくポリシー制御やプロセスレベルのマイクロセグメンテーションといった手法から、対策のヒントを探る。

AI活用が進む中で、企業が守るべき対象はユーザー端末だけでなく、クラウドのワークロード、API、AI資産、東西(East-West)トラフィックへと広がった。この変化とともに全体像を把握し、統制する難易度が上がっている。

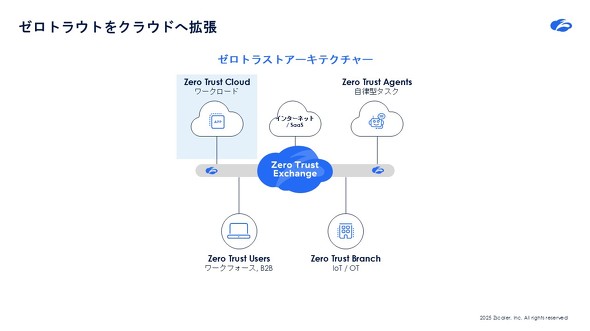

ゼットスケーラーは米国国立標準技術研究所(NIST)が定義する「ゼロトラスト・アーキテクチャ」の原則に基づき、AI時代、そしてマルチクラウド環境に適応するセキュリティの在り方を実現している。

一方で、マルチクラウド環境におけるセキュリティ運用は「守るほど複雑」になりがちだ。この“クラウド運用の詰まりどころ”を、ゼロトラストの原則で再設計したのが同社のクラウドネイティブなゼロトラスト基盤「Zero Trust Cloud」だ。

なぜAI時代にゼロトラストが不可欠なのか?

従来の境界型防御は、外部と内部を隔てて守るアプローチだ。しかし、ファイアウォールやVPN機器を設置すればするほど、アタックサーフェス(攻撃対象領域)も増加するというジレンマを抱える。

AIに起因する新たなリスクも懸念される。大量のAIエージェントがネットワークを動き回る状況でAIエージェントが暴走したり攻撃者に乗っ取られたりすれば、大きな脅威になる。こうした複合的な課題に対応するため、ゼットスケーラーが推進するのがNISTの「ゼロトラスト・アーキテクチャ」だ。ゼロトラストの考え方は、NISTサイバーセキュリティフレームワーク(CSF)や経産省のサイバーセキュリティ経営ガバナンスで求められる「統制」「説明責任」とも整合しやすく、経営層も方針を運用に反映させやすい。「社内外を問わず、全てのユーザーやデバイス、ワークロードを信頼せず、必要な接続だけを許可する」というゼロトラストの原則は、AIエージェントのリスク制御にも適用できるだけでなく、AI時代のセキュリティ基盤でも不可欠になる。

「誰が」「何に」「どのように」接続するかを判断するゼットスケーラーのポリシーエンジン「Zero Trust Exchange」を介することで、これらの島と、インターネットや島相互の接続における境界防御の課題を解決できる。同社の基盤の核となるZero Trust Exchangeは、1日3000億件以上のトランザクションを処理して脅威情報をリアルタイムでユーザーに反映する。

「Zscaler Internet Access」「Zscaler Private Access」によって従業員の端末やオフィスといった拠点、さらに外部ネットワークと接点を持つ工場・プラントのOT環境へのアクセスをゼロトラスト化し、Zero Trust Exchangeを介して適切なアプリケーションのみ通信できるように制御する。これによってマルウェアのラテラルムーブメントを遮断し、ランサムウェアなどの脅威の拡散を防ぐ。SD-WANのようなメッシュ型ネットワークやファイアウォールは不要になり、設計や運用を簡素化することでTCO(総保有コスト)を削減できる利点もある。

複雑なクラウドセキュリティ運用をシンプルに Zero Trust Cloud導入のメリット

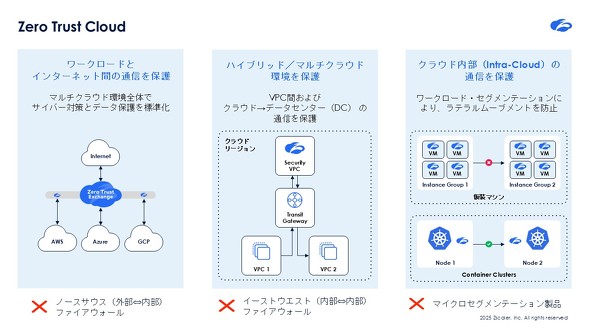

Zero Trust Exchangeをクラウドに拡張したのがZero Trust Cloudだ。

クラウド環境のワークロードは動的に生成・消滅を繰り返す、いわゆるエフェメラルな性質を持つ。変化が激しい中で、膨大なIPアドレスやACL(Access Control List)の管理を、従来の仮想ファイアウォールで行う運用はもはや限界だ。また、従来のネットワーク単位のセキュリティ設計は、アプリケーション開発者やユーザーから中身が見えにくい「ブラックボックス」になりやすい。NIST CSFの観点からも、リスクの所在がインフラ層に隠蔽(いんぺい)されることは、組織としての統制やガバナンスを困難にする要因になる。

こうした課題に対し、ゼットスケーラーはZero Trust Cloudを中核に、マルチクラウドの可視化やポリシー統制、ワークロード通信の保護をファイアウォールなしで実装するアプローチを提示している。

Zero Trust Cloudは、クラウドとインターネットを行き来するトラフィックにセキュリティポリシーを適用し、ワークロード間(東西)の通信を直接制御する。クラウドサービスがリソースに付与するタグやラベル(識別用のメタデータ)をポリシー定義に活用して、VPC(Virtual Private Cloud)単位を超えたきめ細かい通信制御を可能にする仕組みだ。

マルチクラウド環境を可視化・制御する「3つの新機能」

クラウド活用の進展に伴ってワークロードが複数のクラウドやリージョンに分散し、全体像の把握や一貫したセキュリティポリシーの適用が困難になっている。この対策として、マルチクラウド環境のトラフィック保護やワークロードセグメンテーション、資産の可視化の強化という機能を追加した。

1.クラウドの出入り口を守るZero Trust Gateway

「Zero Trust Gateway」はクラウドのワークロードからインターネットに向かうイグレス(外向き)トラフィックと、インターネットからクラウドのワークロードに向かうイングレス(内向き)トラフィックの双方を保護する。

同社はZero Trust Gatewayについて、「ワークロードトラフィックにゼロトラストを提供し、ファイアウォールから解放された世界を作る」と表現する。

その特徴の一つは、インターネット経由のトラフィックだけでなく「AWS Direct Connect」をはじめとするプライベートネットワーク経由のトラフィックも保護できることだ。ワークロードと外部の通信、クラウド間やVPC間、リージョン間の通信も保護できる。南北トラフィックだけでなく、東西トラフィックを制御するためのファイアウォールをゼロトラストベースのポリシーで置き換えられる利点もある。

Amazon Web Services、Google Cloud、Microsoft Azureなどの主要なクラウドサービスで利用されるタグやラベルをサポートしており、詳細に制御できることも特徴だ。異なる制御ルール下にあるVPCも、Zero Trust Cloudは一貫したポリシーを適用してワークロードトラフィックを保護する。

2.ワークロードへの出入りを一元的に保護するZscaler Microsegmentation Service

「Zscaler Microsegmentation Service」はZero Trust Cloudの機能だ。

これまでゼットスケーラーは、Zero Trust CloudとZscaler Private Accessを組み合わせてユーザーやアプリケーションのセグメンテーション、東西トラフィックのマクロセグメンテーションを実現してきた。Zscaler Microsegmentation ServiceはAmazon EKS(Elastic Kubernetes Service)といったコンテナ環境を新たにサポートする。これによってワークロード単位での通信分離を実現し、広範なトラフィックを制御できるようになる。

スタンドアロンのマイクロセグメンテーションやネットワーク単位のセグメンテーション、東西ファイアウォールに基づくルールへの依存を減らすといった効果が期待できる。

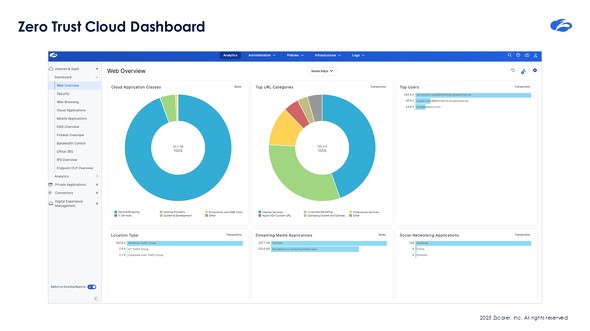

3.AI資産と通信を可視化しリスクを見抜くWorkload Discovery

「Workload Discovery」はマルチクラウド環境を対象とした機能だ。クラウドで動作するアプリケーションが増えるにつれ、クラウドにどのようなデータや資産があり、トラフィックがどう流れているかを把握するのが難しくなった。Workload Discoveryは、AI資産を含めたマルチクラウド環境をリアルタイムに可視化する。

クラウド環境の資産管理では現在、CNAPP(Cloud Native Application Protection Platform)を用いてインベントリを作成、運用する手法が浸透している。それに対してWorkload Discoveryは仮想マシンやコンテナといったインスタンスの把握から、それらが「実際にどのようなトラフィックを発生させているか」というフロー分析までを統合している点が特徴だ。

可視化した情報を基に、不審なアクセスや異常なトラフィックなどの検知およびアラート、対応支援機能も追加する予定だ。

金融規制対応から航空インフラの保護まで 導入事例を紹介

Zero Trust Cloudの新機能はさまざまな企業で既に活用されている。

米国のFinTech企業であるSoFi Technologiesは、買収と事業拡大を背景にマルチクラウド環境に移行してクラウドネイティブなサービスを提供している。この複雑な環境で金融当局が課す厳しい法規制に適応するために「アイデンティティーとサービスに基づいてポリシーを適用する」方針を立てた。その実現手段として選ばれたのがゼットスケーラーだ。

同社は、エンドポイントからクラウドの“出口”まで統一されたポリシーの適用や、マルチクラウド環境の運用簡素化による負担軽減を期待しているという。

ハイブリッドクラウドでIT基盤を構築した航空大手のUnited Airlinesは、仮想ファイアウォール運用の負担を減らし、一貫性のあるルールで全てのワークロードやデータを保護するためにゼットスケーラーの基盤を利用している。

今後は、新しいクラウドリージョンに基盤を構築する際に短時間でセキュリティ機能を有効化し、自社がクラウドで運営しているアプリケーションにもゼロトラストセキュリティを適用できると期待している。Zscaler Microsegmentation Serviceを活用して、全環境で利用しているコンテナでコンプライアンス要件に沿ったマイクロセグメンテーションを実現する方針だ。

こうした事例が示す通り、3つの新機能によってファイアウォールに頼る従来の運用から脱却して、マルチクラウド環境の保護を強化し、少ないコストと手間での運用が可能になる。チャウドリー氏は、これらによってAI活用に伴って増大するリスクに備えられると強調する。

AIは大きなチャンスをもたらす一方で、活用における課題やリスクも存在する。AIモデルやAIアプリケーションを守る土台として、ゼロトラスト・アーキテクチャとZero Trust Cloudは有力な選択肢の一つとなるだろう。

Copyright © ITmedia, Inc. All Rights Reserved.

提供:ゼットスケーラー株式会社

アイティメディア営業企画/制作:ITmedia エンタープライズ編集部/掲載内容有効期限:2026年5月25日