ランサムウェアから確実に復旧するための「隔離と分析」 実機検証が裏付けるデータレジリエンスの真価:ゴールデンコピーで迅速に復旧

バックアップデータさえ標的となる今、問われるのは「攻撃後の確実な復旧力」だ。バックアップデータの隔離とAI分析でゴールデンコピー(安全なデータ)を確保する「Dell PowerProtect Cyber Recovery」の実効性を、NECによる実機検証の成果とともに紹介する。

深刻化するランサムウェア被害 「バックアップがあっても復旧できない」現実

警察庁が2026年3月に公表したレポート「令和7年におけるサイバー空間をめぐる脅威の情勢等について」によると、日本国内におけるランサムウェアの被害報告件数は2025年時点で226件に上り、高水準での推移が続いている。しかし、これは氷山の一角に過ぎない。NECプラットフォームズの市川康之氏は「公表されていない事案も相当数存在します」と警鐘を鳴らす。NECの谷原弘茂氏も、「バックアップを取得済みでも復旧できないケースは多いという印象です。攻撃者は真っ先にバックアップを狙い、自力復旧の手段を封じようとしています」と語る。

実際、バックアップデータの暗号化や削除は、今や攻撃の常とう手段だ。国内でも大手飲料メーカーや物流企業が被害を受け、全面復旧に数カ月を要した事例は記憶に新しい。これまでの対策はサーバやネットワーク層での「侵入防止」が中心だった。しかし100%の防御が困難である以上、保存先となるストレージ層でのデータ保護がますます重要になっている。

デル・テクノロジーズの力石高綱氏は「侵入を完全に防ぐことはできないという前提に立ち、いかにデータを守り、短時間でシステムを復旧させてビジネスを継続させる仕組みを作れるか――この『データレジリエンス』の視点が求められています」と強調する。

エアギャップ、イミュータブル、AIコンテンツ分析で実効的なゴールデンコピーを確保

NECとデル・テクノロジーズが緊密なパートナーシップの下で提供する「Dell PowerProtect Cyber Recovery」(以下PowerProtect Cyber Recovery)は、まさにデータレジリエンスを確立するための仕組みだ。

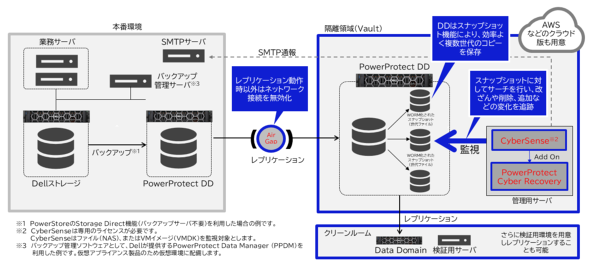

PowerProtect Cyber Recoveryは、本番環境のバックアップデータを格納したバックアップ専用ストレージ「Dell PowerProtect Data Domain」(Data Domain)から隔離領域「Cyber Recovery Vault」にも設置したData Domainにレプリケーションした後、同Data Domainのネットワークインタフェース無効化を即時に実施。この外部からのアクセスに対する実質の物理的遮断「エアギャップ」を形成するのが、従来のバックアップとの違いだ。

「隔離領域へのコピーが完了した瞬間にデータは書き換え不可(イミュータブル)な状態になります。これにより、本番環境がランサムウェアに侵害されたとしても隔離領域には攻撃が届きにくくなり、データの改ざんや破壊のリスクを大きく低減できます」と力石氏は話す。これは3つのコピー、2種のメディア、1つのオフサイト保管と1つのオフライン保管または不変コピーを維持する「3-2-1-1ルール」を実現する仕組みだ。

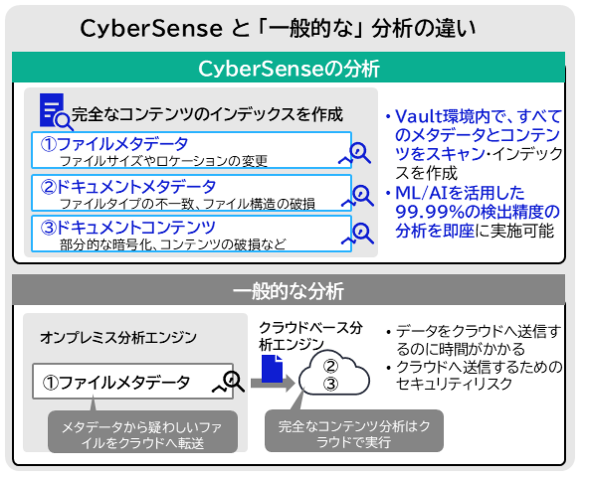

特筆すべきは、PowerProtect Cyber Recovery専用の脅威分析エンジン「Dell CyberSense」の存在だ。ファイルのメタデータしか確認しないバックアップツールも存在するが、CyberSenseはファイルの内容(コンテンツ)まで踏み込んで分析する。デル・テクノロジーズによれば、200以上の分析ロジックとAI技術によって、「最大99.99%の精度」で改ざんや暗号化の痕跡を検出できるのが強みだ。

「この分析結果がゴールデンコピー(安全なデータ)の根拠となってデータの安全性を担保するので、確信を持って復旧に踏み切れます。バックアップデータに潜んでいたランサムウェアがリストア後に再活性化してしまう事態を防ぐためにも、コンテンツレベルの分析は不可欠です」と力石氏は続ける。

復旧に際しては、隔離環境から本番環境への逆レプリケーションに加え、隔離領域内の検証サーバ(クリーンルーム)でデータを安全に立ち上げて確認する段階的なプロセスも選択できる。オンプレミスとクラウドのハイブリッド構成を取れることも特徴だ。

NECによるPowerProtect Cyber Recoveryの実機検証 「確実に復旧できる」ことを自ら確かめる

NECはデル・テクノロジーズとの長年のパートナーシップに基づき、ハイエンドからミッドレンジまで同社製品を幅広く取りそろえた実機検証環境を持っている。今回NECは、この環境を利用してPowerProtect Cyber Recoveryの実機検証を行った。

検証では「VMware vSphere」の仮想化基盤に本番環境とCyber Recovery Vault環境を構築。バックアップソフトウェア「Dell PowerProtect Data Manager」とPowerProtect Data Domain、PowerProtect Cyber Recovery、CyberSenseを組み合わせたワークフローの有効性を確認した。

仮想マシンのファイルに対してランサムウェアを模した大量の暗号化とファイル名の変更処理を実行したところ、CyberSenseは正確に攻撃を検知した。レプリケーション時のみインタフェースが有効化され、完了後に自動で遮断されるエアギャップの挙動も確認できた。そして、ゴールデンコピーを用いて本番環境の仮想マシンを復旧するまでの流れを実証できたという。

「NEC自身が実機を動かして検証した製品だからこそ、責任を持ってその効果をお客さまにお伝えできます」と、谷原氏は検証の意義を説く。

「公開されているドキュメントを机上で確認するだけでは、有事の際に復旧できない可能性がある、という不安は弊社にもありました。実際に手を動かして復旧手順を確認できたことは大きな成果です。自信を持ってお客さまに提案し、システム構築を支援できます」と市川氏は続ける。

こうした実機検証の成果はソリューションの信頼性を裏付けるものになる。「デル・テクノロジーズとしても、カタログ上のスペックではなくNECの検証結果に基づいた具体的な提案が可能になります。NECのシステムインテグレーション能力とデルのグローバルな知見を組み合わせることで、設計から構築、運用、保守まで一貫して支援する体制をさらに強化します」と力石氏は語る。

侵入を前提に、継続的なデータレジリエンスの強化を

巧妙化する攻撃に対して、感染を完全に阻止するのは困難だ。侵害を直視し、「いかに迅速に復旧できるか」という一点を追求することが現実的な対策となる。

この仕組みを機能させるには、定期的な「復旧訓練」が有効だ。力石氏は「グローバル企業の中には、四半期ごとに復旧訓練をしているケースがあります。弊社調査(※注1)では、年に1回未満の企業と年間複数回実施される企業を比較すると、復旧の成功率に3倍以上の差がある結果も出ています。せめて年2回は訓練を実施し、有事の即応力を高めておくのが望ましいでしょう」と説く。

※注1 デル・テクノロジーズ資料「サイバー レジリエンスに関する調査結果」による。

NECは今後、セキュリティソリューションの一つとして、PowerProtect Cyber Recoveryの導入支援を軸に、事業継続計画(BCP)の策定につながる運用支援サービスの拡充を検討している。市川氏は「復旧手順書の整備から企業文化の醸成まで支援する体制を目指します」と展望を語る。

もはやバックアップは「取得しているだけ」では不十分だ。PowerProtect Cyber Recoveryを核としたレジリエンス強化は、企業の持続可能性を支える重要な鍵となるだろう。自社のバックアップ/復旧体制を具体的に見直したい企業は、NECおよびデル・テクノロジーズに相談するとよいだろう。

左から、力石高綱氏(デル・テクノロジーズ パートナー事業本部 ストレージ・スペシャルティ)、市川康之氏(NECプラットフォームズ パブリック事業部門 メディアソリューション統括部 プラットフォームSIグループ 主任)、谷原弘茂氏(NEC インフラ・テクノロジーサービス事業部門 データストレージ統括部 データストレージ・パートナービジネスグループ 主任)

Copyright © ITmedia, Inc. All Rights Reserved.

提供:日本電気株式会社

アイティメディア営業企画/制作:ITmedia エンタープライズ編集部/掲載内容有効期限:2026年4月28日