|

侵入や攻撃を試みるクラッカーにとって、IDSは厄介な存在だ。下調べに標的サーバへのスキャンを行った時点でIDSに検知されてしまえば、管理者に攻撃の前兆を知られてしまう可能性もある。

しかし、当然のことながらIDSが導入されているからといって、クラッカーがサーバへの侵入、攻撃を諦めるわけではない。現状では、IDSに対する攻撃方法として、DoSアタック(サービス不能攻撃)や攻撃時にIDSの検知を回避するためのツールなどがインターネット上で公開されている。順を追って解説していこう。

| ●IDSの検知回避やアタックとはどんなものだろうか |

もし自分がクラッカーだったとしたら、IDSの設置されたサーバへどういった攻撃を仕掛けるだろうか。

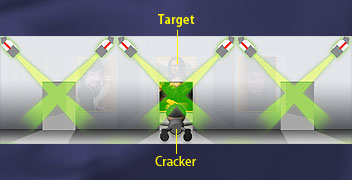

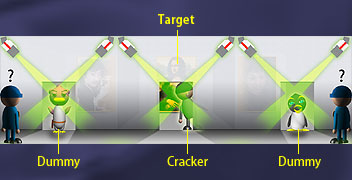

クラッカーを泥棒にたとえるならば、標的となるビルのドアすべてに警報機が設置されている場合を想像してみてほしい。標的の部屋に侵入するためには当然ながら警報機をすり抜けなければならない。部屋にある警報機を鳴らさないようなテクニックを駆使して侵入を試みるか、相手を錯乱させるために目的以外のドアの警報機も故意に鳴らし、混乱している最中に目的の部屋に侵入するか、などさまざまな方法を考えるだろう(図1,2)。IDSの設置されたサーバへのスキャンや侵入・攻撃も同じように考えてみるとわかりやすいだろう。

部屋にある警報機を鳴らさないようなテクニックを駆使して侵入を試みる |

相手を錯乱させるために目的以外のドアの警報機も故意に鳴らし、混乱している最中に目的の部屋に侵入する |

| 1/4 |