IT担当者を疲弊させる「割に合わない」セキュリティ対策――社内の無線LANの“落とし穴”とは?

企業ネットワークでも、今や使えて当たり前の「インフラ」となった無線LAN。安定した通信環境のため、法人向け製品を選択すべきという理解が広がってきたが、それでもセキュリティに不安を抱き、IT管理者に負担を強いるような状況になっていないだろうか。実は、見落としがちな重要な技術「IEEE 802.1X」と「適切な認証方式の選択」にこそ解決の鍵がある。

今や「便利なぜいたく品」ではなく、いつでもどこでも使えて当たり前の「インフラ」「ライフライン」となりつつある無線LAN。企業ネットワークでも主役はイーサネットのような有線LANから無線LANへと世代交代が進み、今後はIoTを支える基盤としても期待されている。

かつてはオフィスでの導入にもかかわらず、量販店などで売られている家庭向け無線LANアクセスポイントを採用してしまうケースも少なくなかった。もちろん、これは望ましくない。例えば、同じ802.11acなどの仕様に準じていても、家庭向け製品では接続する台数が増えると安定性が損なわれたり、電波干渉が発生してパフォーマンスが低下したり、設定・管理作業が複雑だったり――とさまざまな問題が浮上する。

そうした苦い経験を踏まえ、企業ネットワークのインフラとして活用する以上は、はじめから統合管理機能を備えた法人向け製品を選択すべきという理解も広がってきた。

この結果、ユーザーに迷惑のかからない一定品質、高パフォーマンスの無線LAN環境が整い、一件落着……と思われるが、実はまだ課題が残っている。それは、無線LAN導入時に多くの企業が第一に懸念する「セキュリティ」の確保だ。

「実際には不正アクセスの可能性があるのに見て見ぬ振りをしていたり、ネットワーク管理者が非常に苦労しながら運用していたりするのが、多くの企業無線LAN環境の実情かもしれない」――ソリトンシステムズの宮崎洋二氏(ITセキュリティ事業部 プロダクト部)はそう指摘する。

IT担当者を疲弊させる、「割に合わない」セキュリティ対策

せっかく予算をかけて法人向けアクセスポイント製品を導入したのに、セキュリティに不安が残ってしまう理由は何だろうか。

宮崎氏は「法人向け製品を導入していても、プリシェアードキー(PSK、事前共有鍵)やMACアドレス認証といった簡易的な認証機能を用いているケースが多いからだ」と指摘する。「せっかく法人向けのアクセスポイントを購入しても、真価を発揮できていない」(同氏)のだ。

PSK方式の認証では、あらかじめ定めた「パスフレーズ」を用いて端末とアクセスポイントが接続確認を行う。認証サーバを導入する必要がなく手軽に利用できるが、企業環境での採用は避けるべきだ。

同方式は、利用者や端末を個別に認証するわけではなく、アクセスポイントを利用する端末の間で共通のパスフレーズを設定する。パスフレーズを知る人が増えれば増えるほどフレーズが外部に漏えいするリスクが高まるし、総当たり攻撃によって破られる恐れも否定できない。また、認証情報がセットされた端末の盗難・紛失も当然想定すべきだろう。

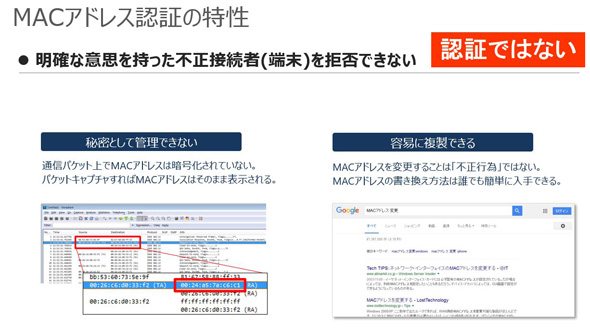

この弱点を補完する目的で、PSK方式に、端末固有の情報である「MACアドレス」を照合するMACアドレス認証を組み合わせて「セキュリティ対策」としているケースも少なくない。だが「これは、本当に悪意を持ってアクセスしようとする人物を食い止めるには、役に立たない」と宮崎氏は指摘する。

MACアドレスは秘密情報というわけではなく、無線通信上でも暗号化されていないし、端末上での変更を禁止するような仕組みも備わっていない。このため、パケットキャプチャーによって入手できる上、容易に変更できてしまうからだ。こうしたことから、総務省が企業向けにまとめた「企業等が安心して無線LANを導入・運用するために」と題したガイドラインでは、MACアドレス認証は「情報セキュリティ対策としての有効性は乏しい」と明記されている。

PSKやMACアドレス認証方式にセキュリティの不安があることは、これまでに述べてきた通りだが、さらに悪いことに、いざ運用しようとするとIT管理者の負担は非常に大きいことも分かる。前述の通りPSK方式では、同じアクセスポイントを利用する全てのユーザーが共通のパスフレーズ(鍵)を利用する。従って、万一端末の紛失・盗難が起きたり、退職者が出たりするたびに、設定されたキー情報を変更しなければならない。それも全アクセスポイント、全ユーザーについてだ。

MACアドレス認証の場合も、新規端末の追加や廃棄のたびに登録情報を変更しなければならない。だが、そうして得られるのはせいぜい「抑止」レベルのセキュリティだ。

「往々にしてこうしたアクシデントは突発的に起こるが、そのたびに管理者は残業して作業に追われるし、少しでも作業が遅れ、ネットワークにつながらなくなれば社員から文句を言われることになる。最近は潮流が変化しているが、総務省のガイドラインではパスフレーズの定期的な更新も求めており、これらを全部きちんとやろうとしても現実的には難しい」(宮崎氏)

結果として、苦労の割に、セキュリティの観点からはあまり有効とは言い難い対応のために管理者のリソースが削り取られていくという不毛な状況が広がっている。「もしかすると不正アクセスの恐れがあるかもしれない」「知らないうちに水面下で侵害が広がっているかもしれない」という一抹の不安を抱きながら、運用に追われる――それが多くの企業無線LANの現状かもしれない。

「高くて面倒では」――802.1X方式にまつわる大きな誤解

こうした状況を変えるには、PSK方式のような家庭向けの機能ではなく、はじめから法人向けを想定した機能を使うべきだ。それが「802.1X」方式の認証だ。

「世の中にはさまざまなベンダーからアクセスポイント製品が提供されているが、法人向けをうたう機器の全てが共通して持っている機能が802.1X認証だ。802.1X対応が法人向け製品の証しといっても過言ではない。Windows OSのネットワーク設定を見ても、PSK方式は『パーソナル』、認証サーバを組み合わせた802.1X方式は『エンタープライズ』と表示されている。この2つの違いを理解し、PSK方式を排除することで、情報システム部の不毛な状況を避けることができる」(宮崎氏)

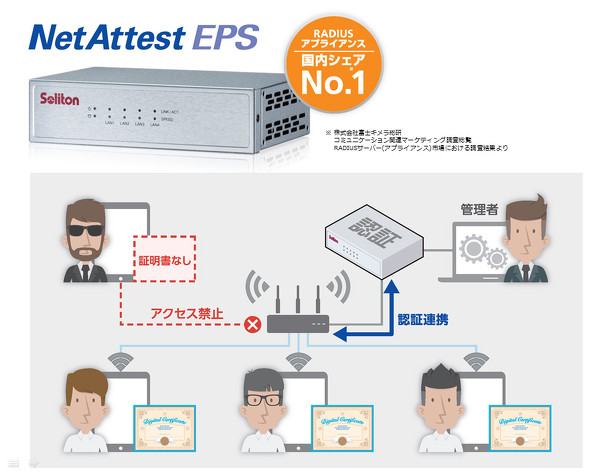

802.1X方式では、認証サーバ(RADIUSサーバ)を用いて、どのユーザー、どの端末がアクセスしようとしているかを外部サーバが一元的に認証することでセキュリティを確保する。もし誰かが端末を紛失したとしても、PSK方式のように全ての端末やアクセスポイントで設定を変更する必要はなく、紛失した端末のみ利用を停止するといった運用が可能。担当者の負担を大きく軽減できるのが特徴だ。

この方式には長年、「高価なのでは」「機器の入れ替えが必要で導入のハードルが高そう」「電子証明書方式の場合、ユーザーに負担がかかるし面倒くさそう」という誤解がつきまとってきた。だが、それは「いずれも事実とは異なる」と宮崎氏は説明する。

前述の通り、一般的な法人向けアクセスポイントは既に802.1X方式をサポートしており、通常は標準機能として用意されている。従って、既存のアクセスポイントを入れ替えたり、追加のライセンス費用を要求されたりすることはない。それらを生かしながら認証サーバさえ追加すればよいため、「思ったよりも安価に実現できる」という。

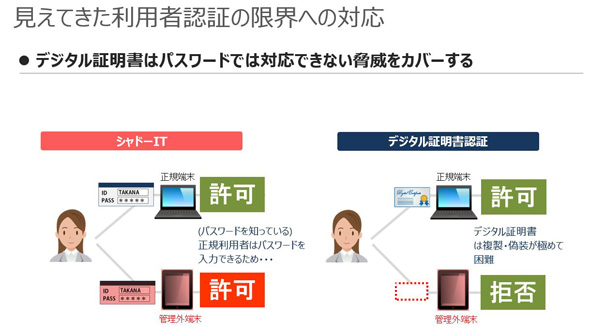

また、せっかく802.1X方式を採用していても、「電子証明書方式は大変だから」と、IDとパスワードの組み合わせで運用しているケースがあるかもしれない。だが、パスワード認証ならば「大変」ではないのだろうか。

パスワードは802.1X認証に限らずさまざまな場所で使われているが、人の記憶に頼るパスワードの運用にはたびたび限界が指摘されている。総当たり攻撃を避けるため、ある程度の長さを持ち複雑なパスワードを設定することが推奨されているが、いくつも複雑なパスワードを設定するのは大きな負担で、ルールを強制しすぎると、かえって“使い回し”などのリスクを招きかねない。

宮崎氏は、むしろ電子証明書を導入する方が、ユーザーにとっても、また「パスワードを忘れたので再発行をお願いします」といった問い合わせに対応するIT管理者にとっても負荷は少なくなるという。

BYOD(Bring Your Own Device)を採用した環境では、パスワードさえ知っていれば未許可の端末も接続できてしまう。これに対し電子証明書を配布する形ならば、許可された端末かそうでないかを確実に確認し、シャドーITを排除することができる。

宮崎氏は「電子証明書はセキュリティレベルは高いが管理者の負担が重い、という印象があるが、それは大きな誤解だ」とあらためて強調する。PSK方式やMACアドレス認証ですら、日々の運用負担が大きいことは、実際に運用に当たったことがあれば実感しているだろう。それよりも、最初にデータを配布して設定をすれば済む電子証明書方式の方が、導入後の運用負荷は減らせるという。

既存の無線LANインフラを生かす方法は?

このように、電子証明書を用いた802.1X方式は“メリットだらけ”といってもよい。だが、導入を検討する企業にとって最後の最も大きな壁となっていたのがコストと、認証サーバを構築できるスキルを備えた人材の不足だった。

ソリトンシステムズは、そうした壁を打破するアプライアンス製品「NetAttest EPS」を用意している。802.1X方式の認証を実現するRADIUSサーバに、電子証明書を発行する認証局とその配布機能など、認証に必要な機能を組み合わせてオールインワンで提供する製品だ。

低コストで導入できる上、分かりやすい日本語GUI(Graphical User Interface)によって設定・運用できることが特徴。「NetAttest EPSならば、802.1X方式を採用しない理由がなくなる」という。

NetAttest EPSは、規模に応じて選択できる物理アプライアンス3モデルの他、「仮想アプライアンス」、さらにはクラウドを介して手軽に認証機能だけを利用できる「NetAttest EPS Cloud」という3つの形態を展開しており、自社の環境や運用体制に合わせて選択可能だ。認証というネットワーク接続に不可欠な機能を確実に提供するため、冗長構成が可能なオプションも用意している。

もはや当たり前のインフラとなった無線LANは、企業オフィスはもちろん、教育の現場や製造ラインなど、さまざまなところで活用され始めている。それをただ快適に利用するだけでなく、常に安定し、安心して利用するためには802.1X方式、それも電子証明書による認証が適切だ。

「高いし、難しそう」というイメージが先行していたが、それはソリトンシステムズのNetAttest EPSのようなアプライアンス製品によって過去のものになりつつある。あまり効果があるとは思えないパスフレーズの管理やMACアドレスフィルタリング設定の運用で、夜遅くまで苦労している――そんな管理者は、検討してみてはいかがだろうか。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

提供:株式会社ソリトンシステムズ

アイティメディア営業企画/制作:ITmedia NEWS編集部/掲載内容有効期限:2019年7月11日

ソリトンシステムズの宮崎洋二氏(ITセキュリティ事業部 プロダクト部)

ソリトンシステムズの宮崎洋二氏(ITセキュリティ事業部 プロダクト部)